Le traduzioni sono generate tramite traduzione automatica. In caso di conflitto tra il contenuto di una traduzione e la versione originale in Inglese, quest'ultima prevarrà.

Opzioni AMS Bastion durante le migrazioni e l'onboarding delle applicazioni

Per offrirti la migliore esperienza durante le operazioni di migrazione, di seguito sono elencate le potenziali opzioni che AMS potrebbe attualmente sfruttare:

Opzione 1: bypass Bastions solo per motivi di migrazione (è necessario sottoscrivere questa opzione per motivi di sicurezza come misura temporanea).

Nota: le funzionalità di controllo continueranno a essere disponibili per garantire che AMS abbia visibilità su ogni richiesta.

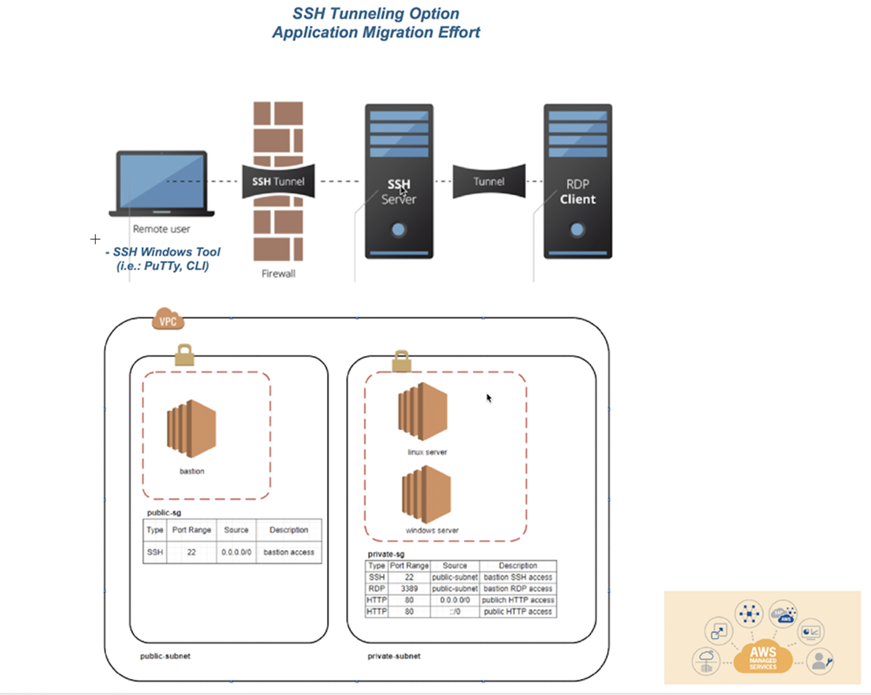

Opzione 2: tunneling SSH con uno strumento a scelta, ad esempio PuTTy, come illustrato.

I componenti ambientali descritti dovrebbero già essere presenti per questa opzione.

AMS fornirebbe note e istruzioni aggiuntive.

Fasi di tunneling SSH con Pu: TTy

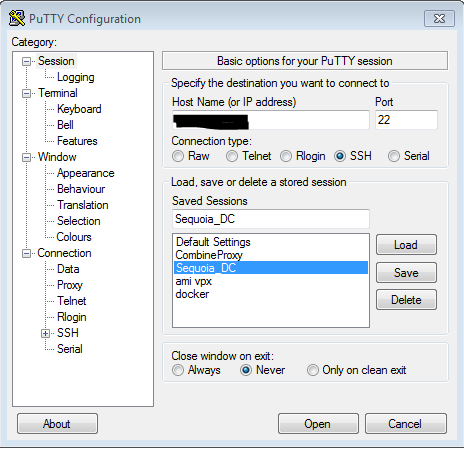

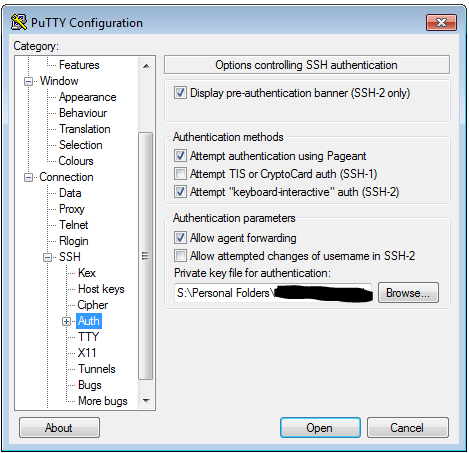

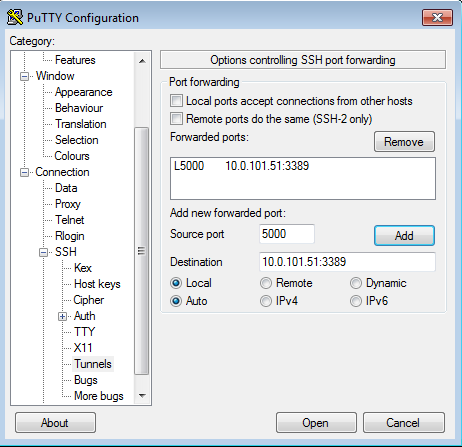

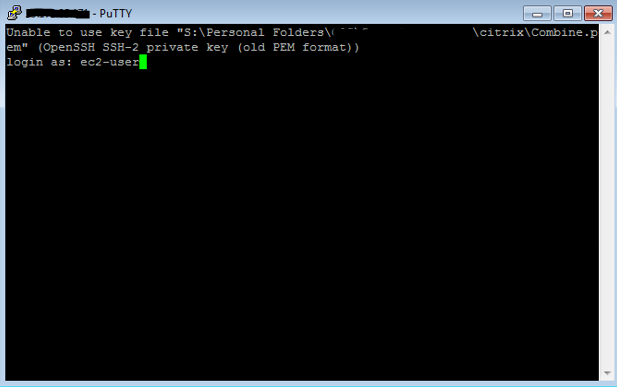

All'interno di PuTTY, è necessario creare una sessione SSH, con l'IP pubblico dell'host bastion, fornire la chiave PEM nella sezione AUTH e quindi creare un tunnel. La porta di origine del tunnel dovrebbe essere una porta locale inutilizzata (ad esempio 5000) e l'IP dovrebbe essere l'IP dell'host di destinazione (la casella di Windows che stai cercando di raggiungere) con la porta RDP aggiunta (3389). Assicurati di salvare la configurazione, in quanto non vorrai doverla fare ogni volta che accedi alla casella. Connect al bastion host ed effettua il login. Quindi, avvia una sessione RDP per localhost:5000 (o qualsiasi porta tu scelga).

Imposta il nome host o l'IP pubblico dell'host bastion

In SSH ->Auth, imposta il file della chiave privata in formato.ppk

In SSH ->Tunnels, aggiungi la nuova porta inoltrata. La porta di origine dovrebbe essere la porta arbitraria non utilizzata e la destinazione dovrebbe essere l'IP del server di destinazione dietro l'host bastion, con la porta RDP aggiunta.

Connect all'host bastion tramite PuTTY e accedi.

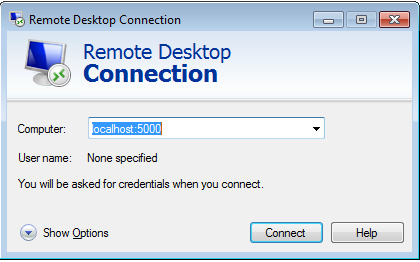

Avvia una sessione RDP su localhost:5000 per raggiungere il server di destinazione.