Le traduzioni sono generate tramite traduzione automatica. In caso di conflitto tra il contenuto di una traduzione e la versione originale in Inglese, quest'ultima prevarrà.

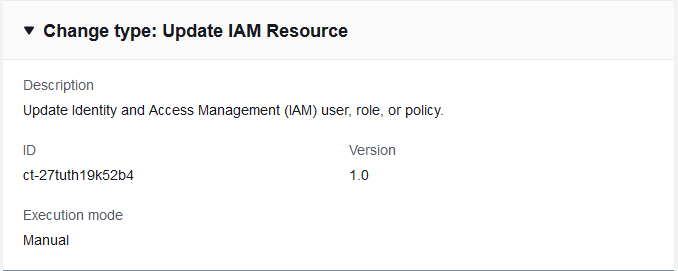

Identity and Access Management (IAM) | Aggiornamento dell'entità o della policy (revisione obbligatoria)

Aggiorna l'utente, il ruolo o la policy di Identity and Access Management (IAM).

Classificazione completa: Gestione | Componenti dello stack avanzato | Identity and Access Management (IAM) | Aggiornamento dell'entità o della policy (è richiesta la revisione)

Dettagli del tipo di modifica

Cambia tipo ID |

ct-27tuth19k52b4 |

Versione corrente |

2.0 |

Durata di esecuzione prevista |

240 minuti |

Approvazione AWS |

Richiesto |

Approvazione del cliente |

Non richiesto se il mittente |

Modalità di esecuzione |

Manuale |

Informazioni aggiuntive

Aggiorna l'entità o la policy IAM

Come funziona:

Vai alla pagina Crea RFC: nel riquadro di navigazione a sinistra della console AMS, fai clic RFCsper aprire la pagina dell' RFCs elenco, quindi fai clic su Crea RFC.

Scegli un tipo di modifica (CT) popolare nella visualizzazione predefinita Sfoglia i tipi di modifica o seleziona un CT nella visualizzazione Scegli per categoria.

Naviga per tipo di modifica: puoi fare clic su un CT popolare nell'area di creazione rapida per aprire immediatamente la pagina Run RFC. Nota che non puoi scegliere una versione CT precedente con creazione rapida.

Per ordinare CTs, utilizzate l'area Tutti i tipi di modifica nella vista a scheda o tabella. In entrambe le visualizzazioni, selezionate un CT, quindi fate clic su Crea RFC per aprire la pagina Esegui RFC. Se applicabile, accanto al pulsante Crea RFC viene visualizzata l'opzione Crea con una versione precedente.

Scegli per categoria: seleziona una categoria, sottocategoria, articolo e operazione e la casella dei dettagli CT si apre con l'opzione Crea con una versione precedente, se applicabile. Fai clic su Crea RFC per aprire la pagina Esegui RFC.

Nella pagina Run RFC, apri l'area del nome CT per visualizzare la casella dei dettagli CT. È richiesto un Oggetto (questo campo viene compilato automaticamente se si sceglie il CT nella vista Sfoglia i tipi di modifica). Apri l'area di configurazione aggiuntiva per aggiungere informazioni sull'RFC.

Nell'area di configurazione dell'esecuzione, utilizza gli elenchi a discesa disponibili o inserisci i valori per i parametri richiesti. Per configurare i parametri di esecuzione opzionali, aprite l'area di configurazione aggiuntiva.

Al termine, fate clic su Esegui. Se non sono presenti errori, viene visualizzata la pagina RFC creata correttamente con i dettagli RFC inviati e l'output iniziale di Run.

Apri l'area dei parametri di esecuzione per visualizzare le configurazioni inviate. Aggiorna la pagina per aggiornare lo stato di esecuzione RFC. Facoltativamente, annulla la RFC o creane una copia con le opzioni nella parte superiore della pagina.

Come funziona:

Usa Inline Create (esegui un

create-rfccomando con tutti i parametri RFC e di esecuzione inclusi) o Template Create (crei due file JSON, uno per i parametri RFC e uno per i parametri di esecuzione) ed esegui ilcreate-rfccomando con i due file come input. Entrambi i metodi sono descritti qui.Invia il

aws amscm submit-rfc --rfc-idcomando RFC: con l'ID RFC restituito.IDMonitora il comando RFC:.

aws amscm get-rfc --rfc-idID

Per verificare la versione del tipo di modifica, usa questo comando:

aws amscm list-change-type-version-summaries --filter Attribute=ChangeTypeId,Value=CT_ID

Nota

È possibile utilizzare qualsiasi CreateRfc parametro con qualsiasi RFC, indipendentemente dal fatto che faccia parte o meno dello schema per il tipo di modifica. Ad esempio, per ricevere notifiche quando lo stato RFC cambia, aggiungi questa riga --notification "{\"Email\": {\"EmailRecipients\" : [\"email@example.com\"]}}" alla parte dei parametri RFC della richiesta (non ai parametri di esecuzione). Per un elenco di tutti i CreateRfc parametri, consulta l'AMS Change Management API Reference.

CREAZIONE IN LINEA:

Esegui il comando create RFC con i parametri di esecuzione forniti in linea (evita le virgolette quando fornisci i parametri di esecuzione in linea), quindi invia l'ID RFC restituito. Ad esempio, puoi sostituire il contenuto con qualcosa del genere:

aws amscm create-rfc --change-type-id "ct-27tuth19k52b4" --change-type-version "1.0" --title "TestIamUpdate" --execution-parameters "{\"UseCase\":\"IAM_RESOURCE_DETAILS\",\"IAM Role\":[{\"RoleName\":\"ROLE_NAME\",\"TrustPolicy\":\"TRUST_POLICY\",\"RolePermissions\":\"ROLE_PERMISSIONS\"}],\"Operation\":\"Update\"}"

CREAZIONE DEL MODELLO:

Esporta lo schema JSON dei parametri di esecuzione per questo tipo di modifica in un file; questo esempio lo chiama UpdateIamResourceParams .json:

aws amscm get-change-type-version --change-type-id "ct-27tuth19k52b4" --query "ChangeTypeVersion.ExecutionInputSchema" --output text > UpdateIamResourceParams.jsonModifica e salva il file. UpdateIamResourceParams Ad esempio, puoi sostituire il contenuto con qualcosa del genere:

{ "UseCase": "IAM_RESOURCE_DETAILS", "IAM Role": [ { "RoleName": "codebuild_ec2_test_role", "TrustPolicy": { "Version": "2008-10-17", "Statement": [ { "Effect": "Allow", "Principal": { "Service": "codebuild.amazonaws.com" }, "Action": "sts:AssumeRole" } ] }, "RolePermissions": { "Version": "2012-10-17", "Statement": [ { "Effect": "Allow", "Action": [ "ec2:DescribeInstanceStatus" ], "Resource": "*" } ] } } ], "Operation": "Update" }Esporta il file JSON del modello RFC in un file; questo esempio lo UpdateIamResourceRfc chiama .json:

aws amscm create-rfc --generate-cli-skeleton > UpdateIamResourceRfc.jsonModifica e salva il file.json. UpdateIamResourceRfc Ad esempio, puoi sostituire il contenuto con qualcosa del genere:

{ "ChangeTypeVersion": "1.0", "ChangeTypeId": "ct-27tuth19k52b4", "Title": "Update IAM Roles" }Crea la RFC, specificando il UpdateIamResourceRfc file e il UpdateIamResourceParams file:

aws amscm create-rfc --cli-input-json file://UpdateIamResourceRfc.json --execution-parameters file://UpdateIamResourceParams.jsonNella risposta ricevi l'ID della nuova RFC e puoi utilizzarlo per inviare e monitorare la RFC. Finché non la invii, la RFC rimane nello stato di modifica e non si avvia.

Importante. Non possiamo aggiornare o modificare le entità IAM AMS predefinite e AMS Self-service Provisioning Service (SSPS) secondo i nostri standard tecnici, con alcune eccezioni. In alternativa, possiamo creare un clone di queste entità con un nome personalizzato e un set di autorizzazioni richieste da distribuire nel tuo account.

Quando si utilizza il manuale (è richiesta l'approvazione) CTs, AMS consiglia di utilizzare l'opzione ASAP (scegliere ASAP nella console, lasciare vuote l'ora di inizio e di fine nell'API/CLI) poiché CTs richiedono che un operatore AMS esamini la RFC e possibilmente comunichi con l'utente prima che possa essere approvata ed eseguita.

Non possiamo aggiornare o modificare le entità IAM AMS predefinite o AMS Self-service Provisioning Service (SSPS). Se hai bisogno di un set di autorizzazioni simile a quello fornito nelle entità IAM predefinite e SSPS, possiamo creare un clone delle entità con un nome personalizzato che puoi fornirci all'interno dei parametri di esecuzione RFC (). UseCase

Si tratta di un tipo di modifica «revisione obbligatoria» (un operatore AMS deve esaminare ed eseguire il CT), il che significa che l'esecuzione della RFC può richiedere più tempo e potresti dover comunicare con AMS tramite l'opzione di corrispondenza della pagina dei dettagli RFC. Inoltre, se pianifichi una modifica di tipo RFC di tipo «revisione obbligatoria», assicurati di attendere almeno 24 ore. Se l'approvazione non avviene prima dell'orario di inizio previsto, la RFC viene rifiutata automaticamente.

Parametri di input di esecuzione

Per informazioni dettagliate sui parametri di input di esecuzione, vedereSchema per il tipo di modifica ct-27tuth19k52b4.

Esempio: parametri obbligatori

{ "UseCase": "Use case...", "Operation": "Update" }

Esempio: tutti i parametri

{ "UseCase": "Use case...", "IAM User": [ { "UserName": "user-a", "UserPermissionPolicyName": "policy1", "UserPermissions": "Power User permissions", "Tags": [ { "Key": "foo", "Value": "bar" }, { "Key": "testkey", "Value": "testvalue" } ] } ], "IAM Role": [ { "RoleName": "role-b", "TrustPolicy": "Trust policy example", "RolePermissions": "Role permissions example", "RolePermissionPolicyName": "role-b-policy", "ManagedPolicyArns": [ "arn:aws:iam::123456789012:policy/policy01", "arn:aws:iam::123456789012:policy/policy02" ], "Tags": [ { "Key": "foo", "Value": "bar" }, { "Key": "testkey", "Value": "testvalue" } ] } ], "IAM Policy": [ { "PolicyName": "policy1", "PolicyType": "managed", "PolicyDocument": "Policy document example 1", "RelatedResources": [ "resourceA", "resourceB" ] }, { "PolicyName": "policy2", "PolicyType": "managed", "PolicyDocument": "Policy document example 2", "RelatedResources": [ "resourceC", "resourceD" ] } ], "Operation": "Update", "Priority": "Medium" }