Le traduzioni sono generate tramite traduzione automatica. In caso di conflitto tra il contenuto di una traduzione e la versione originale in Inglese, quest'ultima prevarrà.

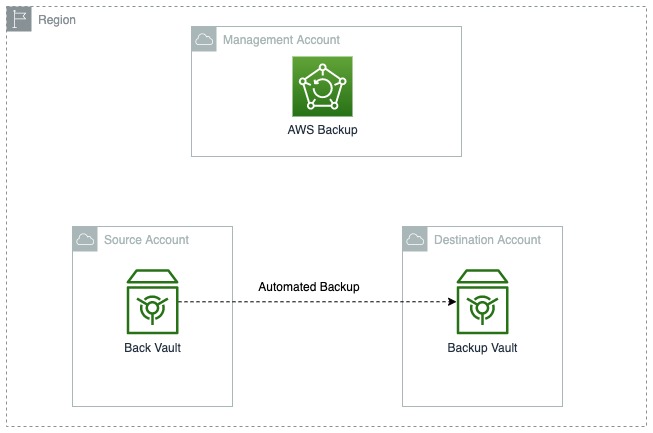

Configurazione di backup su più account (intra-regione)

AWS Backup supporta la possibilità di copiare istantanee da un account all'altro all'interno della stessa regione AWS purché i due account si trovino all'interno della stessa AWS Organization. Ad esempio, in AMS Advanced multi-account landing zone (MALZ), puoi configurare una copia dello snapshot su più account all'interno della stessa regione AWS utilizzando questo quick-start.

Per ulteriori informazioni, consulta AWS Backup e AWS Organizations introducono la funzionalità di backup tra account

Le istantanee vengono copiate su più account per il disaster recovery (DR). Potresti avere l'obbligo di conservare le istantanee all'interno della stessa regione AWS, ma oltre i confini dell'account, per la protezione dei dati.

Panoramica:

Ad alto livello, questi sono i passaggi per i backup su più account all'interno di AMS:

Crea un account di destinazione per ospitare i backup nella regione AWS in cui è ospitata la tua landing zone AMS (fase 1)

Crea una chiave KMS per crittografare i backup nell'account di destinazione (passaggio 3)

Crea un vault di backup nell'account di destinazione della stessa regione della tua landing zone AMS Advanced (fase 4)

Abilita l'impostazione cross-account nel tuo account di gestione (passaggio 5)

Crea o modifica il piano e le regole di backup dell'account di origine (fase 6)

Nota

Assicurati che l'account di origine e quello di destinazione si trovino nella stessa regione. Se desideri copiare i tuoi backup in più regioni, contatta la tua CA o il CSDM.

Per abilitare e configurare i backup su più account:

Crea un account di destinazione per ospitare i backup; se disponi già di un account di questo tipo, puoi saltare questo passaggio. Per creare l'account, invia una RFC dal tuo account Management Payer utilizzando il tipo di modifica Deployment | Managed landing zone | Management account | Create application account (con VPC) (ct-1zdasmc2ewzrs).

[Facoltativo] Se le risorse o le istantanee sono crittografate nell'account di origine (ad esempio, Prod), condividi la chiave KMS utilizzata per la crittografia con l'account di destinazione. A tale scopo, invia una RFC utilizzando Management | Advanced stack components | KMS key | Update change type (ct-3ovo7px2vsa6n).

Nell'account di destinazione, crea una chiave KMS da utilizzare per la crittografia di Backup Vault. Per fare ciò, invia una RFC utilizzando Deployment | Advanced stack components | KMS key | Create (auto) change type (ct-1d84keiri1jhg).

Nell'account di destinazione, crea un Backup Vault utilizzando la chiave creata in precedenza. AWS Backup Vaults può essere creato utilizzando il tipo di modifica automatica CFN Ingest, Deployment | Ingestion | Stack from CloudFormation Template | Create (ct-36cn2avfrrj9v). Nella stessa richiesta, è necessario modificare la politica di accesso al vault per consentire agli account di origine di accedere al vault. Ecco un esempio di policy:

CloudFormation Modello di esempio per un Backup Vault:

{ "Description": "Test infrastructure", "Resources": { "BackupVaultForTesting": { "Type": "AWS::Backup::BackupVault", "Properties": { "BackupVaultName": "backup-vault-for-test", "EncryptionKeyArn" : "arn:aws:kms:us-east-2:123456789012:key/227d8xxx-aefx-44ex-a09x-b90c487b4xxx", "AccessPolicy" : { "Version": "2012-10-17", "Statement": [ { "Sid": "AllowSrcAccountPermissionsToCopy", "Effect": "Allow", "Action": "backup:CopyIntoBackupVault", "Resource": "*", "Principal": { "AWS": ["arn:aws:iam::987654321098:root"] } } ] } } } } }Dal tuo account Management Payer, abilita il backup su più account. A tale scopo, invia una RFC utilizzando il tipo di modifica Management | AWS Backup | Backup plan | Enable cross account copy (Management account) (ct-2yja7ihh30ply).

Infine, dall'account di origine da cui provengono i backup, crea la regola o le regole del piano di backup che regola i backup per copiare le istantanee su più account. A tale scopo, invia una RFC utilizzando Deployment | AWS Backup | Backup plan | Create change type (ct-2hyozbpa0sx0m). Se devi aggiornare un piano di backup esistente, invia una RFC utilizzando il tipo di modifica Gestione | Altro | Altro | Aggiornamento (ct-0xdawir96cy7k) con queste informazioni:

Il nome del piano di backup e il nome della regola da aggiornare.

L'ARN del vault di backup dell' destination/ICE account.

La conservazione per days/months cui desideri conservare le istantanee nel vault ICE di destinazione.