Contribuisci a migliorare questa pagina

Le traduzioni sono generate tramite traduzione automatica. In caso di conflitto tra il contenuto di una traduzione e la versione originale in Inglese, quest'ultima prevarrà.

Per contribuire a questa guida per l'utente, scegli il GitHub link Modifica questa pagina nel riquadro destro di ogni pagina.

Le traduzioni sono generate tramite traduzione automatica. In caso di conflitto tra il contenuto di una traduzione e la versione originale in Inglese, quest'ultima prevarrà.

Configurazione dei prerequisiti per i nodi ibridi

Per utilizzare Amazon EKS Hybrid Nodes, devi disporre di connettività privata dal tuo ambiente locale da/verso AWS server bare metal o macchine virtuali con un sistema operativo supportato e attivare attivazioni ibride AWS IAM Roles Anywhere o AWS Systems Manager (SSM) configurate. Sei responsabile della gestione di questi prerequisiti durante l’intero ciclo di vita dei nodi ibridi.

-

Connettività di rete ibrida dall'ambiente locale da/verso AWS

-

Infrastruttura sotto forma di macchine fisiche o virtuali

-

Sistema operativo compatibile con i nodi ibridi

-

Provider di credenziali IAM on-premises configurato

Connettività di rete ibrida

La comunicazione tra il piano di controllo di Amazon EKS e i nodi ibridi viene instradata attraverso il VPC e le sottoreti trasferite durante la creazione del cluster, il che si basa sul meccanismo esistente

Per un'esperienza ottimale, ti consigliamo di disporre di una connettività di rete affidabile di almeno 100 Mbps e una latenza massima di 200 ms di andata e ritorno per la connessione dei nodi ibridi alla Regione. AWS Questa è una guida generale adatta alla maggior parte dei casi d’uso, ma non è un requisito fondamentale. I requisiti di larghezza di banda e latenza possono variare in base al numero di nodi ibridi e alle caratteristiche del carico di lavoro, come la dimensione dell'immagine dell'applicazione, l'elasticità dell'applicazione, le configurazioni di monitoraggio e registrazione e le dipendenze delle applicazioni dall'accesso ai dati archiviati in altri servizi. AWS Ti consigliamo di eseguire test con applicazioni e ambienti prima di passare all’implementazione per verificare che la configurazione di rete soddisfi i requisiti per i carichi di lavoro.

Configurazione di reti on-premises

Devi abilitare l’accesso alla rete in entrata dal piano di controllo di Amazon EKS all’ambiente on-premises per consentire al piano di controllo di Amazon EKS di comunicare con il kubelet in esecuzione sui nodi ibridi e, facoltativamente, con i webhook in esecuzione sui nodi ibridi. Inoltre, devi abilitare l’accesso alla rete in uscita per i nodi ibridi e i componenti in esecuzione su di essi per comunicare con il piano di controllo di Amazon EKS. Puoi configurare questa comunicazione in modo che rimanga completamente privata con AWS Direct Connect, AWS Site-to-Site VPN o la tua connessione VPN.

Gli intervalli CIDR (Classless Inter-Domain Routing) utilizzati per le reti di nodi e pod locali devono utilizzare IPv4 intervalli di indirizzi RFC-1918 o CGNAT. Il router on-premises deve essere configurato con percorsi verso i nodi locali e, facoltativamente, verso i pod. Consulta Configurazione di rete on-premises per ulteriori informazioni sui requisiti di rete on-premises, incluso l’elenco completo delle porte e dei protocolli richiesti che devono essere abilitati nel firewall e nell’ambiente on-premises.

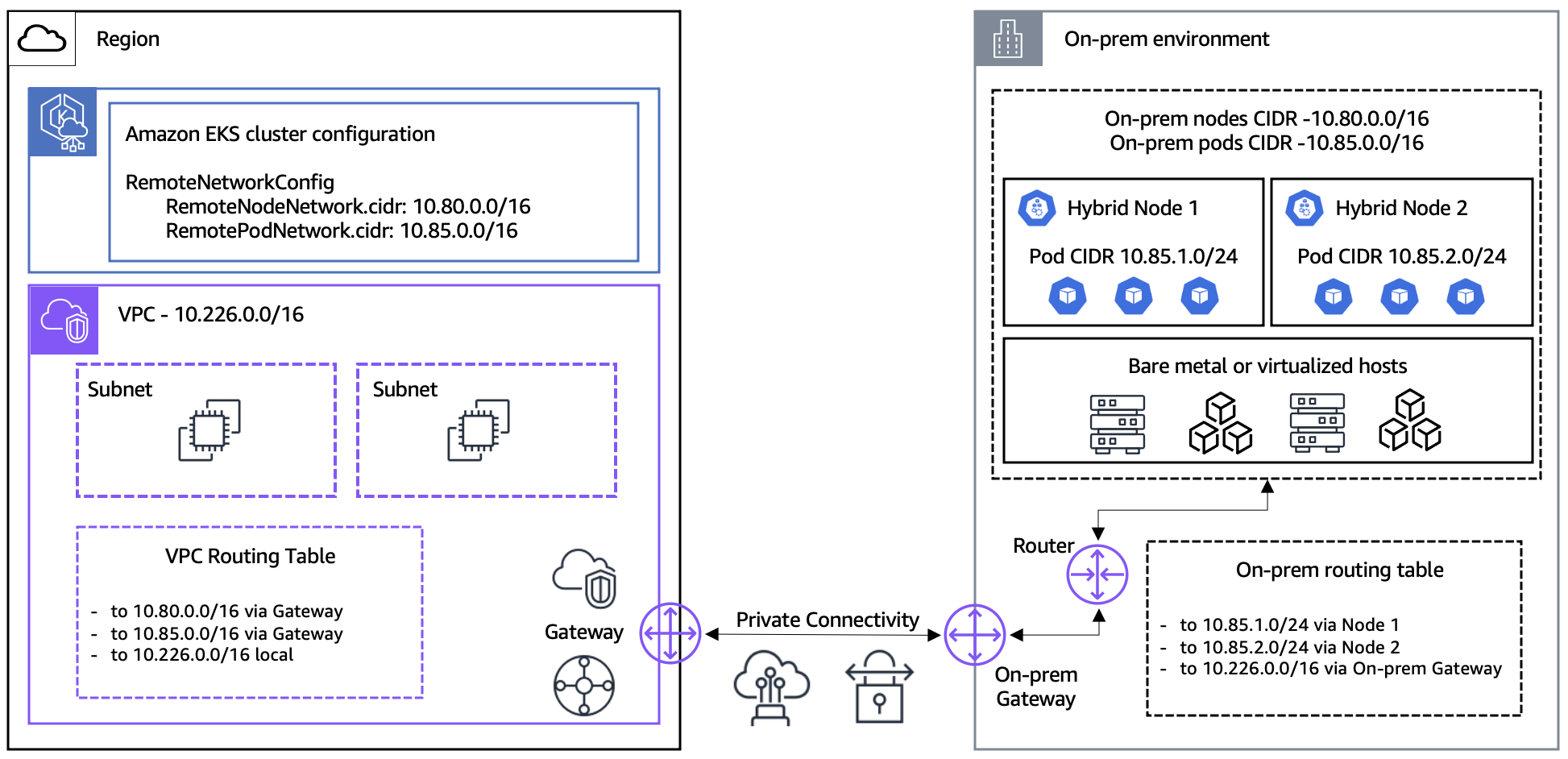

Configurazione del cluster EKS

Per ridurre al minimo la latenza, ti consigliamo di creare il tuo cluster Amazon EKS nella AWS regione più vicina al tuo ambiente locale o edge. Passi il nodo e il pod locali CIDRs durante la creazione del cluster Amazon EKS tramite due campi API: RemoteNodeNetwork eRemotePodNetwork. Potrebbe essere necessario parlare con il team di rete locale per identificare il nodo e il pod locali. CIDRs Il CIDR dei nodi viene allocato dalla rete on-premises e il CIDR dei pod viene allocato dalla Container Network Interface (CNI) che utilizzi se utilizzi una rete overlay per la tua CNI. Cilium e Calico utilizzano reti overlay per impostazione predefinita.

Il nodo e il pod locali CIDRs che configuri tramite i RemotePodNetwork campi RemoteNodeNetwork and vengono utilizzati per configurare il piano di controllo di Amazon EKS per indirizzare il traffico attraverso il tuo VPC verso kubelet i pod in esecuzione sui tuoi nodi ibridi. Il nodo e il pod locali CIDRs non possono sovrapporsi tra loro, il CIDR VPC che passi durante la creazione del cluster o la configurazione del servizio IPv4 per il tuo cluster Amazon EKS. Inoltre, Pod CIDRs deve essere unico per ogni cluster EKS in modo che il router locale possa instradare il traffico.

Ti consigliamo di utilizzare l’accesso agli endpoint pubblico o privato per l’endpoint del server API Amazon EKS Kubernetes. Se scegli «Pubblico e privato», l'endpoint del server API Amazon EKS Kubernetes verrà sempre convertito in pubblico IPs per i nodi ibridi in esecuzione al di fuori del tuo VPC, il che può impedire ai nodi ibridi di entrare a far parte del cluster. Quando utilizzi l'accesso pubblico agli endpoint, l'endpoint del server dell'API Kubernetes viene convertito in pubblico IPs e la comunicazione dai nodi ibridi al piano di controllo di Amazon EKS verrà instradata su Internet. Quando scegli l'accesso privato agli endpoint, l'endpoint del server dell'API Kubernetes viene risolto in privato IPs e la comunicazione dai nodi ibridi al piano di controllo di Amazon EKS verrà instradata tramite il tuo collegamento di connettività privato, nella maggior parte dei casi Direct Connect o VPN. AWS AWS Site-to-Site

Configurazione VPC

Devi configurare il VPC che trasferisci durante la creazione del cluster Amazon EKS con i percorsi nella tabella di routing per il nodo on-premises e, facoltativamente, le reti pod con il gateway privato virtuale (VGW) o il gateway di transito (TGW) come destinazione. Di seguito è riportato un esempio. Sostituisci REMOTE_NODE_CIDR e REMOTE_POD_CIDR con i valori per la tua rete on-premises.

| Destinazione | Target | Description |

|---|---|---|

|

10.226.0.0/16 |

local |

Percorsi del traffico locale verso il VPC all’interno del VPC |

|

REMOTE_NODE_CIDR |

tgw-abcdef123456 |

CIDR nodo on-premises, indirizza il traffico verso il TGW |

|

REMODE_POD_CIDR |

tgw-abcdef123456 |

CIDR pod on-premises, indirizza il traffico verso il TGW |

Configurazione del gruppo di sicurezza

Quando crei un cluster, Amazon EKS crea un gruppo di sicurezza denominato eks-cluster-sg-<cluster-name>-<uniqueID>. Non puoi modificare le regole in entrata di questo gruppo di sicurezza del cluster, ma puoi limitare le regole in uscita. Devi aggiungere un gruppo di sicurezza aggiuntivo al cluster per abilitare il kubelet e, facoltativamente, i webhook in esecuzione sui nodi ibridi per contattare il piano di controllo di Amazon EKS. Le regole in entrata richieste per questo gruppo di sicurezza aggiuntivo sono riportate di seguito. Sostituisci REMOTE_NODE_CIDR e REMOTE_POD_CIDR con i valori per la tua rete on-premises.

| Name | ID regola del gruppo di sicurezza | Versione IP | Tipo | Protocollo | Intervallo porte | Origine |

|---|---|---|---|---|---|---|

|

Nodo on-premises in entrata |

sgr-abcdef123456 |

IPv4 |

HTTPS |

TCP |

443 |

REMOTE_NODE_CIDR |

|

Pod on-premises in entrata |

sgr-abcdef654321 |

IPv4 |

HTTPS |

TCP |

443 |

REMOTE_POD_CIDR |

Infrastruttura

Devi disporre di server bare metal o macchine virtuali da utilizzare come nodi ibridi. I nodi ibridi sono indipendenti dall’infrastruttura sottostante e supportano le architetture x86 e ARM. Amazon EKS Hybrid Nodes segue un approccio “a infrastruttura personalizzata”, in cui sei responsabile del provisioning e della gestione dei server bare metal o delle macchine virtuali che usi per i nodi ibridi. Sebbene non sia previsto un requisito minimo rigoroso di risorse, ti consigliamo di utilizzare host con almeno 1 vCPU e 1 GB di RAM per i nodi ibridi.

Sistema operativo

Bottlerocket, Amazon Linux 2023 (AL2023), Ubuntu e RHEL vengono convalidati su base continuativa per l'uso come sistema operativo di nodi per nodi ibridi. Bottlerocket è supportato solo da AWS ambienti VMware vSphere. AL2023 non è coperto dai piani di AWS supporto se eseguito al di fuori di Amazon EC2. AL2023 può essere utilizzato solo in ambienti virtualizzati locali, consulta la Guida per l'utente di Amazon Linux 2023 per ulteriori informazioni. AWS supporta l'integrazione dei nodi ibridi con i sistemi operativi Ubuntu e RHEL ma non fornisce supporto per il sistema operativo stesso.

Il provisioning e la gestione del sistema operativo sono una tua responsabilità. Quando testi i nodi ibridi per la prima volta, è più semplice eseguire la CLI Amazon EKS Hybrid Nodes (nodeadm) su un host già fornito. Per le implementazioni di produzione, ti consigliamo di includere nodeadm nelle immagini “gold” del tuo sistema operativo configurato per l’esecuzione come servizio systemd per unire automaticamente gli host ai cluster Amazon EKS all’avvio dell’host.

Provider di credenziali IAM on-premises

I nodi ibridi Amazon EKS utilizzano credenziali IAM temporanee fornite da attivazioni ibride AWS SSM o AWS IAM Roles Anywhere per l'autenticazione con il cluster Amazon EKS. È necessario utilizzare attivazioni ibride AWS SSM o AWS IAM Roles Anywhere con l'Amazon EKS Hybrid Nodes CLI (). nodeadm Ti consigliamo di utilizzare le attivazioni ibride AWS SSM se non disponi di un'infrastruttura a chiave pubblica (PKI) esistente con un'autorità di certificazione (CA) e certificati per i tuoi ambienti locali. Se disponi di PKI e certificati esistenti in locale, usa IAM Roles Anywhere. AWS

Analogamente a Ruolo IAM del nodo Amazon EKS per i nodi in esecuzione su Amazon EC2, creerai un ruolo IAM Hybrid Nodes con le autorizzazioni necessarie per unire nodi ibridi ai cluster Amazon EKS. Se utilizzi AWS IAM Roles Anywhere, configura una policy di fiducia che consenta a AWS IAM Roles Anywhere di assumere il ruolo IAM di Hybrid Nodes e configurare il tuo profilo AWS IAM Roles Anywhere con il ruolo IAM di Hybrid Nodes come ruolo assumibile. Se utilizzi AWS SSM, configura una policy di fiducia che consenta a AWS SSM di assumere il ruolo IAM di Hybrid Nodes e creare l'attivazione ibrida con il ruolo IAM di Hybrid Nodes. Consulta Preparazione delle credenziali per i nodi ibridi su come creare il ruolo IAM di Hybrid Nodes con le autorizzazioni richieste.