Le traduzioni sono generate tramite traduzione automatica. In caso di conflitto tra il contenuto di una traduzione e la versione originale in Inglese, quest'ultima prevarrà.

Query sui log non elaborati in Detective

Dopo aver integrato Detective con Security Lake, Detective inizia a estrarre i log non elaborati da Security Lake relativi agli eventi di AWS CloudTrail gestione e ai log di flusso di Amazon Virtual Private Cloud (Amazon VPC).

Nota

Non sono previsti costi supplementari per le query sui log non elaborati in Detective. I costi di utilizzo per altri AWS Servizi, incluso Amazon Athena, si applicano ancora alle tariffe pubblicate.

AWS CloudTrail gli eventi di gestione sono disponibili per i seguenti profili:

-

AWS conto

-

AWS utente

-

AWS ruolo

-

AWS ruolo Sessione

-

Istanza Amazon EC2

-

Bucket Amazon S3

-

IP address (Indirizzo IP)

-

cluster Kubernetes

-

Pod Kubernetes

-

Argomento Kubernetes

-

Ruolo IAM

-

Sessione come ruolo IAM

-

Utente IAM

I FLow log di Amazon VPC sono disponibili per i seguenti profili:

-

Istanza Amazon EC2

-

Pod Kubernetes

Per una dimostrazione di come usare Amazon Detective con Amazon Security Lake utilizzando la console Detective, guarda il seguente video:

Per eseguire query sui log non elaborati per un account AWS

-

Apri la console Detective all'indirizzo https://console.aws.amazon.com/detective/

. -

Nel pannello di navigazione, scegli Ruoli e cerca un

AWS account. -

Nella sezione Volume globale delle chiamate API, scegli Visualizza i dettagli per il periodo di validità.

-

Da qui, puoi iniziare a interrogare i log non elaborati.

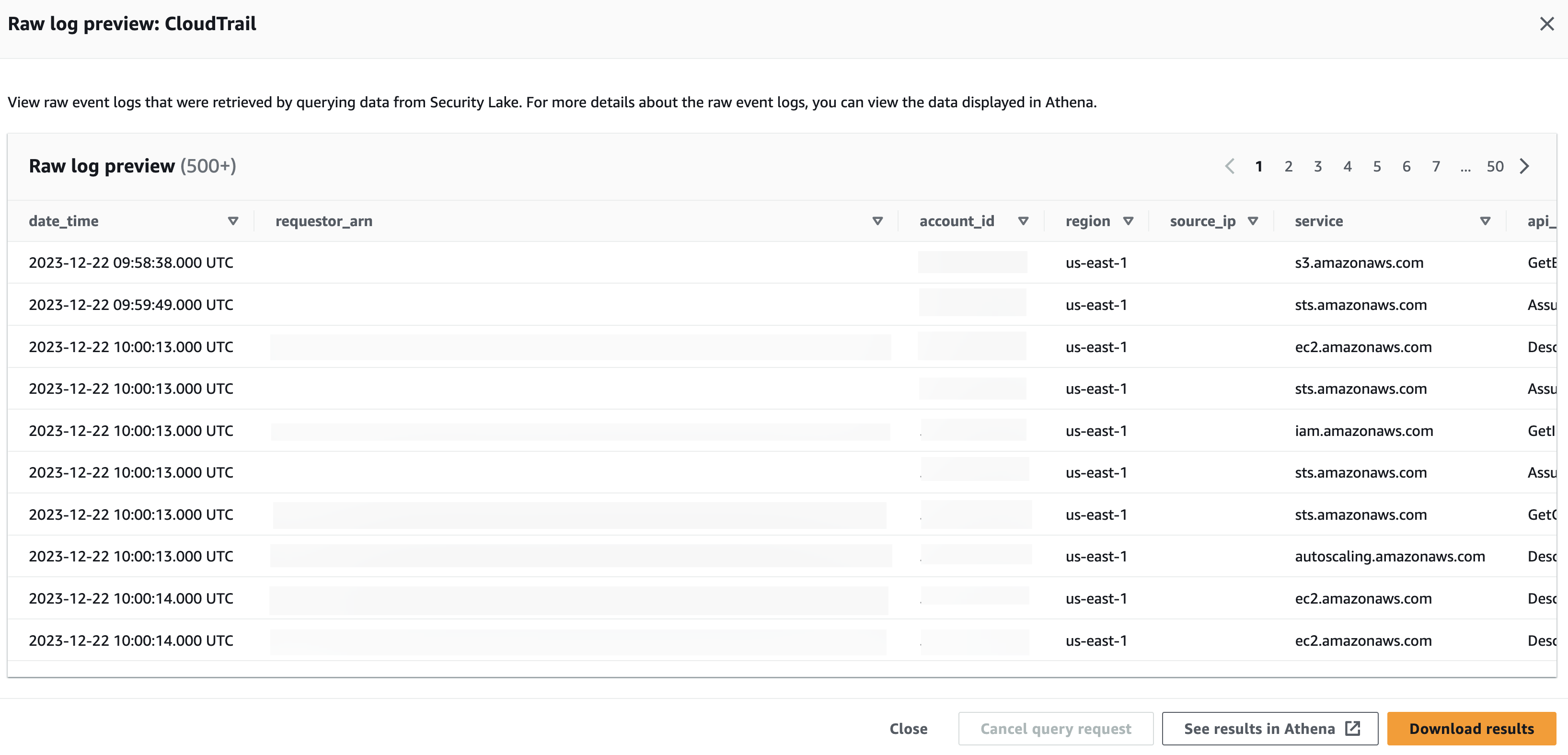

Nella tabella di anteprima dei log non elaborati, è possibile visualizzare i log e gli eventi recuperati interrogando i dati da Security Lake. Per maggiori dettagli sui log degli eventi non elaborati, puoi visualizzare i dati visualizzati in Amazon Athena.

Dalla tabella Interroga log non elaborati, puoi annullare la richiesta di query, visualizzare i risultati in Amazon Athena e scaricare i risultati come file con valori separati da virgole (.csv).

Se vedi i log in Detective ma la query non ha prodotto risultati, ciò potrebbe accadere per i seguenti motivi.

-

I log non elaborati possono diventare disponibili in Detective prima di essere visualizzati nelle tabelle di log di Security Lake. Riprova più tardi.

-

È possibile che in Security Lake manchino dei log . Se hai atteso per un periodo di tempo prolungato, significa che i log non sono presenti in Security Lake. Contatta l'amministratore di Security Lake per risolvere il problema.

Esempi

Interrogazione dei log non elaborati per un ruolo AWS

Se vuoi comprendere l'attività di un AWS ruolo in una nuova geolocalizzazione, puoi farlo all'interno della console Detective.

Per eseguire query sui log non elaborati per un ruolo AWS

-

Apri la console Detective all'indirizzo https://console.aws.amazon.com/detective/

. -

Dalla pagina Detective Summary, sezione Geolocalizzazioni appena osservate, annota il AWS ruolo.

-

Nel pannello di navigazione, scegli Ruoli e cerca

AWS role. -

Per il AWS ruolo, espandi la risorsa per visualizzare le chiamate API specifiche emesse da quell'indirizzo IP da quella risorsa.

-

Scegli l'icona a forma di lente di ingrandimento accanto alla chiamata API che desideri esaminare per aprire la tabella Anteprima dei log non elaborati.

Interrogazione di log non elaborati per un cluster Amazon EKS

-

Apri la console Detective all'indirizzo https://console.aws.amazon.com/detective/

. -

Dalla pagina Detective Summary, sezione Cluster di container con il maggior numero di pod creati, accedi a un cluster Amazon EKS.

-

Nella pagina dei dettagli del cluster Amazon EKS, seleziona la scheda Attività dell'API Kubernetes.

-

Nella sezione Attività complessiva dell'API Kubernetes che coinvolge questo cluster Amazon EKS, scegli Visualizza dettagli per l'ambito temporale.

-

Da qui, puoi iniziare a interrogare i log non elaborati.

Interrogazione di log non elaborati per un'istanza Amazon EC2

-

Apri la console Detective all'indirizzo https://console.aws.amazon.com/detective/

. -

Nel pannello di navigazione, scegli Ruoli e cerca un

Amazon EC2 instance. -

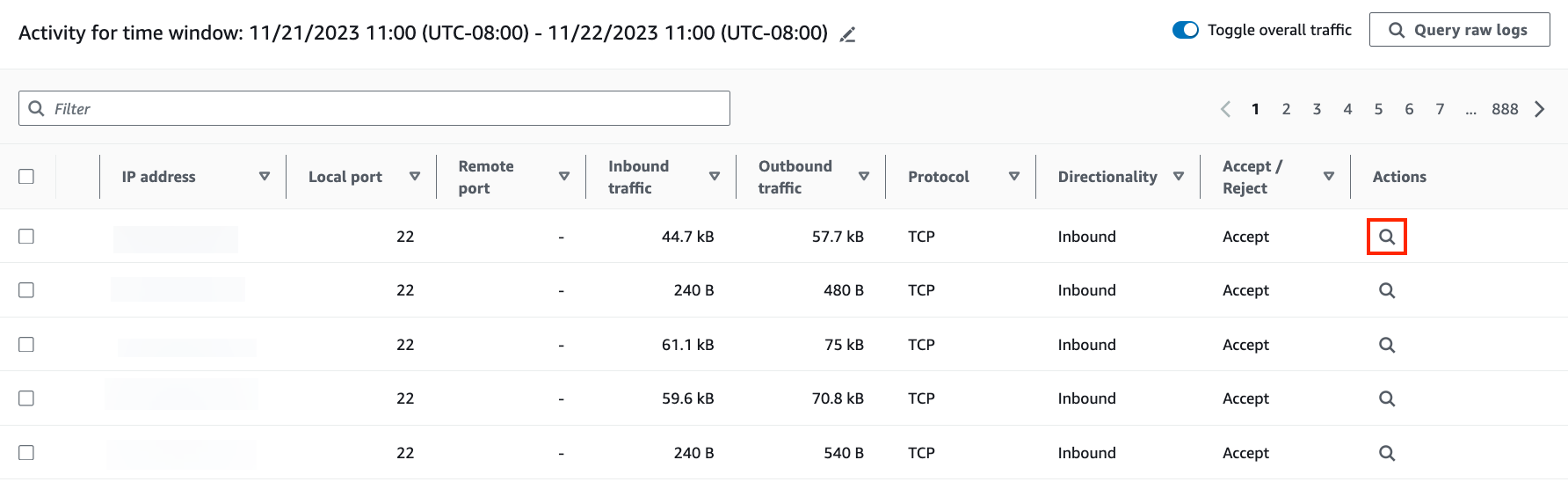

Nella sezione Volume complessivo del flusso VPC, scegli l'icona a forma di lente di ingrandimento accanto alla chiamata API che desideri esaminare per aprire la tabella Anteprima dei log non elaborati.

-

Da qui, puoi iniziare a interrogare i log non elaborati.

Nella tabella di anteprima dei log non elaborati, è possibile visualizzare i log e gli eventi recuperati interrogando i dati da Security Lake. Per maggiori dettagli sui log degli eventi non elaborati, puoi visualizzare i dati visualizzati in Amazon Athena.

Dalla tabella Interroga log non elaborati, puoi annullare la richiesta di query, visualizzare i risultati in Amazon Athena e scaricare i risultati come file con valori separati da virgole (.csv).