Le traduzioni sono generate tramite traduzione automatica. In caso di conflitto tra il contenuto di una traduzione e la versione originale in Inglese, quest'ultima prevarrà.

Funzionamento delle chiavi API Amazon Bedrock

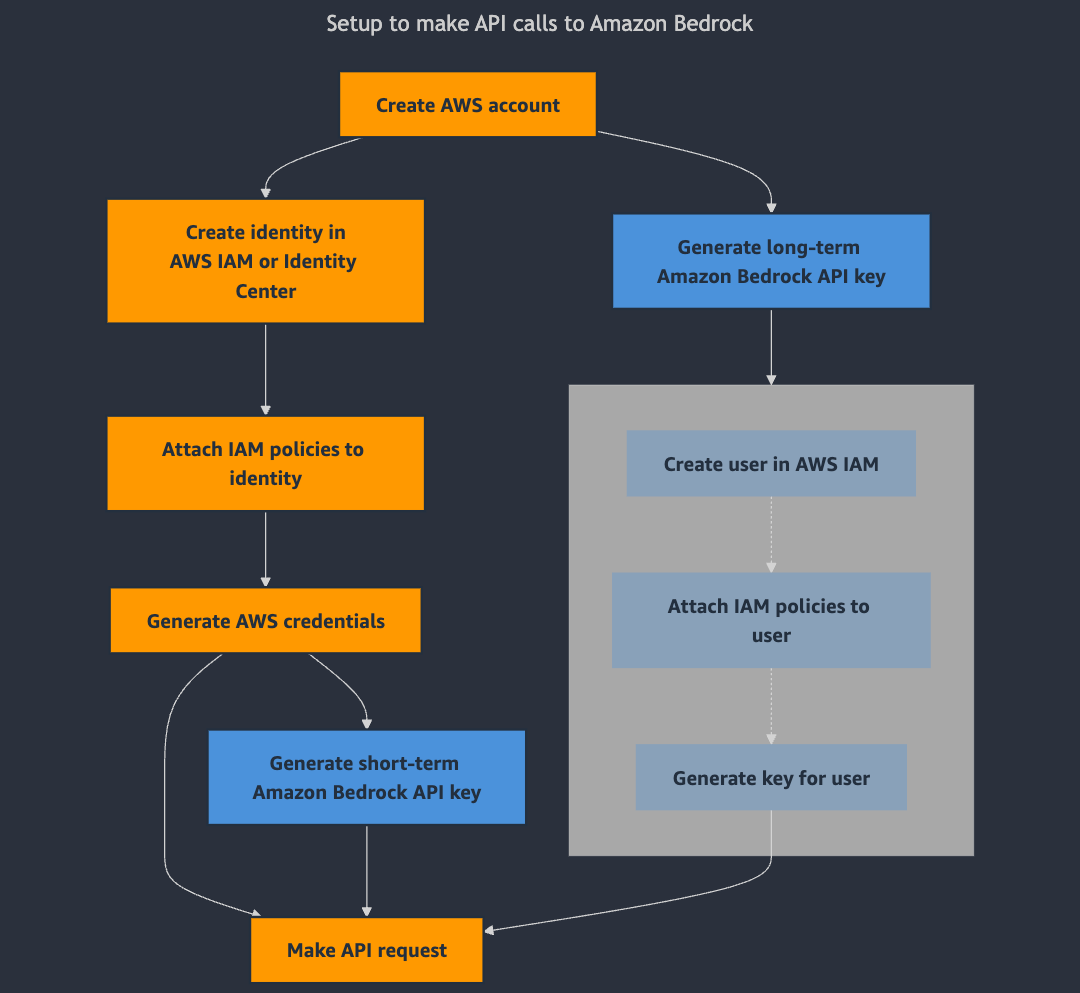

Nell’immagine seguente viene confrontato il processo predefinito per ottenere le credenziali per l’uso della chiave API Amazon Bedrock:

Il flusso più a sinistra nel diagramma mostra il processo predefinito di creazione di un'identità in uno o AWS IAM Identity Center in IAM. Con questo processo, alleghi le policy IAM a tale identità per fornire le autorizzazioni per eseguire operazioni API e quindi generare AWS credenziali generali per tale identità. È quindi possibile utilizzare le credenziali per effettuare chiamate API in AWS.

I nodi blu indicano altri due flussi da autenticare in modo specifico in Amazon Bedrock. Entrambi i flussi prevedono la creazione di una chiave API Amazon Bedrock con cui è possibile eseguire l’autenticazione per utilizzare le azioni Amazon Bedrock. Si possono generare i seguenti tipi di chiavi:

-

Short-term chiave: un'opzione sicura che consente l'accesso temporaneo all'utilizzo di Amazon Bedrock.

Le chiavi a breve termine hanno le proprietà indicate di seguito.

-

Validità per il minore dei seguenti valori:

-

12 ore

-

Durata della sessione generata dal principale IAM utilizzato per generare la chiave.

-

-

Eredita le autorizzazioni collegate al principale utilizzato per generare la chiave.

-

Può essere utilizzato solo nella AWS regione da cui è stato generato.

-

-

Long-term key — Consigliato solo per l'esplorazione di Amazon Bedrock. È possibile impostare il tempo dopo il quale scade la chiave. Quando si genera una chiave a lungo termine, viene automaticamente creato un utente IAM adatto, vengono collegate le policy IAM selezionate e viene associata la chiave all’utente. Dopo aver generato la chiave, è possibile utilizzare il servizio IAM per modificare le autorizzazioni per l’utente IAM.

avvertimento

Si consiglia di limitare l’uso delle chiavi API Amazon Bedrock per l’esplorazione di Amazon Bedrock. Quando è possibile integrare Amazon Bedrock in applicazioni con requisiti di sicurezza più elevati, è opportuno passare a credenziali a breve termine. Per ulteriori informazioni, consulta Alternative alle chiavi di accesso a lungo termine nella Guida per l’utente di IAM.