Terjemahan disediakan oleh mesin penerjemah. Jika konten terjemahan yang diberikan bertentangan dengan versi bahasa Inggris aslinya, utamakan versi bahasa Inggris.

Menyiapkan dan menggunakan konektor SFTP

Tujuan dari konektor adalah untuk membangun hubungan antara AWS penyimpanan Anda dan server SFTP mitra. Anda dapat mengirim file dari Amazon S3 ke tujuan eksternal milik mitra. Anda juga dapat menggunakan konektor SFTP untuk mengambil file dari server SFTP mitra.

Tutorial ini menggambarkan cara mengatur konektor SFTP dengan jenis jalan keluar yang dikelola layanan dan VPC_LATTICE, dan kemudian mentransfer file antara penyimpanan Amazon S3 dan server SFTP.

Konektor SFTP mengambil kredensyal SFTP dari AWS Secrets Manager untuk mengautentikasi ke server SFTP jarak jauh dan membuat koneksi. Konektor mengirim file ke atau mengambil file dari server jarak jauh, dan menyimpan file di Amazon S3. Anda dapat memilih antara jalan keluar yang dikelola layanan (menggunakan infrastruktur AWS terkelola) atau jalan keluar VPC (perutean melalui VPC Anda menggunakan Cross-VPC Resource Access). Peran IAM digunakan untuk memungkinkan akses ke bucket Amazon S3 dan ke kredenal yang disimpan di Secrets Manager. Dan Anda dapat masuk ke Amazon CloudWatch.

Posting blog berikut menyediakan arsitektur referensi untuk membangun alur kerja MFT menggunakan konektor SFTP, termasuk enkripsi file menggunakan PGP sebelum mengirimnya ke server SFTP jarak jauh menggunakan konektor SFTP: Merancang transfer file terkelola yang aman dan sesuai dengan konektor SFTP dan

Jenis jalan keluar konektor

Konektor SFTP mendukung dua jenis jalan keluar yang menentukan bagaimana konektor Anda merutekan lalu lintas ke server SFTP jarak jauh:

-

SERVICE_MANAGED (default): Menggunakan infrastruktur terkelola AWS Transfer Family dengan alamat IP statis untuk koneksi keluar.

-

VPC: Rutekan lalu lintas melalui VPC Anda menggunakan Cross-VPC Resource Access, memungkinkan konektivitas titik akhir pribadi dan penggunaan gateway NAT Anda sendiri.

Tutorial ini mencakup kedua jenis jalan keluar. Pilih jenis jalan keluar VPC saat Anda perlu:

-

Connect ke server SFTP pribadi di VPC Anda (alamat IP pribadi)

-

Connect ke server SFTP lokal melalui Direct Connect atau VPN

-

Rutekan lalu lintas titik akhir publik melalui VPC Anda untuk kontrol keamanan

-

Gunakan alamat IP Elastis Anda sendiri untuk koneksi keluar

Topik

Langkah 1: Buat sumber daya pendukung yang diperlukan

Anda dapat menggunakan konektor SFTP untuk menyalin file antara Amazon S3 dan server SFTP jarak jauh apa pun. Untuk tutorial ini, kami menggunakan AWS Transfer Family server sebagai server SFTP jarak jauh kami. Kita perlu membuat dan mengkonfigurasi sumber daya berikut:

-

Buat bucket Amazon S3 untuk menyimpan file di AWS lingkungan Anda, dan untuk mengirim dan mengambil file dari server SFTP jarak jauh:. Buat ember Amazon S3

-

Buat AWS Identity and Access Management peran untuk mengakses penyimpanan Amazon S3 dan rahasia kami di Secrets Manager:. Buat peran IAM dengan izin yang diperlukan

-

Buat server Transfer Family yang menggunakan protokol SFTP, dan pengguna yang dikelola layanan yang menggunakan konektor SFTP untuk mentransfer file ke atau dari server SFTP: Buat server SFTP Transfer Family dan pengguna

-

Buat AWS Secrets Manager rahasia yang menyimpan kredensyal yang digunakan oleh konektor SFTP untuk masuk ke server SFTP jarak jauh:. Buat dan simpan rahasia di AWS Secrets Manager

Untuk konektor tipe jalan keluar VPC, Anda juga membutuhkan:

-

VPC dengan subnet dan grup keamanan yang sesuai

-

Gerbang Sumber Daya (diperlukan minimal 2 Availability Zone):Buat Resource Gateway (hanya tipe jalan keluar VPC).

-

Konfigurasi Sumber Daya yang menunjuk ke server SFTP Anda:. Buat Konfigurasi Sumber Daya (hanya tipe jalan keluar VPC) Untuk informasi selengkapnya, lihat Konfigurasi sumber daya di Panduan Pengguna Amazon VPC Lattice.

Buat ember Amazon S3

Untuk membuat bucket Amazon S3

-

Masuk ke AWS Transfer Family konsol di https://console.aws.amazon.com/s3/

. -

Pilih Wilayah dan masukkan nama.

Untuk tutorial ini, ember kami ada di

US East (N. Virginia) us-east-1, dan namanyasftp-server-storage-east. -

Terima defaultnya dan pilih Buat bucket.

Untuk detail selengkapnya tentang membuat bucket Amazon S3, lihat Bagaimana cara membuat bucket S3? di Panduan Pengguna Layanan Penyimpanan Sederhana Amazon.

Buat peran IAM dengan izin yang diperlukan

Untuk peran akses, buat kebijakan dengan izin berikut.

Ganti item sebagai berikut:

-

Untuk

amzn-s3-demo-bucket, tutorialnya menggunakansftp-server-storage-east. -

Untuk

region, tutorialnya menggunakanus-east-1. -

Untuk

account-id, gunakan Akun AWS ID Anda. -

Karena

SecretName-6RandomCharacters, kamiusing sftp-connector1untuk nama (Anda akan memiliki enam karakter acak Anda sendiri untuk rahasia Anda).

Anda juga harus memastikan bahwa peran ini berisi hubungan kepercayaan yang memungkinkan konektor mengakses sumber daya Anda saat melayani permintaan transfer pengguna Anda. Untuk detail tentang membangun hubungan kepercayaan, lihatUntuk membangun hubungan kepercayaan.

catatan

Untuk melihat detail untuk peran yang kita gunakan untuk tutorial, lihatGabungan peran pengguna dan akses.

Buat dan simpan rahasia di AWS Secrets Manager

Kita perlu menyimpan rahasia di Secrets Manager untuk menyimpan kredensil pengguna untuk konektor SFTP Anda. Anda dapat menggunakan kata sandi, kunci pribadi SSH, atau keduanya. Untuk tutorial, kita menggunakan kunci pribadi.

catatan

Ketika Anda menyimpan rahasia di Secrets Manager, Anda Akun AWS dikenakan biaya. Untuk informasi tentang harga, lihat AWS Secrets Manager Harga

Sebelum Anda memulai prosedur untuk menyimpan rahasia, mengambil dan memformat kunci pribadi Anda. Kunci pribadi harus sesuai dengan kunci publik yang dikonfigurasi untuk pengguna di server SFTP jarak jauh. Untuk tutorial kami, kunci pribadi harus sesuai dengan kunci publik yang disimpan untuk pengguna uji kami di server SFTP Transfer Family yang kami gunakan sebagai server jarak jauh.

Untuk melakukan ini, jalankan perintah berikut:

jq -sR .path-to-private-key-file

Misalnya, jika file kunci pribadi Anda berada di~/.ssh/sftp-testuser-privatekey, perintahnya adalah sebagai berikut.

jq -sR . ~/.ssh/sftp-testuser-privatekey

Ini menghasilkan kunci dalam format yang benar (dengan karakter baris baru yang disematkan) ke output standar. Salin teks ini di suatu tempat, karena Anda harus menempelkannya dalam prosedur berikut (pada langkah 6).

Untuk menyimpan kredensi pengguna di Secrets Manager untuk konektor SFTP

-

Masuk ke Konsol Manajemen AWS dan buka AWS Secrets Manager konsol di https://console.aws.amazon.com/secretsmanager/

. -

Pada panel navigasi kiri, pilih Rahasia.

-

Pada halaman Rahasia, pilih Simpan rahasia baru.

-

Pada halaman Pilih jenis rahasia, untuk tipe Rahasia, pilih Jenis rahasia lainnya.

-

Di bagian pasangan kunci/Nilai, pilih tab kunci/Nilai.

-

Kunci — Masukkan

Username. -

nilai — Masukkan nama pengguna kami,

sftp-testuser.

-

-

Untuk memasukkan kunci, kami sarankan Anda menggunakan tab Plaintext.

-

Pilih Tambah baris, lalu masukkan

PrivateKey. -

Pilih tab Plaintext. Bidang sekarang berisi teks berikut:

{"Username":"sftp-testuser","PrivateKey":""} -

Tempelkan teks untuk kunci pribadi Anda (disimpan sebelumnya) di antara tanda kutip ganda kosong (“”).

Layar Anda akan terlihat sebagai berikut (data kunci berwarna abu-abu).

-

-

Pilih Berikutnya.

-

Pada halaman Konfigurasi rahasia, masukkan nama untuk rahasia Anda. Untuk tutorial ini, kami beri nama rahasianya

aws/transfer/sftp-connector1. -

Pilih Berikutnya, dan kemudian terima default pada halaman Konfigurasi rotasi. Lalu pilih Selanjutnya.

-

Pada halaman Review, pilih Store untuk membuat dan menyimpan rahasia.

Buat Resource Gateway (hanya tipe jalan keluar VPC)

Untuk konektor tipe jalan keluar VPC, Anda perlu membuat Resource Gateway di VPC Anda. Resource Gateway berfungsi sebagai titik masuk untuk Cross-VPC Resource Access.

Untuk membuat Resource Gateway

-

Jalankan perintah berikut untuk membuat Resource Gateway (ganti ID VPC dan subnet IDs dengan nilai Anda):

aws vpc-lattice create-resource-gateway \ --name my-sftp-resource-gateway \ --vpc-identifier vpc-12345678 \ --subnet-ids subnet-12345678 subnet-87654321catatan

Resource Gateways memerlukan subnet di setidaknya 2 Availability Zone.

-

Perhatikan ID Resource Gateway dari respons untuk digunakan pada langkah berikutnya.

Buat Konfigurasi Sumber Daya (hanya tipe jalan keluar VPC)

Buat Konfigurasi Sumber Daya yang mengarah ke server SFTP Anda. Ini bisa berupa alamat IP pribadi untuk server di VPC Anda, atau nama DNS publik untuk server eksternal. Untuk informasi selengkapnya tentang Konfigurasi Sumber Daya, lihat Konfigurasi sumber daya di Panduan Pengguna Amazon VPC Lattice.

Untuk membuat Konfigurasi Sumber Daya

-

Untuk server SFTP pribadi, jalankan:

aws vpc-lattice create-resource-configuration \ --name my-sftp-resource-config \ --port-ranges 22 \ --type SINGLE \ --resource-gateway-identifier rgw-12345678 \ --resource-configuration-definition ipResource={ipAddress="10.0.1.100"} -

Untuk server SFTP publik (hanya nama DNS), jalankan:

aws vpc-lattice create-resource-configuration \ --name my-public-sftp-resource-config \ --port-ranges 22 \ --type SINGLE \ --resource-gateway-identifier rgw-12345678 \ --resource-configuration-definition dnsResource={domainName="sftp.example.com"}catatan

Titik akhir publik harus menggunakan nama DNS, bukan alamat IP.

-

Perhatikan ARN Konfigurasi Sumber Daya dari respons untuk digunakan saat membuat konektor.

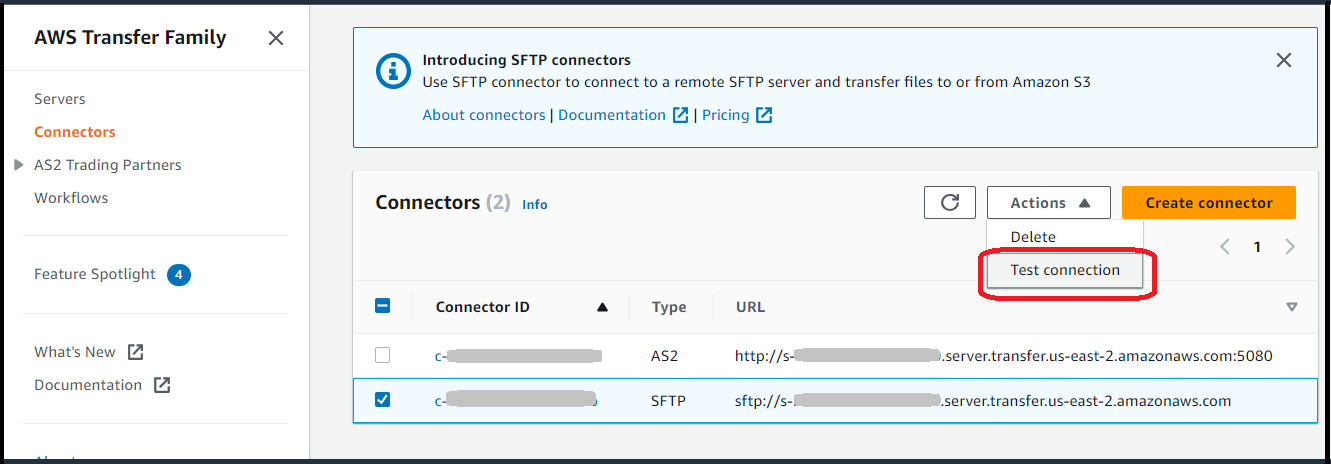

Langkah 2: Buat dan uji konektor SFTP

Di bagian ini, kami membuat konektor SFTP yang menggunakan semua sumber daya yang kami buat sebelumnya. Untuk detail selengkapnya, lihat Membuat konektor SFTP.

Untuk membuat konektor SFTP

-

Buka AWS Transfer Family konsol di https://console.aws.amazon.com/transfer/

. -

Di panel navigasi kiri, pilih Konektor SFTP, lalu pilih Buat konektor SFTP.

-

Untuk tipe Egress, pilih salah satu dari berikut ini:

-

Layanan dikelola (default): Menggunakan infrastruktur terkelola AWS Transfer Family dengan alamat IP statis untuk koneksi keluar.

-

VPC Lattice: Rutekan lalu lintas melalui VPC Anda menggunakan Cross-VPC Resource Access. Pilih opsi ini untuk konektivitas titik akhir pribadi atau untuk menggunakan gateway NAT Anda sendiri.

penting

Anda tidak dapat mengubah jenis jalan keluar setelah membuat konektor. Pilih dengan hati-hati berdasarkan persyaratan konektivitas Anda.

-

-

Di bagian Konfigurasi konektor, berikan informasi berikut:

-

Untuk URL, masukkan URL server SFTP jarak jauh. Untuk tutorialnya, kami memasukkan URL server Transfer Family yang kami gunakan sebagai server SFTP jarak jauh.

sftp://s-1111aaaa2222bbbb3.server---transfer---us-east-1.amazonaws.com.rproxy.govskope.caGanti

1111aaaa2222bbbb3dengan ID server Transfer Family Anda. -

Untuk peran Access, masukkan peran yang kita buat sebelumnya,

sftp-connector-role. -

Untuk ARN Konfigurasi Sumber Daya (hanya tipe jalan keluar VPC Lattice), masukkan ARN Konfigurasi Sumber Daya yang Anda buat sebelumnya:

arn:aws:vpc-lattice:us-east-1:account-id:resourceconfiguration/rcfg-12345678 -

Untuk peran Logging, pilih peran yang menyertakan kebijakan kepercayaan dengan

transfer.amazonaws.com.rproxy.govskope.caelemen Principal.Tip: Selain menambahkan Transfer Family sebagai entitas tepercaya, Anda dapat menambahkan kebijakan AWSTransferLoggingAccess AWS terkelola ke peran. Kebijakan ini dijelaskan secara rinci dalam AWSTransferLoggingAccess.

-

-

Di bagian Konfigurasi SFTP, berikan informasi berikut:

-

Untuk kredensyal Connector, pilih nama sumber daya Secrets Manager Anda yang berisi kredensyal SFTP. Untuk tutorialnya, pilih

aws/transfer/sftp-connector1. -

Untuk kunci host Tepercaya, tempel di bagian publik dari kunci host. Anda dapat mengambil kunci ini dengan menjalankan

ssh-keyscanserver SFTP Anda. Untuk detail tentang cara memformat dan menyimpan kunci host tepercaya, lihat dokumentasi tipe SftpConnectorConfigdata. -

Untuk Koneksi bersamaan maksimum, pilih nilai integer dari 1 hingga 5: nilai defaultnya adalah 5.

-

-

Setelah Anda mengkonfirmasi semua pengaturan Anda, pilih Buat konektor untuk membuat konektor SFTP.

Anda juga dapat membuat konektor menggunakan AWS Command Line Interface.

-

Untuk membuat konektor SFTP dengan jalan keluar yang dikelola layanan, jalankan perintah berikut:

aws transfer create-connector \ --url "sftp://s-1111aaaa2222bbbb3.server.transfer.us-east-1.amazonaws.com" \ --access-role "arn:aws::iam::account-id:role/sftp-connector-role" \ --sftp-config UserSecretId="aws/transfer/sftp-connector1",TrustedHostKeys="ssh-rsa AAAAB3NzaC..." -

Untuk membuat konektor SFTP dengan jalan keluar berbasis VPC, jalankan perintah berikut:

aws transfer create-connector \ --url "sftp://my.sftp.server.com:22" \ --access-role "arn:aws::iam::account-id:role/sftp-connector-role" \ --sftp-config UserSecretId="aws/transfer/sftp-connector1",TrustedHostKeys="ssh-rsa AAAAB3NzaC..." \ --egress-config VpcLattice={ResourceConfigurationArn="arn:aws:vpc-lattice:us-east-1:account-id:resourceconfiguration/rcfg-12345678",PortNumber=22}

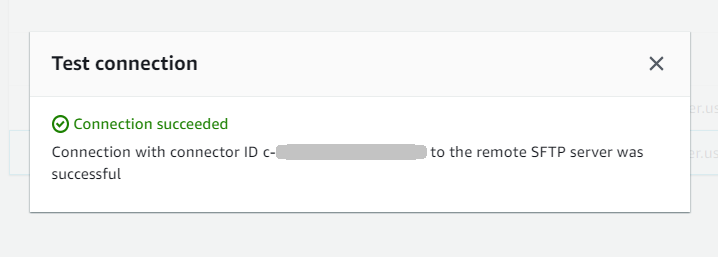

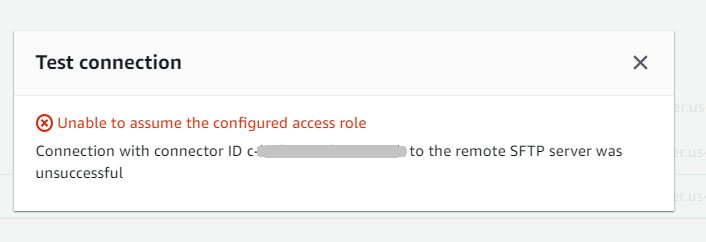

Setelah Anda membuat konektor SFTP, kami sarankan Anda mengujinya sebelum mencoba mentransfer file apa pun menggunakan konektor baru Anda.

catatan

Untuk konektor tipe jalan keluar VPC, resolusi DNS mungkin memakan waktu beberapa menit setelah pembuatan. Selama waktu ini, status konektor akan PENDING dan TestConnection akan kembali “Konektor tidak tersedia”. Tunggu status menjadi ACTIVE sebelum mencoba transfer file.

Saat Anda mendeskripsikan konektor tipe jalan keluar VPC, responsnya mencakup bidang baru:

{ "Connector": { "AccessRole": "arn:aws:iam::219573224423:role/sftp-connector-role", "Arn": "arn:aws:transfer:us-east-1:219573224423:connector/c-5dfa309ccabf40759", "ConnectorId": "c-5dfa309ccabf40759", "Status": "ACTIVE", "EgressConfig": { "ResourceConfigurationArn": "arn:aws:vpc-lattice:us-east-1:025066256552:resourceconfiguration/rcfg-079259b27a357a190" }, "EgressType": "VPC", "ServiceManagedEgressIpAddresses": null, "SftpConfig": { "TrustedHostKeys": [ "ssh-rsa AAAAB3NzaC..." ], "UserSecretId": "aws/transfer/sftp-connector1" }, "Url": "sftp://my.sftp.server.com:22" } }

Perhatikan bahwa ServiceManagedEgressIpAddresses nol untuk konektor tipe jalan keluar VPC karena rute lalu lintas melalui VPC Anda alih-alih infrastruktur terkelola. AWS

Langkah 3: Kirim dan ambil file menggunakan konektor SFTP

Untuk mempermudah, kami berasumsi bahwa Anda sudah memiliki file di bucket Amazon S3 Anda.

catatan

Tutorial ini menggunakan bucket Amazon S3 untuk lokasi penyimpanan sumber dan tujuan. Jika server SFTP Anda tidak menggunakan penyimpanan Amazon S3, maka di mana pun Anda sftp-server-storage-east melihat dalam perintah berikut, Anda dapat mengganti jalur dengan jalur ke lokasi file yang dapat diakses dari server SFTP Anda.

-

Kami mengirim file bernama

SEND-to-SERVER.txtdari penyimpanan Amazon S3 ke server SFTP. -

Kami mengambil file bernama

RETRIEVE-to-S3.txtdari server SFTP ke penyimpanan Amazon S3.

catatan

Dalam perintah berikut, ganti connector-id dengan ID konektor Anda.

Pertama, kami mengirim file dari bucket Amazon S3 kami ke server SFTP jarak jauh. Dari command prompt, jalankan perintah berikut:

aws transfer start-file-transfer --connector-id c-connector-id--send-file-paths "/sftp-server-storage-east/SEND-to-SERVER.txt" / --remote-directory-path "/sftp-server-storage-east/incoming"

sftp-server-storage-eastEmber Anda sekarang akan terlihat seperti ini.

Jika Anda tidak melihat file seperti yang diharapkan, periksa CloudWatch log Anda.

Untuk memeriksa CloudWatch log Anda

-

Buka CloudWatch konsol Amazon di https://console.aws.amazon.com/cloudwatch/

-

Pilih Grup log dari menu navigasi kiri.

-

Masukkan ID konektor Anda di bilah pencarian untuk menemukan log Anda.

-

Pilih aliran Log yang dikembalikan dari pencarian.

-

Perluas entri log terbaru.

Jika berhasil, entri log terlihat seperti berikut:

{ "operation": "SEND", "timestamp": "2023-12-18T15:26:57.346283Z", "connector-id": "connector-id", "transfer-id": "transfer-id", "file-transfer-id": "transfer-id/file-transfer-id", "url": "sftp://server-id.server.transfer.us-east-1.amazonaws.com", "file-path": "/sftp-server-storage-east/SEND-to-SERVER.txt", "status-code": "COMPLETED", "start-time": "2023-12-18T15:26:56.915864Z", "end-time": "2023-12-18T15:26:57.298122Z", "account-id": "account-id", "connector-arn": "arn:aws:transfer:us-east-1:account-id:connector/connector-id", "remote-directory-path": "/sftp-server-storage-east/incoming" }

Jika transfer file gagal, entri log berisi pesan kesalahan yang menentukan masalah. Penyebab umum kesalahan adalah masalah dengan izin IAM dan jalur file yang salah.

Selanjutnya, kami mengambil file dari server SFTP ke bucket Amazon S3. Dari command prompt, jalankan perintah berikut:

aws transfer start-file-transfer --connector-id c-connector-id--retrieve-file-paths "/sftp-server-storage-east/RETRIEVE-to-S3.txt" --local-directory-path "/sftp-server-storage-east/incoming"

Jika transfer berhasil, bucket Amazon S3 Anda berisi file yang ditransfer, seperti yang ditunjukkan di sini.

Jika berhasil, entri log terlihat seperti berikut:

{ "operation": "RETRIEVE", "timestamp": "2023-12-18T15:36:40.017800Z", "connector-id": "c-connector-id", "transfer-id": "transfer-id", "file-transfer-id": "transfer-id/file-transfer-id", "url": "sftp://s-server-id.server.transfer.us-east-1.amazonaws.com", "file-path": "/sftp-server-storage-east/RETRIEVE-to-S3.txt", "status-code": "COMPLETED", "start-time": "2023-12-18T15:36:39.727626Z", "end-time": "2023-12-18T15:36:39.895726Z", "account-id": "account-id", "connector-arn": "arn:aws:transfer:us-east-1:account-id:connector/c-connector-id", "local-directory-path": "/sftp-server-storage-east/incoming" }

Memecahkan masalah konektor tipe jalan keluar VPC

Jika Anda mengalami masalah dengan konektor tipe jalan keluar VPC, periksa hal berikut:

-

Status konektor TERTUNDA: Resolusi DNS untuk konektor VPC dapat memakan waktu beberapa menit. Tunggu status menjadi AKTIF sebelum mencoba koneksi.

-

Batas waktu koneksi: Verifikasi bahwa grup keamanan mengizinkan lalu lintas di port 22 antara subnet Resource Gateway Anda dan server SFTP target.

-

Kesalahan Konfigurasi Sumber Daya: Pastikan Konfigurasi Sumber Daya Anda menunjuk ke alamat IP atau nama DNS yang benar, dan bahwa Resource Gateway berada di VPC yang sama dengan server SFTP Anda (untuk titik akhir pribadi). Untuk informasi selengkapnya, lihat Konfigurasi sumber daya di Panduan Pengguna Amazon VPC Lattice.

-

Masalah titik akhir publik: Untuk titik akhir publik, pastikan Anda menggunakan nama DNS, bukan alamat IP, dalam Konfigurasi Sumber Daya Anda. Verifikasi bahwa VPC Anda memiliki NAT Gateway untuk akses internet keluar.

-

Ketersediaan AZ: Resource Gateways memerlukan subnet di setidaknya 2 Availability Zone. Tidak semua AZs mendukung VPC Lattice - periksa yang didukung AZs di wilayah Anda.

Pertimbangan biaya untuk jenis jalan keluar VPC:

-

VPC Lattice mengenakan biaya $0,006/GB untuk pemrosesan data sebagai penyedia sumber daya (ditagih langsung oleh VPC Lattice)

-

AWS Transfer Family menyerap biaya konsumen sumber daya $0,01/GB (1 PB pertama)

-

Untuk titik akhir publik melalui VPC, Gateway NAT tambahan dan biaya transfer data mungkin berlaku

-

Tidak ada biaya Transfer Family tambahan di luar biaya pemrosesan data standar $0,40/GB

Prosedur untuk membuat server Transfer Family untuk digunakan sebagai server SFTP jarak jauh Anda

Berikut ini, kami menguraikan langkah-langkah untuk membuat server Transfer Family yang berfungsi sebagai server SFTP jarak jauh Anda untuk tutorial ini. Perhatikan hal-hal berikut:

-

Kami menggunakan server Transfer Family untuk mewakili server SFTP jarak jauh. Pengguna konektor SFTP yang khas memiliki server SFTP jarak jauh mereka sendiri. Lihat Buat server SFTP Transfer Family dan pengguna.

-

Karena kami menggunakan server Transfer Family, kami juga menggunakan pengguna SFTP yang dikelola layanan. Dan, untuk kesederhanaan, kami menggabungkan izin yang dibutuhkan pengguna ini untuk mengakses server Transfer Family dengan izin yang mereka butuhkan untuk menggunakan konektor kami. Sekali lagi, sebagian besar kasus penggunaan konektor SFTP memiliki pengguna SFTP terpisah yang tidak terkait dengan server Transfer Family. Lihat Buat server SFTP Transfer Family dan pengguna.

-

Untuk tutorial, karena kita menggunakan penyimpanan Amazon S3 untuk server SFTP jarak jauh kita, kita perlu membuat ember kedua,

sftp-server-storage-east, sehingga kita dapat mentransfer file dari satu ember ke ember lainnya.

Buat server SFTP Transfer Family dan pengguna

Sebagian besar pengguna tidak perlu membuat server SFTP Transfer Family dan pengguna, karena Anda sudah memiliki server SFTP dengan pengguna, dan Anda dapat menggunakan server ini untuk mentransfer file ke dan dari. Namun, untuk tutorial ini, untuk kesederhanaan, kami menggunakan server Transfer Family untuk berfungsi sebagai server SFTP jarak jauh.

Ikuti prosedur yang dijelaskan dalam Buat server berkemampuan SFTP untuk membuat server, dan Langkah 3: Tambahkan pengguna yang dikelola layanan untuk menambahkan pengguna. Ini adalah detail pengguna yang kami gunakan untuk tutorial:

-

Buat pengguna yang dikelola layanan Anda,.

sftp-testuser-

Mengatur direktori home ke

/sftp-server-storage-east/sftp-testuser -

Saat Anda membuat pengguna, Anda menyimpan kunci publik. Kemudian, ketika Anda membuat rahasia di Secrets Manager, Anda perlu memberikan kunci pribadi yang sesuai.

-

-

Peran:

sftp-connector-role. Untuk tutorial, kami menggunakan peran IAM yang sama untuk pengguna SFTP kami dan untuk mengakses konektor SFTP. Saat membuat konektor untuk organisasi, Anda mungkin memiliki peran pengguna dan akses yang terpisah. -

Kunci host server: Anda perlu menggunakan kunci host server saat Anda membuat konektor. Anda dapat mengambil kunci ini dengan menjalankan

ssh-keyscanserver Anda. Misalnya, jika ID server Andas-1111aaaa2222bbbb3, dan titik akhirnya masukus-east-1, perintah berikut mengambil kunci host server:ssh-keyscan s-1111aaaa2222bbbb3---server---transfer---us-east-1.amazonaws.com.rproxy.govskope.caSalin teks ini di suatu tempat, karena Anda harus menempelkannya dalam Langkah 2: Buat dan uji konektor SFTP prosedur.

Gabungan peran pengguna dan akses

Untuk tutorial, kita menggunakan peran tunggal gabungan. Kami menggunakan peran ini baik untuk pengguna SFTP kami, maupun untuk akses ke konektor. Contoh berikut berisi rincian untuk peran ini, jika Anda ingin melakukan tugas-tugas dalam tutorial.

Contoh berikut memberikan izin yang diperlukan untuk mengakses dua bucket kami di Amazon S3, dan rahasia bernama disimpan di aws/transfer/sftp-connector1 Secrets Manager. Untuk tutorial, peran ini diberi namasftp-connector-role.

-

{ "Version":"2012-10-17", "Statement": [ { "Sid": "AllowListingOfUserFolder", "Action": [ "s3:ListBucket", "s3:GetBucketLocation" ], "Effect": "Allow", "Resource": [ "arn:aws:s3:::sftp-server-storage-east", "arn:aws:s3:::sftp-server-storage-east" ] }, { "Sid": "HomeDirObjectAccess", "Effect": "Allow", "Action": [ "s3:PutObject", "s3:GetObject", "s3:DeleteObject", "s3:DeleteObjectVersion", "s3:GetObjectVersion", "s3:GetObjectACL", "s3:PutObjectACL" ], "Resource": [ "arn:aws:s3:::sftp-server-storage-east/*", "arn:aws:s3:::sftp-server-storage-east/*" ] }, { "Sid": "GetConnectorSecretValue", "Effect": "Allow", "Action": [ "secretsmanager:GetSecretValue" ], "Resource": "arn:aws:secretsmanager:us-east-1:111122223333:secret:aws/transfer/sftp-connector1-6RandomCharacters" } ] }

Untuk detail lengkap tentang membuat peran untuk Transfer Family, ikuti prosedur yang dijelaskan Membuat peran pengguna untuk membuat peran.