Terjemahan disediakan oleh mesin penerjemah. Jika konten terjemahan yang diberikan bertentangan dengan versi bahasa Inggris aslinya, utamakan versi bahasa Inggris.

Grup Keamanan | Buat

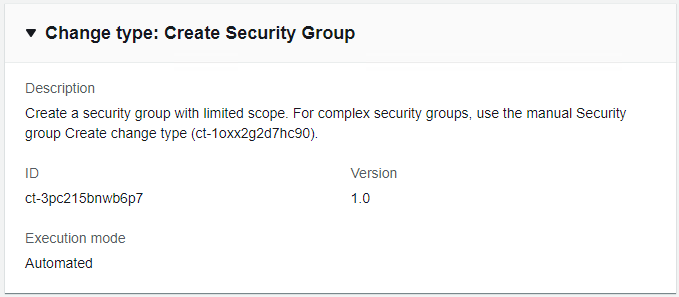

Buat grup keamanan dengan cakupan terbatas. Untuk grup keamanan yang kompleks, gunakan manual Grup keamanan Buat jenis perubahan (ct-1oxx2g2d7hc90).

Klasifikasi lengkap: Penerapan | Komponen tumpukan tingkat lanjut | Grup keamanan | Buat

Ubah Detail Jenis

Ubah tipe ID |

ct-3pc215bnwb6p7 |

Versi saat ini |

1.0 |

Durasi eksekusi yang diharapkan |

60 menit |

Persetujuan AWS |

Diperlukan |

Persetujuan pelanggan |

Tidak diperlukan |

Mode eksekusi |

Otomatis |

Informasi tambahan

Buat grup keamanan

Screenshot dari jenis perubahan ini di konsol AMS:

Cara kerjanya:

Arahkan ke halaman Buat RFC: Di panel navigasi kiri konsol AMS klik RFCsuntuk membuka halaman RFCs daftar, lalu klik Buat RFC.

Pilih jenis perubahan populer (CT) dalam tampilan default Jelajahi jenis perubahan, atau pilih CT dalam tampilan Pilih menurut kategori.

Jelajahi berdasarkan jenis perubahan: Anda dapat mengklik CT populer di area Buat cepat untuk segera membuka halaman Jalankan RFC. Perhatikan bahwa Anda tidak dapat memilih versi CT yang lebih lama dengan pembuatan cepat.

Untuk mengurutkan CTs, gunakan area Semua jenis perubahan dalam tampilan Kartu atau Tabel. Di kedua tampilan, pilih CT dan kemudian klik Buat RFC untuk membuka halaman Jalankan RFC. Jika berlaku, opsi Buat dengan versi yang lebih lama muncul di sebelah tombol Buat RFC.

Pilih berdasarkan kategori: Pilih kategori, subkategori, item, dan operasi dan kotak detail CT terbuka dengan opsi untuk Membuat dengan versi yang lebih lama jika berlaku. Klik Buat RFC untuk membuka halaman Jalankan RFC.

Pada halaman Jalankan RFC, buka area nama CT untuk melihat kotak detail CT. Subjek diperlukan (ini diisi untuk Anda jika Anda memilih CT Anda di tampilan jenis perubahan Jelajahi). Buka area konfigurasi tambahan untuk menambahkan informasi tentang RFC.

Di area konfigurasi Eksekusi, gunakan daftar drop-down yang tersedia atau masukkan nilai untuk parameter yang diperlukan. Untuk mengkonfigurasi parameter eksekusi opsional, buka area konfigurasi tambahan.

Setelah selesai, klik Jalankan. Jika tidak ada kesalahan, halaman RFC berhasil dibuat ditampilkan dengan detail RFC yang dikirimkan, dan output Run awal.

Buka area parameter Jalankan untuk melihat konfigurasi yang Anda kirimkan. Segarkan halaman untuk memperbarui status eksekusi RFC. Secara opsional, batalkan RFC atau buat salinannya dengan opsi di bagian atas halaman.

Cara kerjanya:

Gunakan Inline Create (Anda mengeluarkan

create-rfcperintah dengan semua RFC dan parameter eksekusi disertakan), atau Template Create (Anda membuat dua file JSON, satu untuk parameter RFC dan satu untuk parameter eksekusi) dan mengeluarkancreate-rfcperintah dengan dua file sebagai input. Kedua metode tersebut dijelaskan di sini.Kirim

aws amscm submit-rfc --rfc-idperintah RFC: dengan ID RFC yang dikembalikan.IDPantau

aws amscm get-rfc --rfc-idperintah RFC:.ID

Untuk memeriksa versi jenis perubahan, gunakan perintah ini:

aws amscm list-change-type-version-summaries --filter Attribute=ChangeTypeId,Value=CT_ID

catatan

Anda dapat menggunakan CreateRfc parameter apa pun dengan RFC apa pun apakah itu bagian dari skema untuk jenis perubahan atau tidak. Misalnya, untuk mendapatkan pemberitahuan ketika status RFC berubah, tambahkan baris ini, --notification "{\"Email\": {\"EmailRecipients\" : [\"email@example.com\"]}}" ke bagian parameter RFC dari permintaan (bukan parameter eksekusi). Untuk daftar semua CreateRfc parameter, lihat Referensi AMS Change Management API.

BUAT SEBARIS:

Keluarkan perintah create RFC dengan parameter eksekusi yang disediakan sebaris (tanda kutip saat memberikan parameter eksekusi sebaris), lalu kirimkan ID RFC yang dikembalikan. Misalnya, Anda dapat mengganti konten dengan sesuatu seperti ini:

aws --profile saml amscm create-rfc --change-type-id "ct-3pc215bnwb6p7" --change-type-version "1.0" --title "Test-SG-Auto" --execution-parameters "{\"VpcId\":\"VPC_ID\", \"Description\":\"Test-SG-Auto\", \"SecurityGroupName\":\"Test-SG-Auto\", \"TcpUdpIngressRules\":{\"Protocol\":\"TCP\", \"FromPort\":\"PORT\, \"ToPort\":\"PORT\"}, \"TcpUdpEgressRules\":{\"Protocol\":\"TCP\", \"FromPort\":\"PORT\, \"ToPort\":\"PORT\"}}"

TEMPLATE MEMBUAT:

Output parameter eksekusi skema JSON untuk jenis perubahan ini ke file; contoh ini menamainya Create SGAParams .json.

aws amscm get-change-type-version --change-type-id "ct-3pc215bnwb6p7" --query "ChangeTypeVersion.ExecutionInputSchema" --output text > CreateSGAParams.jsonUbah dan simpan SGAParams file Buat. Misalnya, Anda dapat mengganti konten dengan sesuatu seperti ini:

{ "SecurityGroupName": "My-WEB-SG", "SecurityGroupDescription": "SG_DESCRIPTION", "TcpUdpIngressRules": { "Protocol": "PROTOCOL", "FromPortRange": "PORT_RANGE", "ToPort": "TRAFFIC_SOURCE" }, "TcpUdpEgressRules": { "Protocol": "PROTOCOL", "FromPort": "PORT", "ToPort": "PORT" } }Keluarkan file JSON template RFC ke file bernama Create SGARfc .json:

aws amscm create-rfc --generate-cli-skeleton > CreateSGARfc.jsonUbah dan simpan file Create SGARfc .json. Misalnya, Anda dapat mengganti konten dengan sesuatu seperti ini:

{ "ChangeTypeVersion": "1.0", "ChangeTypeId": "ct-3pc215bnwb6p7", "Title": "SG-Create-Auto-RFC" }Buat RFC, tentukan file Create dan Create SGARfc file: SGAParams

aws amscm create-rfc --cli-input-json file://CreateSGARfc.json --execution-parameters file://CreateSGAParams.jsonAnda menerima ID RFC baru dalam respons dan dapat menggunakannya untuk mengirimkan dan memantau RFC. Sampai Anda mengirimkannya, RFC tetap dalam kondisi pengeditan dan tidak dimulai.

Setelah grup keamanan dibuat, gunakan Mengaitkan grup keamanan ke sumber daya untuk mengaitkan grup keamanan dengan sumber daya AMS Anda.

catatan

Setelah grup keamanan dibuat, gunakan Mengaitkan grup keamanan ke sumber daya untuk mengaitkan grup keamanan dengan sumber daya AMS Anda. Untuk menghapus grup keamanan, grup keamanan harus*tidak* memiliki sumber daya terkait.

Untuk mempelajari selengkapnya tentang grup AWS keamanan dan membuat grup keamanan, lihat Referensi Aturan Grup Keamanan. Halaman ini membantu Anda menentukan aturan yang Anda inginkan dan, yang penting, cara memberi nama grup keamanan Anda sehingga memilihnya saat membuat sumber daya lain bersifat intuitif. Lihat juga Grup Keamanan Amazon EC2 untuk Instans Linux dan Grup Keamanan untuk VPC Anda.

Hanya rentang alamat IP berikut yang diizinkan dalam aturan masuk:

10.0.0.0/8

172.16.0.0/12

192.168.0.0/16

Parameter Input Eksekusi

Untuk informasi rinci tentang parameter input eksekusi, lihatSkema untuk Ubah Tipe ct-3pc215bnwb6p7.

Contoh: Parameter yang Diperlukan

{ "VpcId": "vpc-12345678", "SecurityGroupName": "app1-webserver", "SecurityGroupDescription": "App1 group" }

Contoh: Semua Parameter

{ "VpcId": "vpc-01234567890abcdef", "SecurityGroupName": "app1-webserver", "SecurityGroupDescription": "App1 group", "TcpUdpIngressRules": [ { "Protocol": "TCP", "FromPort": 80, "ToPort": 80, "AddressRanges": ["192.168.0.0/16"], "Description": "Client1" }, { "Protocol": "UDP", "FromPort": 80, "ToPort": 80, "SecurityGroupIds": ["sg-abd45678901234567"], "Description": "Client1" }, { "Protocol": "TCP", "FromPort": 80, "ToPort": 80, "AddressRanges": ["192.168.0.0/16"], "SecurityGroupIds": ["sg-abc45678"], "Description": "Client1" } ], "TcpUdpEgressRules": [ { "Protocol": "TCP", "FromPort": 100, "ToPort": 120, "AddressRanges": ["192.168.0.0/16"], "Description": "Client1" }, { "Protocol": "UDP", "FromPort": 100, "ToPort": 120, "SecurityGroupIds": ["sg-abd45678901234567"], "Description": "Client1" }, { "Protocol": "TCP", "FromPort": 100, "ToPort": 120, "AddressRanges": ["192.168.0.0/16"], "SecurityGroupIds": ["sg-abc45678"], "Description": "Client1" } ], "IcmpIngressRules": [ { "Type": -1, "Code": -1, "AddressRanges": ["192.168.0.0/16"], "Description": "Client1" }, { "Type": 15, "Code": 8, "SecurityGroupIds": ["sg-abd45678901234567"], "Description": "Client1" } ], "IcmpEgressRules": [ { "Type": -1, "Code": -1, "AddressRanges": ["192.168.0.0/16"], "Description": "Client1" }, { "Type": 30, "Code": 15, "SecurityGroupIds": ["sg-abd45678901234567"], "Description": "Client1" } ], "Tags": [ { "Key": "B", "Value": "bb" }, { "Key": "C", "Value": "cc" }, { "Key": "D", "Value": "dd" }, { "Key": "E", "Value": "ee" } ] }