Terjemahan disediakan oleh mesin penerjemah. Jika konten terjemahan yang diberikan bertentangan dengan versi bahasa Inggris aslinya, utamakan versi bahasa Inggris.

AWS KMS key hierarki

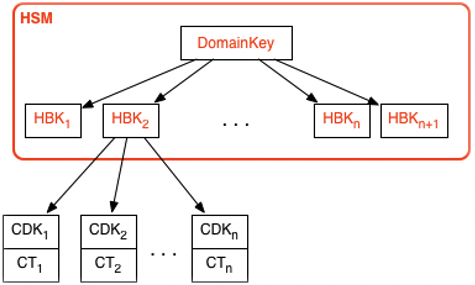

Hirarki kunci Anda dimulai dengan kunci logis tingkat atas, dan. AWS KMS key Kunci KMS mewakili wadah untuk materi kunci tingkat atas dan didefinisikan secara unik dalam namespace AWS layanan dengan Amazon Resource Name (ARN). ARN menyertakan pengidentifikasi kunci yang dihasilkan secara unik, ID kunci. Kunci KMS dibuat berdasarkan permintaan yang diprakarsai pengguna melalui. AWS KMS Setelah penerimaan, AWS KMS meminta pembuatan kunci dukungan HSM awal (HBK) untuk ditempatkan ke dalam wadah kunci KMS. HBK dihasilkan pada HSM di domain dan dirancang agar tidak pernah diekspor dari HSM di plaintext. Sebaliknya, HBK diekspor dalam kondisi dienkripsi berdasarkan kunci domain yang dikelola HSM. Ini diekspor HBKs disebut sebagai token kunci yang diekspor ()EKTs.

EKT diekspor ke penyimpanan latensi rendah yang sangat berdaya tahan. Misalnya, Anda menerima ARN ke kunci KMS logis. Ini mewakili bagian atas hierarki kunci, atau konteks kriptografi, untuk Anda. Anda dapat membuat beberapa kunci KMS dalam akun Anda dan menetapkan kebijakan pada kunci KMS Anda seperti sumber daya AWS bernama lainnya.

Dalam hierarki kunci KMS tertentu, HBK dapat dianggap sebagai versi kunci KMS. Saat Anda ingin memutar tombol KMS AWS KMS, HBK baru dibuat dan dikaitkan dengan kunci KMS sebagai HBK aktif untuk kunci KMS. Yang lebih tua HBKs dipertahankan dan dapat digunakan untuk mendekripsi dan memverifikasi data yang dilindungi sebelumnya. Tetapi hanya kunci kriptografi aktif yang bisa digunakan untuk melindungi informasi baru.

Anda dapat membuat permintaan melalui AWS KMS untuk menggunakan kunci KMS Anda untuk secara langsung melindungi informasi atau meminta kunci tambahan yang dihasilkan HSM yang dilindungi di bawah kunci KMS Anda. Kunci ini disebut kunci data pelanggan, atau CDKs. CDKs dapat dikembalikan dienkripsi sebagai ciphertext (CT), dalam plaintext, atau keduanya. Semua objek yang dienkripsi di bawah kunci KMS (baik data yang disediakan pelanggan atau kunci yang dihasilkan HSM) dapat didekripsi hanya pada HSM melalui panggilan melalui. AWS KMS

Ciphertext yang dikembalikan, atau muatan yang didekripsi, tidak pernah disimpan di dalamnya. AWS KMS Informasi dikembalikan kepada Anda melalui koneksi TLS Anda ke AWS KMS. Ini juga berlaku untuk panggilan yang dilakukan oleh AWS layanan atas nama Anda.

Hierarki kunci dan properti kunci tertentu dicantumkan dalam tabel berikut.

| Kunci | Deskripsi | Siklus hidup |

|---|---|---|

|

Kunci domain |

Kunci AES-GCM 256-bit hanya dalam memori HSM yang digunakan untuk membungkus versi kunci KMS, kunci pendukung HSM. |

Dirotasi setiap hari1 |

|

Kunci dukungan HSM |

Kunci simetris 256-bit atau RSA atau kunci pribadi kurva eliptik, digunakan untuk melindungi data dan kunci pelanggan serta disimpan dalam kondisi dienkripsi berdasarkan kunci domain. Satu atau lebih kunci dukungan HSM terdiri dari kunci KMS, diwakili oleh KeyID. |

Dirotasi per tahun2 (konfigurasi opsional) |

|

Kunci enkripsi turunan |

Kunci AES-GCM 256-bit hanya dalam memori HSM yang digunakan untuk mengenkripsi data dan kunci pelanggan. Berasal dari HBK untuk setiap enkripsi. |

Digunakan sekali tiap enkripsi dan diregenerasi pada dekripsi |

|

Kunci data pelanggan |

Kunci simetris atau asimetris yang ditetapkan pelanggan diekspor dari HSM di plaintext dan ciphertext. Dienkripsi berdasarkan kunci cadangan HSM dan dikembalikan ke pengguna yang diotorisasi melalui saluran TLS. |

Rotasi dan penggunaan dikendalikan oleh aplikasi |

Seseorang AWS KMS mungkin dari waktu ke waktu mengendurkan rotasi kunci domain paling banyak setiap minggu untuk memperhitungkan tugas administrasi dan konfigurasi domain.

2 Default yang Kunci yang dikelola AWS dibuat dan dikelola oleh AWS KMS atas nama Anda secara otomatis diputar setiap tahun.