Terjemahan disediakan oleh mesin penerjemah. Jika konten terjemahan yang diberikan bertentangan dengan versi bahasa Inggris aslinya, utamakan versi bahasa Inggris.

Inisialisasi cluster di AWS CloudHSM

Setelah Anda membuat cluster dan menambahkan modul keamanan perangkat keras (HSM) Anda AWS CloudHSM, Anda dapat menginisialisasi cluster. Selesaikan langkah-langkah dalam topik berikut untuk menginisialisasi klaster .

catatan

Sebelum Anda menginisialisasi cluster, tinjau proses di mana Anda dapat memverifikasi identitas dan keaslian klaster. HSMs Proses ini opsional dan bekerja hanya sampai klaster diinisialisasi. Setelah cluster diinisialisasi, Anda tidak dapat menggunakan proses ini untuk mendapatkan sertifikat atau memverifikasi. HSMs

Topik

Ikhtisar

Proses inisialisasi cluster menetapkan kepemilikan dan kontrol Anda atas cluster dan Anda HSMs melalui sistem otentikasi berbasis sertifikat. Proses ini secara kriptografis membuktikan bahwa Anda adalah pemilik tunggal HSMs di cluster Anda dan menciptakan fondasi kepercayaan yang akan diperlukan untuk semua koneksi masa depan ke Anda. HSMs

Halaman ini akan menunjukkan kepada Anda bagaimana melakukan hal berikut:

-

Ambil permintaan penandatanganan sertifikat (CSR) klaster Anda.

-

Buat dan gunakan kunci pribadi untuk membuat sertifikat root yang ditandatangani sendiri atau rantai sertifikat.

-

Tanda tangani CSR klaster Anda untuk menghasilkan sertifikat HSM yang ditandatangani.

-

Inisialisasi klaster Anda menggunakan sertifikat HSM yang ditandatangani dan sertifikat yang ditandatangani sendiri atau rantai sertifikat.

Saat Anda siap memulai, buka Langkah 1. Dapatkan CSR cluster.

Langkah 1. Dapatkan CSR cluster

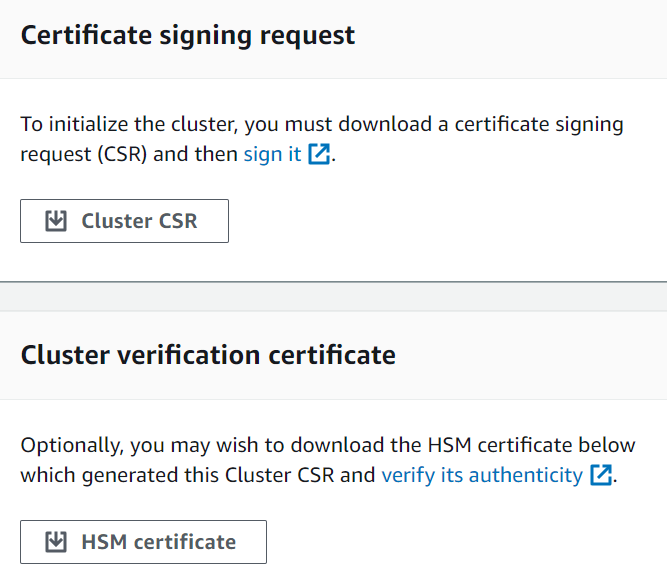

Sebelum Anda dapat menginisialisasi klaster, Anda harus mengunduh dan menandatangani permintaan penandatanganan sertifikat (CSR) yang dihasilkan oleh klaster pertama HSM. Jika Anda mengikuti langkah-langkah untuk memverifikasi identitas klaster HSM Anda, Anda sudah memiliki CSR dan Anda dapat menandatanganinya. Jika tidak, dapatkan CSR sekarang dengan menggunakan AWS CloudHSM konsol

Langkah 2. Buat kunci pribadi untuk Root CA Anda

catatan

Untuk kluster produksi, kunci yang akan Anda buat harus dibuat dengan cara yang aman menggunakan sumber keacakan tepercaya. Kami menyarankan Anda menggunakan HSM offsite dan offline yang aman atau setara. Simpan kunci dengan aman. Kunci menetapkan identitas cluster dan satu-satunya kendali Anda atas yang HSMs dikandungnya.

Untuk pengembangan dan pengujian, Anda dapat menggunakan alat apa pun yang nyaman (seperti OpenSSL) untuk membuat dan menandatangani sertifikat cluster. Contoh berikut menunjukkan kepada Anda cara membuat kunci. Setelah Anda menggunakan kunci untuk membuat sertifikat yang ditandatangani sendiri (lihat di bawah), Anda harus menyimpannya dengan cara yang aman. Untuk masuk ke AWS CloudHSM instans Anda, sertifikat harus ada, tetapi kunci pribadi tidak.

Tabel di bawah ini menguraikan algoritme, ukuran kunci, dan kurva yang didukung untuk pembuatan sertifikat.

| Algoritma | Ukuran/Kurva |

|---|---|

RSA PKCSv1 .5 |

2048, 3072, 4096 |

RSA-PSS |

2048, 3072, 4096 |

ECDSA |

prime256v1, secp384r1, secp521r1 |

Intisari |

SHA-224, SHA-256, SHA-384, dan SHA-512 |

Gunakan perintah contoh berikut untuk membuat kunci pribadi untuk Root CA yang ditandatangani sendiri.

$openssl genrsa -aes256 -out customerRootCA.key 2048Generating RSA private key, 2048 bit long modulus ........+++ ............+++ e is 65537 (0x10001) Enter pass phrase for customerRootCA.key: Verifying - Enter pass phrase for customerRootCA.key:

Langkah 3. Tanda tangani CSR

Pada langkah sebelumnya, Anda mengambil CSR klaster Anda dan membuat kunci pribadi untuk CA root Anda. Pada langkah ini, Anda akan menggunakan kunci pribadi Anda untuk menghasilkan sertifikat penandatanganan untuk menandatangani CSR klaster Anda. Topik di bawah ini akan memandu Anda melalui proses pembuatan sertifikat tunggal yang ditandatangani sendiri, atau rantai sertifikat, menggunakan OpenSSL. Anda tidak perlu AWS CLI untuk langkah ini, dan shell tidak perlu dikaitkan dengan AWS akun Anda.

penting

Untuk menginisialisasi klaster Anda, jangkar kepercayaan Anda harus mematuhi RFC 5280

Jika menggunakan ekstensi X509v3, ekstensi X509v3 Basic Constraints harus ada.

Jangkar kepercayaan harus berupa sertifikat yang ditandatangani sendiri.

Nilai ekstensi tidak boleh bertentangan satu sama lain.

Pilih salah satu pendekatan berikut untuk menandatangani CSR klaster Anda:

Pilih pendekatan sertifikat Anda

Anda harus memilih salah satu dari dua pendekatan berikut. Jangan menyelesaikan kedua pendekatan tersebut.

- Opsi A: Sertifikat tunggal yang ditandatangani sendiri

-

Buat satu sertifikat root yang ditandatangani sendiri untuk menandatangani CSR klaster Anda. Ini adalah metode langsung yang paling sederhana untuk membangun kepercayaan.

Direkomendasikan untuk:

Lingkungan di mana PKI eksternal tidak diperlukan

Lingkungan pengujian dan pengembangan di mana kesederhanaan lebih disukai

- Opsi B: Rantai sertifikat dengan CA menengah

-

Buat rantai sertifikat menggunakan otoritas sertifikat perantara. Rantai sertifikat perantara memberikan peningkatan keamanan, skalabilitas, dan fleksibilitas dengan memungkinkan root Certificate Authority (CAs) untuk tetap offline saat mendelegasikan penerbitan sertifikat ke perantara CAs, sehingga mengurangi risiko membahayakan root CA.

Direkomendasikan untuk:

Lingkungan di mana PKI eksternal diperlukan

Integrasi dengan AWS Private Certificate Authority (PCA)

Contoh Integrasi AWS PCA: Anda dapat menggunakan AWS Private Certificate Authority untuk membuat dan mengelola sertifikat CA perantara Anda. Ini menyediakan manajemen siklus hidup sertifikat otomatis, termasuk pembaruan dan pencabutan, sambil mempertahankan manfaat keamanan menjaga root CA Anda tetap offline. Untuk informasi selengkapnya tentang AWS PCA, lihat Panduan Pengguna AWS Private Certificate Authority.

Buat satu sertifikat yang ditandatangani sendiri

Perangkat keras tepercaya yang Anda gunakan untuk membuat kunci privat untuk klaster produksi Anda juga harus menyediakan perangkat lunak untuk menghasilkan sertifikat yang ditandatangani sendiri menggunakan kunci tersebut. Contoh berikut menggunakan OpenSSL dan kunci pribadi yang Anda buat pada langkah sebelumnya untuk membuat sertifikat penandatanganan CA root yang ditandatangani sendiri. Sertifikat ini berlaku selama 10 tahun (3652 hari). Baca petunjuk di layar dan ikuti prompt-nya.

$openssl req -new -x509 -days 3652 -key customerRootCA.key -out customerRootCA.crtEnter pass phrase for customerRootCA.key: You are about to be asked to enter information that will be incorporated into your certificate request. What you are about to enter is what is called a Distinguished Name or a DN. There are quite a few fields but you can leave some blank For some fields there will be a default value, If you enter '.', the field will be left blank. ----- Country Name (2 letter code) [AU]: State or Province Name (full name) [Some-State]: Locality Name (eg, city) []: Organization Name (eg, company) [Internet Widgits Pty Ltd]: Organizational Unit Name (eg, section) []: Common Name (e.g. server FQDN or YOUR name) []: Email Address []:

Perintah ini membuat file sertifikat bernama customerRootCA.crt. Letakkan sertifikat ini di setiap host tempat Anda akan terhubung ke AWS CloudHSM cluster Anda. Jika Anda memberikan file nama yang berbeda atau menyimpannya di jalan selain root host Anda, Anda harus mengedit file konfigurasi klien Anda agar sesuai. Gunakan sertifikat dan kunci privat yang baru saja Anda buat untuk menandatangani permintaan penandatanganan sertifikat klaster (CSR) di langkah berikutnya.

Tanda tangani CSR klaster dengan Root CA yang ditandatangani sendiri

Perangkat keras tepercaya yang Anda gunakan untuk membuat kunci privat Anda untuk klaster produksi Anda juga harus menyediakan alat untuk menandatangani CSR menggunakan kunci tersebut. Contoh berikut menggunakan OpenSSL untuk menandatangani CSR klaster. Contoh perintah di bawah ini menandatangani CSR dengan tanda tangan sendiri customerRootCA.crt

$openssl x509 -req -days 3652 -in<cluster ID>_ClusterCsr.csr \ -CA<customerRootCA>.crt \ -CAkey<customerRootCA>.key \ -CAcreateserial \ -out<cluster ID>_CustomerHsmCertificate.crtSignature ok subject=/C=US/ST=CA/O=Cavium/OU=N3FIPS/L=SanJose/CN=HSM:<HSM identifier>:PARTN:<partition number>, for FIPS mode Getting CA Private Key Enter pass phrase for<customerRootCA>.key:

Perintah ini membuat file sertifikat bernama <cluster ID>_CustomerHsmCertificate.crt

Verifikasi sertifikat yang ditandatangani terhadap root CA (opsional):

$openssl verify -purpose sslserver -CAfile customerRootCA.crt<cluster ID>_CustomerHsmCertificate.crt<cluster ID>_CustomerHsmCertificate.crt: OK

Setelah memproduksi sertifikat HSM yang ditandatangani dengan Root CA yang ditandatangani sendiri, buka. Langkah 4. Inisialisasi cluster

Buat rantai otoritas sertifikat menengah (ICA)

Contoh berikut akan memandu Anda melalui pembuatan rantai sertifikat panjang 2, yang terdiri dari root Certificate Authority (CA) dan CA perantara. Pertama-tama Anda akan membuat sertifikat CA root yang ditandatangani sendiri, lalu menghasilkan CA perantara yang ditandatangani oleh root CA. Terakhir, Anda akan menggunakan CA perantara untuk menandatangani CSR klaster Anda, membuat rantai kepercayaan lengkap dari sertifikat HSM Anda kembali ke root CA. Pendekatan ini memberikan keamanan yang ditingkatkan dengan menjaga root CA tetap offline saat menggunakan CA perantara untuk operasi day-to-day sertifikat.

penting

Untuk menginisialisasi klaster Anda dengan rantai sertifikat, rantai Anda harus memenuhi persyaratan berikut:

Rantai harus diurutkan, dimulai dengan CA Menengah yang menandatangani CSR cluster. Dalam urutan ini, ICA pertama harus memiliki penerbit yang cocok dengan subjek ICA berikutnya dalam rantai, dan seterusnya.

Hanya Root CA yang harus ditandatangani sendiri, artinya penerbit dan subjeknya harus identik.

Rantai harus terdiri dari tidak lebih dari 4 sertifikat (termasuk Root CA di akhir), dan ukuran total rantai tidak boleh melebihi 16 kb (kilobyte).

Semua Otoritas Sertifikat (CAs) harus sesuai dengan pedoman RFC 5280

.

Bagian ini memberikan contoh untuk membuat rantai otoritas sertifikat perantara menggunakan dua pendekatan berbeda: OpenSSL untuk pembuatan sertifikat lokal, dan AWS Private Certificate Authority (PCA) untuk layanan sertifikat terkelola. Pilih pendekatan yang paling sesuai dengan lingkungan dan persyaratan keamanan Anda.

catatan

Contoh berikut adalah kasus penggunaan umum dan keduanya disederhanakan, menggunakan konfigurasi paling dasar. Untuk lingkungan produksi, tinjau opsi konfigurasi tambahan dan persyaratan keamanan khusus untuk kasus penggunaan Anda.

Perintah ini membuat file sertifikat bernama <cluster ID>_CustomerHsmCertificate.crt

Verifikasi sertifikat yang ditandatangani terhadap rantai sertifikat (opsional):

$openssl verify -purpose sslserver -CAfile chainCA.crt<cluster ID>_CustomerHsmCertificate.crt<cluster ID>_CustomerHsmCertificate.crt: OK

Setelah memproduksi sertifikat HSM yang ditandatangani dengan CA perantara Anda, buka. Langkah 4. Inisialisasi cluster

Langkah 4. Inisialisasi cluster

Gunakan sertifikat HSM yang ditandatangani dan sertifikat penandatanganan Anda untuk menginisialisasi klaster Anda. Anda dapat menggunakan AWS CloudHSM konsol