Terjemahan disediakan oleh mesin penerjemah. Jika konten terjemahan yang diberikan bertentangan dengan versi bahasa Inggris aslinya, utamakan versi bahasa Inggris.

Skenario untuk mengakses instans DB di VPC

Amazon RDS Aurora mendukung skenario berikut untuk mengakses instans DB di VPC:

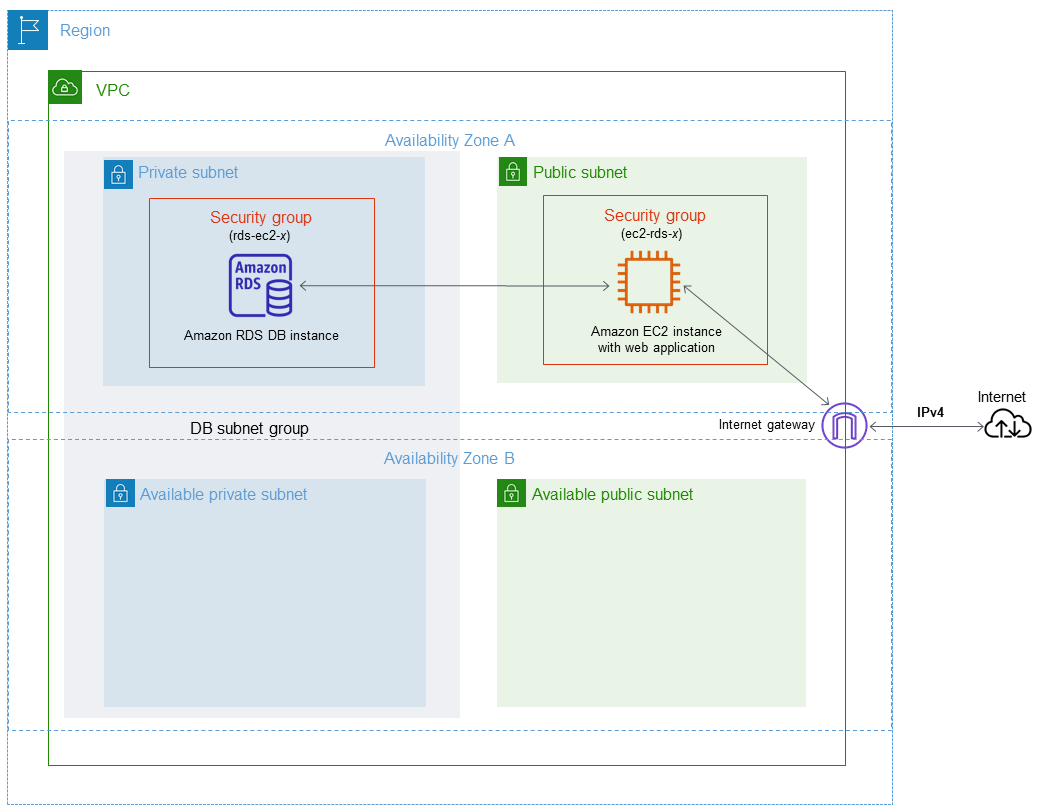

instans DB di VPC yang diakses oleh instans Amazon EC2 di VPC yang sama

Penggunaan umum instans DB di VPC adalah untuk berbagi data dengan server aplikasi yang berjalan di instans Amazon EC2 di VPC yang sama.

Diagram berikut menunjukkan skenario ini.

Cara paling sederhana untuk mengelola akses antara instans EC2 dan instans DB di VPC yang sama adalah dengan melakukan tindakan berikut:

-

Buat grup keamanan VPC untuk klaster DB Anda. Grup keamanan ini dapat digunakan untuk membatasi akses ke instans DB. Misalnya, Anda dapat membuat aturan kustom untuk grup keamanan ini. Hal ini dapat mengizinkan akses TCP menggunakan port yang Anda tetapkan ke instans DB saat Anda membuatnya dan alamat IP yang Anda gunakan untuk mengakses instans DB untuk pengembangan atau tujuan lainnya.

-

Buat grup keamanan VPC untuk memasukkan instans EC2 (server web dan klien) Anda. Grup keamanan ini dapat, jika diperlukan, mengizinkan akses ke instans EC2 dari internet dengan menggunakan tabel perutean VPC. Sebagai contoh, Anda dapat menetapkan aturan pada grup keamanan ini untuk mengizinkan akses TCP ke instans EC2 melalui port 22.

-

Buat aturan kustom di grup keamanan untuk klaster DB Anda yang memungkinkan koneksi dari grup keamanan yang Anda buat untuk instans EC2. Aturan ini dapat memungkinkan anggota grup keamanan untuk mengakses klaster DB.

Ada subnet publik dan privat tambahan di Zona Ketersediaan terpisah. Grup subnet DB RDS membutuhkan subnet dalam setidaknya dua Zona Ketersediaan. Subnet tambahan memudahkan untuk beralih ke penyebaran instans Multi-AZ DB di masa depan.

Untuk tutorial yang menunjukkan cara membuat VPC dengan subnet publik dan privat untuk skenario ini, lihat Tutorial: Membuat VPC untuk digunakan dengan instans DB (khusus IPv4).

Tip

Anda dapat menyiapkan konektivitas jaringan antara instans Amazon EC2 dan instans DB secara otomatis saat membuat instans DB. Untuk informasi selengkapnya, lihat Konfigurasikan konektivitas jaringan otomatis dengan instans EC2.

Untuk membuat aturan dalam grup keamanan VPC yang memungkinkan koneksi dari grup keamanan lain, lakukan hal berikut:

-

Masuk ke Konsol Manajemen AWS dan buka konsol VPC Amazon di. https://console.aws.amazon.com/vpc

-

Pada panel navigasi, pilih Grup keamanan.

-

Pilih atau buat grup keamanan yang ingin Anda berikan aksesnya ke anggota grup keamanan lain. Dalam skenario sebelumnya, ini adalah grup keamanan yang Anda gunakan untuk instans DB Anda. Pilih tab Aturan masuk, lalu pilih Edit aturan masuk.

-

Di halaman Edit aturan masuk, pilih Tambahkan aturan.

-

Untuk Type, pilih entri yang sesuai dengan port yang Anda gunakan saat membuat instans DB, seperti MYSQL/Aurora.

-

Di kotak Sumber, mulai ketikkan ID dari grup keamanan, sehingga akan menampilkan daftar grup keamanan yang sesuai. Pilih grup keamanan dengan anggota yang ingin diberi akses ke sumber daya yang dilindungi oleh grup keamanan ini. Dalam skenario sebelumnya, ini adalah grup keamanan yang Anda gunakan untuk instans EC2 Anda.

-

Jika perlu, ulangi langkah-langkah untuk protokol TCP dengan membuat aturan Semua TCP sebagai Jenis dan grup keamanan Anda di kotak Sumber. Jika Anda ingin menggunakan protokol UDP, buat aturan dengan Semua UDP sebagai Jenis dan grup keamanan Anda di Sumber.

-

Pilih Simpan aturan.

Layar berikut menunjukkan aturan masuk dengan grup keamanan sebagai sumbernya.

Untuk informasi selengkapnya tentang menghubungkan ke klaster DB dari instans EC2 Anda, lihat Menghubungkan ke instans DB Amazon RDS .

Instans DB dalam VPC yang diakses oleh instans EC2 dalam VPC yang sama

Jika instans DB Anda ada dalam VPC yang berbeda dari instans EC2 yang Anda gunakan untuk mengaksesnya, Anda dapat menggunakan peering VPC untuk mengakses instans DB.

Diagram berikut menunjukkan skenario ini.

Koneksi peering VPC adalah koneksi jaringan antara dua VPC yang memungkinkan Anda merutekan lalu lintas di antara keduanya menggunakan alamat IP privat. Sumber daya dalam VPC mana pun dapat berkomunikasi satu sama lain seolah-olahnya ada di jaringan yang sama. Anda dapat membuat koneksi peering VPC antara VPC Anda sendiri, dengan VPC di akun lain AWS , atau dengan VPC di akun lain. Wilayah AWS Untuk mempelajari selengkapnya tentang peering VPC, lihat Peering VPC dalam Panduan Pengguna Amazon Virtual Private Cloud.

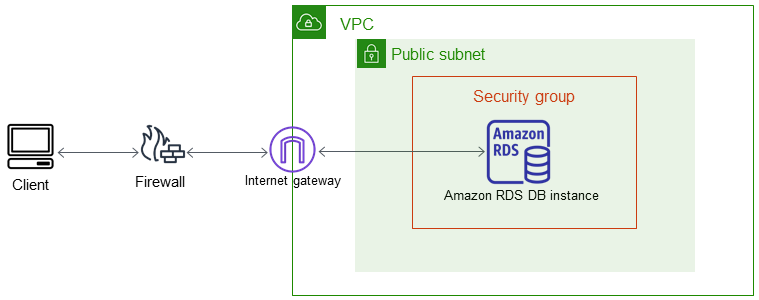

Instans DB dalam VPC yang diakses oleh aplikasi klien melalui internet

Untuk mengakses instans DB di VPC dari aplikasi klien melalui internet, Anda dapat mengonfigurasi VPC dengan subnet publik tunggal, dan gateway internet untuk memungkinkan komunikasi melalui internet.

Diagram berikut menunjukkan skenario ini.

Kami merekomendasikan konfigurasi berikut:

-

Sebuah VPC ukuran /16 (misalnya CIDR: 10.0.0. 0/16). Ukuran ini menyediakan 65.536 alamat IP privat.

-

Subnet ukuran /24 (misalnya CIDR: 10.0.0. 0/24). Ukuran ini menyediakan 256 alamat IP privat.

-

Instans DB Amazon RDS yang dikaitkan dengan VPC dan subnet. Amazon RDS menetapkan alamat IP dalam subnet ke instans DB Anda.

-

Gateway internet yang menghubungkan VPC ke internet dan ke produk AWS lainnya.

-

Grup keamanan yang terkait dengan instans DB. Aturan masuk grup keamanan memungkinkan aplikasi klien Anda mengakses instans DB Anda.

Untuk informasi tentang cara membuat instans DB di VPC, lihat Membuat instans DB dalam VPC.

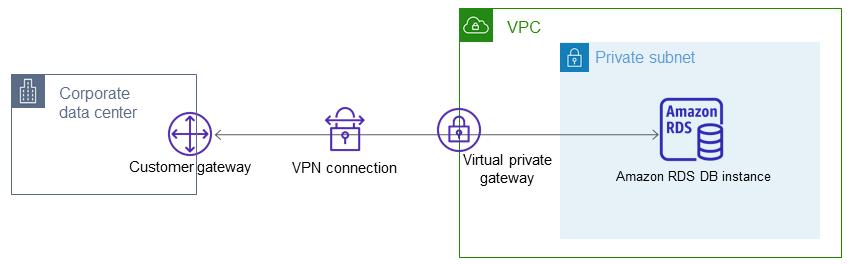

Instans DB dalam VPC yang diakses oleh jaringan privat

Jika instans DB Anda tidak dapat diakses secara publik, Anda memiliki opsi berikut untuk mengaksesnya dari jaringan privat:

-

Koneksi AWS Site-to-Site VPN. Untuk informasi selengkapnya, lihat Apa itu AWS Site-to-Site VPN?

-

Direct Connect Koneksi. Untuk informasi lebih lanjut, lihat Apa itu Direct Connect?

-

AWS Client VPN Koneksi. Untuk informasi selengkapnya, lihat Apa itu AWS Client VPN?

Diagram berikut menunjukkan skenario dengan koneksi AWS Site-to-Site VPN.

Lihat informasi yang lebih lengkap di Privasi lalu lintas antarjaringan.