Terjemahan disediakan oleh mesin penerjemah. Jika konten terjemahan yang diberikan bertentangan dengan versi bahasa Inggris aslinya, utamakan versi bahasa Inggris.

Menggunakan SSL/TLS untuk mengenkripsi koneksi ke

Anda dapat menggunakan Lapisan Soket Aman (SSL) atau Keamanan Lapisan Pengangkutan (TLS) dari aplikasi Anda untuk mengenkripsi koneksi ke klaster DB yang menjalankan Aurora MySQL atau Aurora PostgreSQL.

SSL/TLS koneksi menyediakan lapisan keamanan dengan mengenkripsi data yang bergerak antara klien Anda dan . Secara opsional, SSL/TLS koneksi Anda dapat melakukan verifikasi identitas server dengan memvalidasi sertifikat server yang diinstal pada database Anda. Untuk meminta verifikasi identitas server, ikuti proses umum ini:

-

Pilih Otoritas Sertifikat (CA) yang menandatangani sertifikat server DB, untuk basis data Anda. Untuk informasi selengkapnya tentang otoritas sertifikat, lihatOtoritas sertifikat.

-

Unduh paket sertifikat yang akan digunakan saat Anda terhubung ke basis data. Untuk mengunduh bundel sertifikat, lihat Bundel sertifikat oleh Wilayah AWS.

catatan

Semua sertifikat hanya tersedia untuk diunduh menggunakan SSL/TLS koneksi.

-

Connect ke database menggunakan proses mesin DB Anda untuk menerapkan SSL/TLS koneksi. Setiap mesin DB memiliki proses sendiri untuk diimplementasikan SSL/TLS. Untuk mempelajari cara mengimplementasikan SSL/TLS database Anda, ikuti tautan yang sesuai dengan mesin DB Anda:

Otoritas sertifikat

Otoritas Sertifikat (CA) adalah sertifikat yang mengidentifikasi CA root di bagian atas rantai sertifikat. CA menandatangani sertifikat server DB, yang diinstal pada setiap instans DB. Sertifikat server DB mengidentifikasi instans DB sebagai server tepercaya.

Amazon RDS menyediakan CA berikut untuk menandatangani sertifikat server DB untuk database.

| Otoritas sertifikat (CA) | Deskripsi | Nama umum (CN) |

|---|---|---|

|

rds-ca-rsa2048-g1 |

Menggunakan otoritas sertifikat dengan algoritma kunci privat RSA 2048 dan algoritma penandatanganan SHA256 di sebagian besar Wilayah AWS. Dalam AWS GovCloud (US) Regions, CA ini menggunakan otoritas sertifikat dengan algoritma kunci pribadi RSA 2048 dan algoritma penandatanganan SHA384. CA ini mendukung rotasi sertifikat server otomatis. |

Amazon RDS region-identifier Root CA RSA2048 G1 |

|

rds-ca-rsa4096-g1 |

Menggunakan otoritas sertifikat dengan algoritma kunci privat RSA 4096 dan algoritma penandatanganan SHA384. CA ini mendukung rotasi sertifikat server otomatis. |

Amazon RDS region-identifier Root CA RSA4096 G1 |

|

rds-ca-ecc384-g1 |

Menggunakan otoritas sertifikat dengan algoritma kunci privat ECC 384 dan algoritma penandatanganan SHA384. CA ini mendukung rotasi sertifikat server otomatis. |

Amazon RDS region-identifier Root CA ECC384 G1 |

Sertifikat CA ini termasuk dalam paket sertifikat regional dan global. Jika Anda menggunakan CA rds-ca-rsa2048-g1, rds-ca-rsa4096-g1, atau rds-ca-ecc384-g1 dengan basis data, RDS mengelola sertifikat server DB pada basis data. RDS merotasi sertifikat server DB secara otomatis sebelum sertifikat ini kedaluwarsa.

Mengatur CA untuk basis data Anda

Anda dapat mengatur CA untuk basis data saat Anda melakukan tugas berikut:

-

Buat cluster Aurora DB — Anda dapat mengatur CA untuk instans DB di cluster Aurora saat Anda membuat instans DB pertama di cluster DB menggunakan atau RDS API. AWS CLI Saat ini, Anda tidak dapat mengatur CA untuk instans DB di klaster DB saat Anda membuat klaster DB menggunakan konsol RDS. Untuk instruksi, lihatMembuat klaster DB Amazon Aurora.

-

Memodifikasi instans DB – Anda dapat mengatur CA untuk instans DB di klaster DB dengan memodifikasinya. Untuk instruksi, lihatMemodifikasi instans DB dalam klaster DB.

catatan

CA default diatur ke rds-ca-rsa2048-g1. Anda dapat mengganti CA default untuk Anda Akun AWS dengan menggunakan perintah modify-certificate.

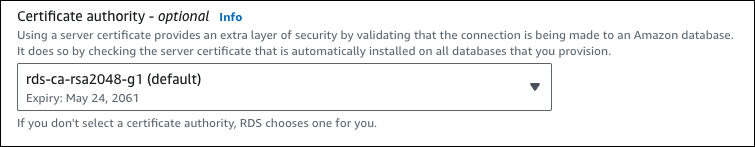

CA yang tersedia bergantung pada mesin DB dan versi mesin DB. Bila Anda menggunakan Konsol Manajemen AWS, Anda dapat memilih CA menggunakan pengaturan otoritas Sertifikat, seperti yang ditunjukkan pada gambar berikut.

Konsol hanya menampilkan CA yang tersedia untuk mesin DB dan versi mesin DB. Jika Anda menggunakan AWS CLI, Anda dapat mengatur CA untuk instance DB menggunakan perintah create-db-instance atau modify-db-instance.

Jika Anda menggunakan AWS CLI, Anda dapat melihat CA yang tersedia untuk akun Anda dengan menggunakan perintah deskripsi-sertifikat. Perintah ini juga menunjukkan tanggal kedaluwarsa untuk setiap CA di ValidTill dalam output. Anda dapat menemukan CA yang tersedia untuk mesin DB dan versi mesin DB tertentu menggunakan perintah describe-db-engine-versions.

Contoh berikut menunjukkan CA yang tersedia untuk versi mesin DB RDS for PostgreSQL default.

aws rds describe-db-engine-versions --default-only --engine postgres

Output Anda akan seperti yang berikut ini. CA yang tersedia tercantum di SupportedCACertificateIdentifiers. Output ini juga menunjukkan apakah versi mesin DB mendukung rotasi sertifikat tanpa pengaktifan ulang di SupportsCertificateRotationWithoutRestart.

{

"DBEngineVersions": [

{

"Engine": "postgres",

"MajorEngineVersion": "13",

"EngineVersion": "13.4",

"DBParameterGroupFamily": "postgres13",

"DBEngineDescription": "PostgreSQL",

"DBEngineVersionDescription": "PostgreSQL 13.4-R1",

"ValidUpgradeTarget": [],

"SupportsLogExportsToCloudwatchLogs": false,

"SupportsReadReplica": true,

"SupportedFeatureNames": [

"Lambda"

],

"Status": "available",

"SupportsParallelQuery": false,

"SupportsGlobalDatabases": false,

"SupportsBabelfish": false,

"SupportsCertificateRotationWithoutRestart": true,

"SupportedCACertificateIdentifiers": [

"rds-ca-rsa2048-g1",

"rds-ca-ecc384-g1",

"rds-ca-rsa4096-g1"

]

}

]

}Validitas sertifikat server DB

Validitas sertifikat server DB bergantung pada mesin DB dan versi mesin DB. Jika versi mesin DB mendukung rotasi sertifikat tanpa pengaktifan ulang, validitas sertifikat server DB adalah 1 tahun. Jika tidak, validitasnya adalah 3 tahun.

Untuk informasi selengkapnya tentang rotasi sertifikat server DB, lihatRotasi sertifikat server otomatis.

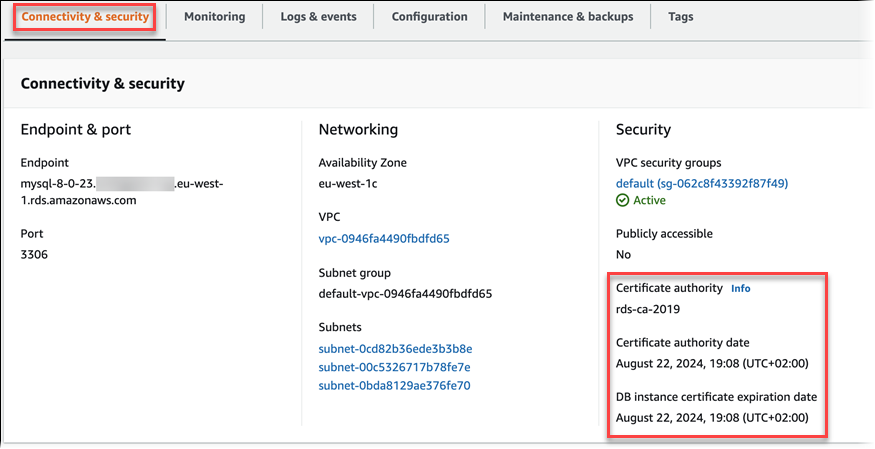

Melihat CA untuk instans DB Anda

Anda dapat melihat detail tentang CA untuk database dengan melihat tab Konektivitas & keamanan di konsol, seperti pada gambar berikut.

Jika Anda menggunakan AWS CLI, Anda dapat melihat detail tentang CA untuk instans DB dengan menggunakan perintah deskripsi-db-instances.

Unduh bundel sertifikat untuk Aurora

Saat Anda terhubung ke database dengan SSL atau TLS, instance database memerlukan sertifikat kepercayaan dari Amazon RDS. Pilih tautan yang sesuai di tabel berikut untuk mengunduh bundel yang sesuai dengan Wilayah AWS tempat Anda meng-host database Anda.

Bundel sertifikat oleh Wilayah AWS

Bundel sertifikat untuk semua Wilayah AWS dan Wilayah GovCloud (AS) berisi sertifikat CA root berikut:

-

rds-ca-rsa2048-g1 -

rds-ca-rsa4096-g1 -

rds-ca-ecc384-g1

rds-ca-ecc384-g1Sertifikat rds-ca-rsa4096-g1 dan sertifikat tidak tersedia di Wilayah berikut:

-

Asia Pasifik (Mumbai)

-

Asia Pacific (Melbourne)

-

Kanada Barat (Calgary)

-

Europe (Zurich)

-

Eropa (Spanyol)

-

Israel (Tel Aviv)

Toko kepercayaan aplikasi Anda hanya perlu mendaftarkan sertifikat CA root. Jangan mendaftarkan sertifikat CA perantara ke toko kepercayaan Anda karena ini dapat menyebabkan masalah koneksi ketika RDS secara otomatis memutar sertifikat server DB Anda.

catatan

Amazon RDS Proxy menggunakan sertifikat dari AWS Certificate Manager (ACM). Jika Anda menggunakan RDS Proxy, Anda tidak perlu mengunduh sertifikat Amazon RDS atau memperbarui aplikasi yang menggunakan koneksi Proxy RDS. Untuk informasi selengkapnya, lihat Menggunakan TLS/SSL dengan RDS Proxy.

Untuk mengunduh bundel sertifikat Wilayah AWS, pilih tautan untuk Wilayah AWS yang menghosting database Anda di tabel berikut.

Melihat isi sertifikat CA Anda

Untuk memeriksa konten paket sertifikat CA Anda, gunakan perintah berikut:

keytool -printcert -v -file global-bundle.pem