Terjemahan disediakan oleh mesin penerjemah. Jika konten terjemahan yang diberikan bertentangan dengan versi bahasa Inggris aslinya, utamakan versi bahasa Inggris.

Mengenkripsi sumber daya Amazon Aurora

Amazon Aurora melindungi data Anda baik saat istirahat maupun dalam transit—baik berpindah antara klien lokal dan Amazon Aurora, atau antara Amazon Aurora dan sumber daya lainnya. AWS Amazon Aurora mengenkripsi semua data pengguna di kluster Amazon Aurora DB Anda termasuk log, pencadangan otomatis, dan snapshot.

Setelah data Anda dienkripsi, Amazon menangani otentikasi akses dan dekripsi data Anda secara transparan dengan dampak minimal pada kinerja. Anda tidak perlu memodifikasi aplikasi klien basis data untuk menggunakan enkripsi.

catatan

Untuk cluster DB terenkripsi dan tidak terenkripsi, data yang sedang transit antara sumber dan replika baca dienkripsi, bahkan saat mereplikasi di seluruh Wilayah. AWS

Topik

Ikhtisar enkripsi di sumber daya Amazon Aurora

Klaster DB terenkripsi Amazon Aurora menyediakan lapisan perlindungan data tambahan dengan mengamankan data Anda dari akses tidak sah ke penyimpanan dasar. Semua cluster database baru yang dibuat pada atau setelah 18 Februari 2026 3 Maret 2026 di Amazon Aurora dienkripsi saat istirahat menggunakan enkripsi standar industri. AES-256 Enkripsi ini terjadi secara otomatis di latar belakang, mengamankan data Anda tanpa memerlukan tindakan apa pun dari Anda. Ini juga membantu mengurangi beban operasional dan kompleksitas yang terlibat dalam melindungi data sensitif. Dengan enkripsi saat istirahat, Anda dapat mengamankan aplikasi yang sensitif terhadap kepatuhan dan keamanan kritis terhadap ancaman yang tidak disengaja dan berbahaya sambil memenuhi persyaratan peraturan.

Amazon Aurora menggunakan AWS Key Management Service kunci untuk mengenkripsi sumber daya ini. AWS KMS menggabungkan perangkat keras dan perangkat lunak yang aman dan sangat tersedia untuk menyediakan sistem manajemen kunci yang diskalakan untuk cloud. Saat membuat cluster database baru, Amazon Aurora menggunakan Server-Side Encryption (SSE) dengan kunci yang AWS dimiliki secara default. Namun, Anda dapat memilih dari tiga jenis enkripsi berdasarkan kebutuhan keamanan dan kepatuhan Anda:

-

AWS owned key (SSE-RDS) — Kunci enkripsi AWS yang sepenuhnya dikendalikan yang tidak dapat Anda lihat atau kelola, digunakan secara otomatis oleh Aurora untuk enkripsi default.

-

AWS kunci terkelola (AMK) — Kunci ini dibuat dan dikelola oleh AWS dan terlihat di akun Anda tetapi tidak dapat disesuaikan. Tidak ada biaya bulanan, tetapi biaya AWS KMS API akan berlaku.

-

Kunci yang dikelola pelanggan (CMK) — Kunci disimpan di akun Anda dan dibuat, dimiliki, dan dikelola oleh Anda. Anda memiliki kontrol penuh atas kunci KMS (AWS KMS dikenakan biaya).

AWS kunci terkelola adalah opsi enkripsi lama yang tetap tersedia untuk kompatibilitas mundur. Amazon Aurora menggunakan kunci yang AWS dimiliki secara default untuk mengenkripsi data Anda, memberikan perlindungan keamanan yang kuat tanpa biaya tambahan atau overhead manajemen. Untuk sebagian besar kasus penggunaan, sebaiknya gunakan kunci bawaan yang AWS dimiliki untuk kesederhanaan dan efisiensi biaya, atau kunci terkelola pelanggan (CMK) jika Anda memerlukan kontrol penuh atas kunci enkripsi Anda. Untuk informasi selengkapnya tentang jenis kunci, lihat kunci terkelola pelanggan dan kunci AWS terkelola.

catatan

Penting: Untuk instans database sumber atau cluster yang dibuat sebelum 18 Februari 2026 2026, di mana Anda tidak memilih enkripsi, snapshot, klon, dan replika Amazon Aurora (contoh baca) yang dibuat dari sumber tersebut akan tetap tidak terenkripsi. Namun, operasi pemulihan dan replikasi logis di luar klaster Amazon Aurora akan menghasilkan instance terenkripsi.

Untuk klaster DB terenkripsi Amazon Aurora, semua instans DB, log, cadangan, dan snapshot dienkripsi. Untuk informasi selengkapnya tentang ketersediaan dan keterbatasan enkripsi, lihat Ketersediaan enkripsi Amazon Aurora danBatasan klaster DB terenkripsi Amazon Aurora.

Saat membuat kluster DB terenkripsi, Anda dapat memilih kunci yang dikelola pelanggan atau Amazon Aurora Kunci yang dikelola AWS untuk mengenkripsi klaster DB Anda, jika Anda tidak menentukan pengenal kunci untuk kunci yang dikelola pelanggan, Amazon Aurora menggunakan cluster DB baru Anda. Kunci yang dikelola AWS Amazon Aurora membuat untuk Amazon Aurora Kunci yang dikelola AWS untuk akun Anda. AWS AWS Akun Anda memiliki perbedaan Kunci yang dikelola AWS untuk Amazon Aurora untuk setiap AWS Wilayah.

Dengan menggunakan AWS KMS, Anda dapat membuat kunci terkelola pelanggan dan menentukan kebijakan untuk mengontrol penggunaan kunci yang dikelola pelanggan ini. AWS KMS mendukung CloudTrail, sehingga Anda dapat mengaudit penggunaan kunci KMS untuk memverifikasi bahwa kunci yang dikelola pelanggan digunakan dengan tepat. Anda dapat menggunakan kunci yang dikelola pelanggan dengan Amazon Aurora dan AWS layanan yang didukung seperti Amazon S3, Amazon EBS, dan Amazon Redshift. Untuk daftar layanan yang terintegrasi dengannya AWS KMS, lihat Integrasi AWS Layanan

-

Setelah Anda membuat instans DB terenkripsi, Anda tidak dapat mengubah kunci KMS yang digunakan oleh instance itu. Pastikan untuk menentukan persyaratan kunci KMS Anda sebelum membuat instans DB terenkripsi Anda. Jika Anda perlu mengubah kunci enkripsi untuk cluster DB Anda, ikuti langkah-langkah berikut:

-

Buat snapshot manual cluster Anda.

-

Kembalikan snapshot dan aktifkan enkripsi dengan kunci KMS yang Anda inginkan selama operasi pemulihan.

-

-

Jika Anda memulihkan snapshot yang tidak terenkripsi dan memilih tidak ada enkripsi, kluster database yang dibuat akan dienkripsi menggunakan enkripsi default saat istirahat (-owned key).AWS

-

Anda tidak dapat membagikan snapshot yang telah dienkripsi menggunakan AWS akun Kunci yang dikelola AWS yang membagikan snapshot.

-

Setiap instans DB di cluster DB berbagi penyimpanan yang sama dienkripsi dengan kunci KMS yang sama.

penting

Amazon Aurora dapat kehilangan akses ke kunci KMS untuk cluster DB saat Anda menonaktifkan kunci KMS. Dalam kasus ini, klaster DB terenkripsi akan berstatus inaccessible-encryption-credentials-recoverable. Cluster DB tetap dalam keadaan ini selama tujuh hari, di mana instance dihentikan. Panggilan API yang dilakukan ke cluster DB selama waktu ini mungkin tidak berhasil. Untuk memulihkan cluster DB, aktifkan kunci KMS dan restart cluster DB ini. Anda dapat mengaktifkan kunci KMS dari Konsol Manajemen AWS, AWS CLI, atau RDS API. Mulai ulang cluster DB menggunakan AWS CLI perintah start-db-cluster atau. Konsol Manajemen AWS

inaccessible-encryption-credentials-recoverableStatus hanya berlaku untuk cluster DB yang dapat berhenti. Status yang dapat dipulihkan ini tidak berlaku untuk instance yang tidak dapat dihentikan, seperti cluster dengan replika baca lintas wilayah. Untuk informasi selengkapnya, lihat Pembatasan untuk menghentikan dan memulai klaster DB Aurora.

Jika cluster DB tidak dipulihkan dalam waktu tujuh hari, ia masuk ke inaccessible-encryption-credentials status terminal. Dalam keadaan ini, cluster DB tidak dapat digunakan lagi dan Anda hanya dapat memulihkan cluster DB dari cadangan. Kami sangat menyarankan agar Anda selalu mengaktifkan cadangan untuk mencegah hilangnya data dalam database Anda.

Selama pembuatan cluster DB, Aurora memeriksa apakah prinsipal panggilan memiliki akses ke kunci KMS dan menghasilkan hibah dari kunci KMS yang digunakan untuk seluruh masa pakai cluster DB. Mencabut akses prinsipal panggilan ke kunci KMS tidak memengaruhi database yang sedang berjalan. Saat menggunakan kunci KMS dalam skenario lintas akun, seperti menyalin snapshot ke akun lain, kunci KMS perlu dibagikan dengan akun lain. Jika Anda membuat cluster DB dari snapshot tanpa menentukan kunci KMS yang berbeda, cluster baru menggunakan kunci KMS dari akun sumber. Mencabut akses ke kunci setelah Anda membuat cluster DB tidak mempengaruhi cluster. Namun, menonaktifkan kunci berdampak pada semua cluster DB yang dienkripsi dengan kunci itu. Untuk mencegah hal ini, tentukan kunci yang berbeda selama operasi penyalinan snapshot.

Untuk informasi selengkapnya tentang kunci KMS, lihat AWS KMS keys di Panduan Developer AWS Key Management Service dan AWS KMS key manajemen.

Mengenkripsi klaster DB Amazon Aurora

Semua cluster DB baru yang dibuat pada atau setelah 18 Februari 2026, dienkripsi secara default dengan kunci yang dimiliki. AWS

Untuk mengenkripsi cluster DB baru, menggunakan Kunci yang dikelola AWS atau kunci yang dikelola pelanggan, pilih opsi di konsol. Untuk informasi tentang pembuatan klaster DB, lihat Membuat klaster DB Amazon Aurora.

Jika Anda menggunakan AWS CLI perintah create-db-cluster untuk membuat cluster DB terenkripsi, atur parameternya. --storage-encrypted Jika Anda menggunakan operasi API CreateDBCluster, atur parameter StorageEncrypted ke benar.

Setelah membuat klaster DB terenkripsi, Anda tidak dapat mengubah kunci KMS yang digunakan oleh klaster DB tersebut. Oleh karena itu, tentukan persyaratan kunci KMS sebelum membuat klaster DB terenkripsi.

Jika Anda menggunakan AWS CLI create-db-cluster perintah untuk membuat cluster DB terenkripsi dengan kunci yang dikelola pelanggan, setel --kms-key-id parameter ke pengidentifikasi kunci apa pun untuk kunci KMS. Jika Anda menggunakan operasi CreateDBInstance Amazon RDS API, atur parameter KmsKeyId ke pengidentifikasi kunci mana pun untuk kunci KMS. Untuk menggunakan kunci yang dikelola pelanggan di AWS akun yang berbeda, tentukan kunci ARN atau alias ARN.

Menentukan apakah enkripsi untuk klaster DB diaktifkan

Anda dapat menggunakan Konsol Manajemen AWS, AWS CLI, atau RDS API untuk menentukan apakah enkripsi saat istirahat diaktifkan untuk cluster DB.

Untuk menentukan apakah enkripsi diam untuk klaster DB diaktifkan

Masuk ke Konsol Manajemen AWS dan buka konsol Amazon RDS di https://console.aws.amazon.com/rds/

. -

Di panel navigasi, pilih Basis data.

-

Pilih nama klaster DB yang ingin Anda periksa untuk melihat detailnya.

-

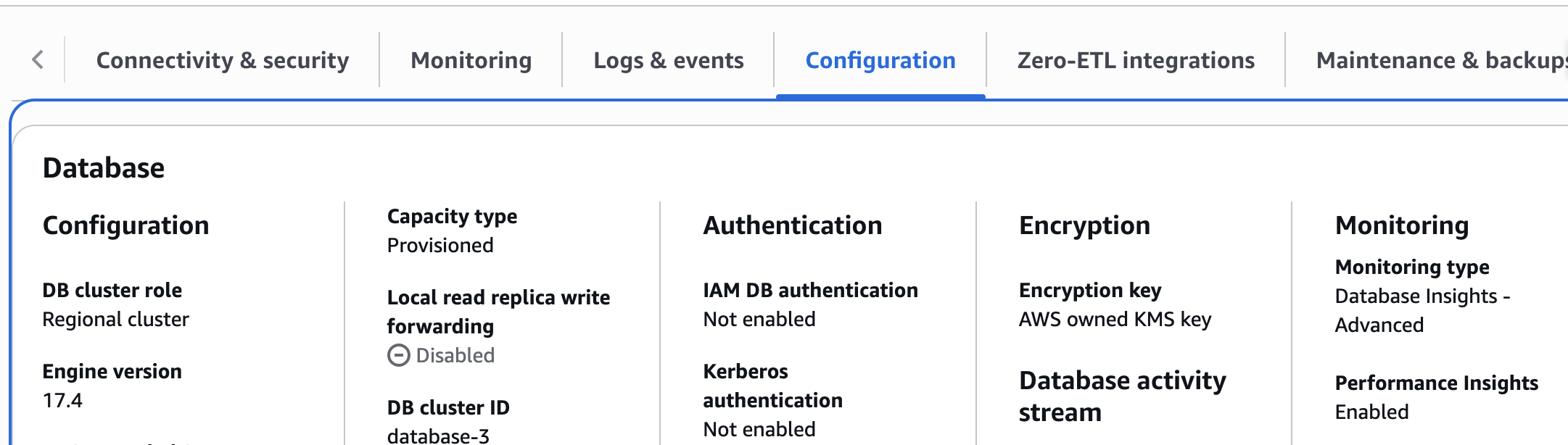

Pilih tab Konfigurasi dan periksa nilai Enkripsi.

Untuk menentukan apakah enkripsi saat istirahat diaktifkan untuk cluster DB dengan menggunakan AWS CLI, panggil perintah deskripsi-db-cluster dengan opsi berikut:

-

--db-cluster-identifier– Nama klaster DB.

Contoh berikut ini menggunakan kueri untuk mengembalikan TRUE atau FALSE mengenai enkripsi diam untuk klaster DB mydb.

contoh

aws rds describe-db-clusters --db-cluster-identifiermydb--query "*[].{StorageEncrypted:StorageEncrypted}" --output text

Untuk menentukan apakah enkripsi diam untuk klaster DB diaktifkan menggunakan Amazon RDS API, panggil operasi DescribeDBClusters dengan parameter berikut:

-

DBClusterIdentifier– Nama klaster DB.

Ketersediaan enkripsi Amazon Aurora

Enkripsi Amazon Aurora saat ini tersedia untuk semua jenis mesin basis data dan penyimpanan.

catatan

Enkripsi Amazon Aurora tidak tersedia untuk kelas instans DB db.t2.micro.

Enkripsi saat bergerak

- Enkripsi pada lapisan fisik

-

Semua data yang mengalir Wilayah AWS melalui jaringan AWS global secara otomatis dienkripsi pada lapisan fisik sebelum meninggalkan fasilitas yang aman. AWS Semua lalu lintas antara AZ akan dienkripsi. Lapisan enkripsi tambahan, termasuk yang tercantum dalam bagian ini dapat memberikan perlindungan tambahan.

- Enkripsi disediakan oleh peering VPC Amazon dan pengintipan lintas wilayah Gateway Transit

-

Semua lalu lintas lintas Wilayah yang menggunakan Amazon VPC dan Transit Gateway peering secara otomatis dienkripsi secara massal saat keluar dari suatu Wilayah. Lapisan enkripsi tambahan secara otomatis disediakan di lapisan fisik untuk semua lalu lintas sebelum meninggalkan fasilitas yang AWS aman.

- Enkripsi antar instance

-

AWS menyediakan konektivitas aman dan pribadi antara instans DB dari semua jenis. Selain itu, beberapa tipe instans menggunakan kemampuan offload dari perangkat keras Nitro System yang mendasarinya untuk secara otomatis mengenkripsi lalu lintas dalam transit antar instans. Enkripsi ini menggunakan algoritma Authenticated Encryption with Associated Data (AEAD), dengan enkripsi 256-bit. Tidak ada dampak terhadap performa jaringan. Untuk mendukung enkripsi lalu lintas dalam transit tambahan ini antara instans, persyaratan-persyaratan berikut harus dipenuhi:

-

Instans-instans tersebut menggunakan tipe instans berikut:

-

Tujuan umum: M6i, M6iD, M6in, M6idn, M7g

-

Memori yang dioptimalkan: R6i, R6id, R6in, R6idn, R7g, X2idn, X2IEDN, X2IEZN

-

-

Contohnya sama Wilayah AWS.

-

Instans-instans tersebut berada dalam VPC yang sama atau VPC yang di-peering yang sama, dan lalu lintas tidak melewati perangkat atau layanan jaringan virtual, seperti penyeimbang beban atau gateway transit.

-

Batasan klaster DB terenkripsi Amazon Aurora

Berikut batasan pada klaster DB terenkripsi Amazon Aurora:

-

Anda tidak dapat menonaktifkan enkripsi pada klaster DB terenkripsi.

-

Jika Anda memiliki cluster tidak terenkripsi yang ada, semua snapshot yang dibuat dari cluster itu juga akan tidak dienkripsi. Untuk membuat snapshot terenkripsi dari kluster yang tidak terenkripsi, Anda harus menyalin snapshot dan menentukan kunci yang dikelola pelanggan selama operasi penyalinan. Anda tidak dapat membuat snapshot terenkripsi dari snapshot yang tidak terenkripsi tanpa menentukan kunci yang dikelola pelanggan.

-

Snapshot klaster DB terenkripsi harus dienkripsi menggunakan kunci KMS yang sama dengan klaster DB.

-

Anda tidak dapat mengonversi klaster DB tidak terenkripsi ke klaster terenkripsi. Namun, Anda dapat memulihkan snapshot tidak terenkripsi ke klaster DB Aurora terenkripsi. Untuk melakukannya, tentukan kunci KMS saat Anda memulihkan dari snapshot tidak terenkripsi.

-

Jika Anda memiliki kluster tidak terenkripsi yang ada, replika Amazon Aurora (instance baca) yang dibuat dari cluster itu juga akan tidak dienkripsi. Untuk membuat cluster terenkripsi dari cluster yang tidak terenkripsi, Anda perlu memulihkan cluster database. Cluster yang dipulihkan akan dienkripsi secara default setelah operasi pemulihan.

-

Untuk menyalin snapshot terenkripsi dari satu AWS Wilayah ke wilayah lain, Anda harus menentukan kunci KMS di Wilayah tujuan. AWS Ini karena kunci KMS khusus untuk AWS Wilayah tempat mereka dibuat.

Tangkapan layar sumber tetap terenkripsi selama proses penyalinan. Amazon Aurora menggunakan enkripsi amplop untuk melindungi data selama proses penyalinan. Untuk informasi selengkapnya tentang enkripsi amplop, lihat Enkripsi amplop di Panduan Developer AWS Key Management Service .

-

Anda tidak dapat membatalkan enkripsi klaster DB terenkripsi. Namun, Anda dapat mengekspor data dari klaster DB terenkripsi dan mengimpor data ke klaster DB tidak terenkripsi.