Les traductions sont fournies par des outils de traduction automatique. En cas de conflit entre le contenu d'une traduction et celui de la version originale en anglais, la version anglaise prévaudra.

Gérer les clés PGP

Pour gérer vos clés PGP, utilisez AWS Secrets Manager.

Note

Votre nom secret inclut votre identifiant de serveur Transfer Family. Cela signifie que vous devez déjà avoir identifié ou créé un serveur avant de pouvoir y stocker les informations de votre clé PGP. AWS Secrets Manager

Si vous souhaitez utiliser une seule clé et une seule phrase secrète pour tous vos utilisateurs, vous pouvez enregistrer les informations du bloc de clés PGP sous le nom secretaws/transfer/, où se server-id/@pgp-defaultserver-iduser-name

Vous pouvez créer une clé pour un utilisateur spécifique. Dans ce cas, le format du nom du secret est aws/transfer/ le suivant : où server-id/user-nameuser-name

Note

Vous pouvez stocker un maximum de 3 clés privées PGP, par serveur Transfer Family, par utilisateur.

Pour configurer les clés PGP à utiliser avec le déchiffrement

-

Selon la version de GPG que vous utilisez, exécutez l'une des commandes suivantes pour générer une paire de clés PGP.

-

Si vous utilisez la

GnuPGversion 2.3.0 ou une version plus récente, exécutez la commande suivante :gpg --full-gen-keyVous pouvez choisir

RSA, ou, si vous le souhaitezECC, vous pouvez choisir l'une ou l'autreNIST,BrainPoolouCurve25519pour la courbe elliptique. Si vous exécutezgpg --gen-keyplutôt, vous créez une paire de clés qui utilise l'algorithme de chiffrement ECC Curve 25519. -

Pour les versions

GnuPGantérieures à 2.3.0, vous pouvez utiliser la commande suivante, car RSA est le type de chiffrement par défaut.gpg --gen-key

Important

Pendant le processus de génération des clés, vous devez fournir un mot de passe et une adresse e-mail. Assurez-vous de prendre note de ces valeurs. Vous devez fournir le mot de passe lorsque vous entrez les détails de la clé AWS Secrets Manager plus loin dans cette procédure. Et vous devez fournir la même adresse e-mail pour exporter la clé privée à l'étape suivante.

-

-

Exécutez la commande suivante pour exporter la clé privée. Pour utiliser cette commande,

private.pgpmarymajor@example.comgpg --outputprivate.pgp--armor --export-secret-keymarymajor@example.com -

AWS Secrets Manager Utilisez-le pour stocker votre clé PGP.

-

Connectez-vous à la AWS Secrets Manager console AWS Management Console et ouvrez-la à l'adresse https://console.aws.amazon.com/secretsmanager/

. -

Dans le panneau de navigation de gauche, choisissez Secrets.

-

Sur la page Secrets, choisissez Enregistrer un nouveau secret.

-

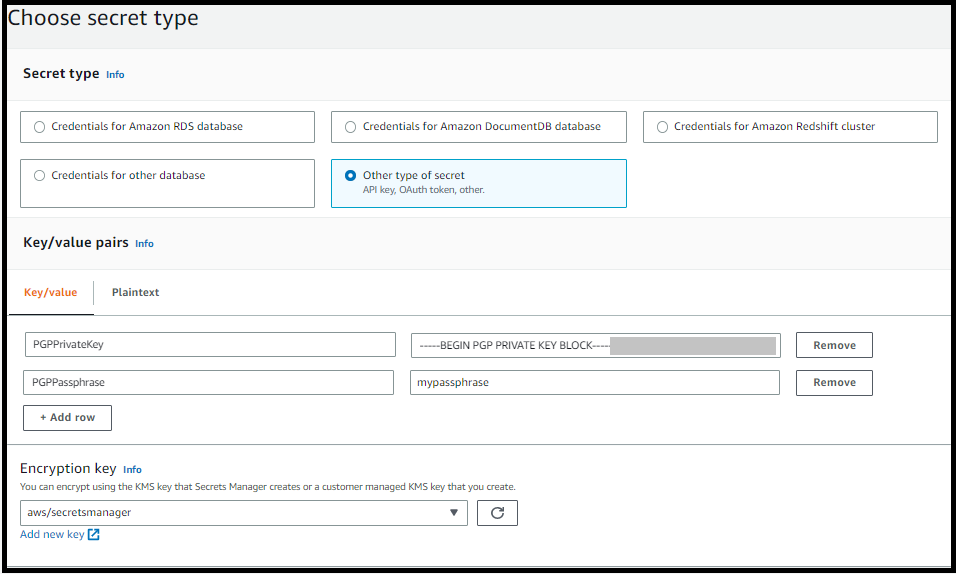

Sur la page Choisir un type de secret, pour Type de secret, sélectionnez Autre type de secret.

-

Dans la section Paires clé/valeur, choisissez l'onglet clé/valeur.

-

Clé — Entrée

PGPPrivateKey.Note

Vous devez saisir la

PGPPrivateKeychaîne exactement : n'ajoutez aucun espace avant ou entre les caractères. -

valeur — Collez le texte de votre clé privée dans le champ de valeur. Le texte de votre clé privée se trouve dans le fichier (par exemple

private.pgp) que vous avez spécifié lors de l'exportation de votre clé au début de cette procédure. La clé commence par-----BEGIN PGP PRIVATE KEY BLOCK-----et se termine par-----END PGP PRIVATE KEY BLOCK-----.Note

Assurez-vous que le bloc de texte contient uniquement la clé privée et ne contient pas également la clé publique.

-

-

Sélectionnez Ajouter une ligne et dans la section Paires clé/valeur, choisissez l'onglet clé/valeur.

-

Clé — Entrée

PGPPassphrase.Note

Vous devez saisir la

PGPPassphrasechaîne exactement : n'ajoutez aucun espace avant ou entre les caractères. -

valeur — Entrez le mot de passe que vous avez utilisé lorsque vous avez généré votre paire de clés PGP.

Note

Vous pouvez ajouter jusqu'à 3 jeux de clés et de phrases de passe. Pour ajouter un deuxième ensemble, ajoutez deux nouvelles lignes, entrez

PGPPrivateKey2etPGPPassphrase2pour les clés, puis collez une autre clé privée et une autre phrase secrète. Pour ajouter un troisième ensemble, les valeurs clés doivent êtrePGPPrivateKey3etPGPPassphrase3. -

-

Choisissez Suivant.

-

Sur la page Configurer le secret, entrez le nom et la description de votre secret.

-

Si vous créez une clé par défaut, c'est-à-dire une clé qui peut être utilisée par n'importe quel utilisateur de Transfer Family, entrez

aws/transfer/. Remplacezserver-id/@pgp-defaultserver-id -

Si vous créez une clé destinée à être utilisée par un utilisateur spécifique de Transfer Family, entrez

aws/transfer/. Remplacezserver-id/user-nameserver-iduser-nameuser-name

-

-

Choisissez Next et acceptez les valeurs par défaut sur la page Configurer la rotation. Ensuite, sélectionnez Suivant.

-

Sur la page Révision, choisissez Store pour créer et stocker le secret.

-

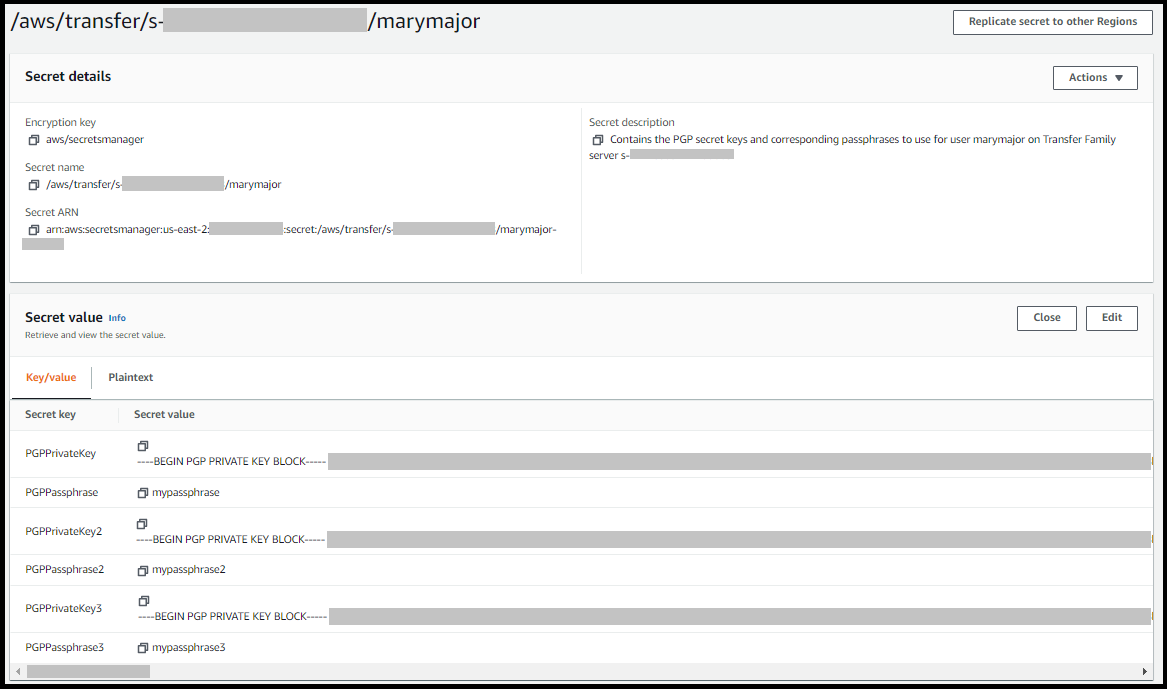

La capture d'écran suivante montre les informations relatives à l'utilisateur marymajor pour un serveur Transfer Family spécifique. Cet exemple montre trois clés et les phrases de passe correspondantes.