Les traductions sont fournies par des outils de traduction automatique. En cas de conflit entre le contenu d'une traduction et celui de la version originale en anglais, la version anglaise prévaudra.

Compte de gestion de l'organisation

| Influencez le futur de l'architecture de référence de AWS sécurité (AWS SRA) en répondant à une courte enquête |

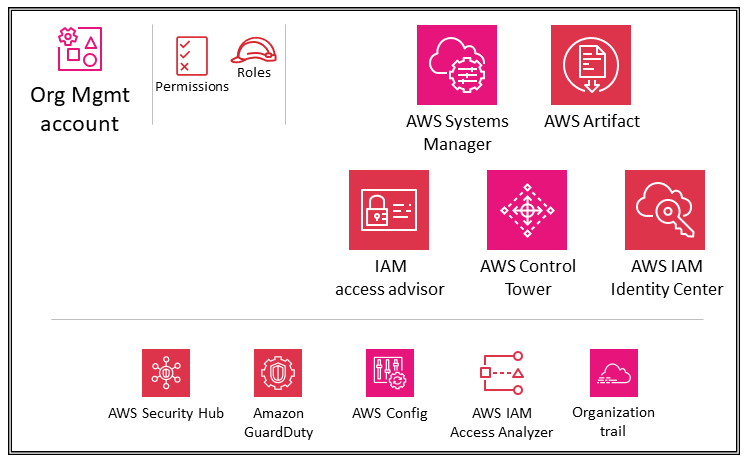

Le schéma suivant illustre les services AWS de sécurité configurés dans le compte Org Management.

Les sections Utilisation à des AWS Organizations fins de sécurité et Compte de gestion, accès sécurisé et administrateurs délégués figurant plus haut dans ce guide ont décrit en détail le but et les objectifs de sécurité du compte de gestion de l'organisation. Suivez les meilleures pratiques de sécurité pour votre compte de gestion d'organisation. Il s'agit notamment d'utiliser une adresse e-mail gérée par votre entreprise, de conserver les informations de contact administratives et de sécurité correctes (par exemple, joindre un numéro de téléphone au compte au cas où il AWS faudrait contacter le propriétaire du compte), d'activer l'authentification multifactorielle (MFA) pour tous les utilisateurs et de vérifier régulièrement qui a accès au compte de gestion de l'organisation. Les services déployés dans le compte de gestion de l'organisation doivent être configurés avec des rôles, des politiques de confiance et d'autres autorisations appropriés afin que les administrateurs de ces services (qui doivent y accéder dans le compte de gestion de l'organisation) ne puissent pas également accéder de manière inappropriée à d'autres services.

Politiques de contrôle des services

Avec AWS Organizations

Si vous l'utilisez AWS Control Tower pour gérer votre AWS organisation, celle-ci déploiera un ensemble de SCPs garde-fous préventifs (classés comme obligatoires, fortement recommandés ou facultatifs). Ces garde-fous vous aident à gérer vos ressources en appliquant des contrôles de sécurité à l'échelle de l'organisation. Ils utilisent SCPs automatiquement une aws-control-tower balise dont la valeur est de managed-by-control-tower.

Considération relative à la conception

SCPs concernent uniquement les comptes des membres de l' AWS

organisation. Bien qu'elles soient appliquées depuis le compte Org Management, elles n'ont aucun effet sur les utilisateurs ou les rôles de ce compte. Pour en savoir plus sur le fonctionnement de la logique d'évaluation SCP et pour voir des exemples de structures recommandées, consultez le billet de AWS blog Comment utiliser les politiques de contrôle des services dans AWS Organizations

Politiques de contrôle des ressources

Les politiques de contrôle des ressources (RCPs) offrent un contrôle centralisé des autorisations maximales disponibles pour les ressources de votre organisation. Un RCP définit un garde-fou en matière d'autorisations ou fixe des limites aux actions que les identités peuvent effectuer sur les ressources de votre organisation. Vous pouvez l'utiliser RCPs pour restreindre les personnes autorisées à accéder à vos ressources et appliquer des exigences relatives à la manière dont les membres de votre organisation peuvent accéder à vos ressources Comptes AWS. Vous pouvez les joindre RCPs directement à des comptes individuels ou à la racine de l'organisation. OUs Pour une explication détaillée du RCPs fonctionnement, voir l'évaluation du RCP dans la AWS Organizations documentation. Pour RCPs en savoir plus, consultez la section Utilisation AWS Organizations à des fins de sécurité plus haut dans cette référence.

Si vous l'utilisez AWS Control Tower pour gérer votre AWS organisation, elle déploiera un ensemble de RCPs garde-fous préventifs (classés comme obligatoires, fortement recommandés ou facultatifs). Ces garde-fous vous aident à gérer vos ressources en appliquant des contrôles de sécurité à l'échelle de l'organisation. Ils utilisent SCPs automatiquement une aws-control-tower balise dont la valeur est demanaged-by-control-tower.

Considérations relatives à la conception

-

RCPs affectent uniquement les ressources des comptes des membres de l'organisation. Ils n'ont aucun effet sur les ressources du compte de gestion. Cela signifie également que cela RCPs s'applique aux comptes de membres désignés comme administrateurs délégués.

-

RCPs s'appliquent aux ressources d'un sous-ensemble de. Services AWS Pour plus d'informations, consultez la liste de Services AWS ce support RCPs dans la AWS Organizations documentation. Vous pouvez utiliser AWS Config Rules

des AWS Lambda fonctions pour surveiller et automatiser l'application des contrôles de sécurité sur les ressources qui ne sont pas actuellement prises en charge par RCPs.

Politiques déclaratives

Une politique déclarative est un type de politique de AWS Organizations gestion qui vous permet de déclarer et d'appliquer de manière centralisée la configuration souhaitée pour une donnée Service AWS à grande échelle au sein d'une organisation. Les politiques déclaratives prennent actuellement en charge les services Amazon

Vous pouvez appliquer la configuration de base pour un Service AWS en effectuant quelques sélections sur les AWS Control Tower consoles AWS Organizations et ou en utilisant quelques commandes AWS Command Line Interface (AWS CLI) et du AWS SDK. Les politiques déclaratives sont appliquées dans le plan de contrôle du service, ce qui signifie que la configuration de base d'un Service AWS est toujours maintenue, même lorsque le service introduit de nouvelles fonctionnalités ou APIs lorsque de nouveaux comptes sont ajoutés à une organisation, ou lorsque de nouveaux principes et ressources sont créés. Les politiques déclaratives peuvent être appliquées à l'ensemble d'une organisation ou à des comptes spécifiques OUs . La stratégie efficace est l'ensemble des règles héritées de la racine de l'organisation OUs ainsi que les politiques directement associées au compte. Si une politique déclarative est détachée, l'état de l'attribut reviendra à son état antérieur à l'attachement de la politique déclarative.

Vous pouvez utiliser des politiques déclaratives pour créer des messages d'erreur personnalisés. Par exemple, si une opération d'API échoue en raison d'une politique déclarative, vous pouvez définir le message d'erreur ou fournir une URL personnalisée, telle qu'un lien vers un wiki interne ou un lien vers un message décrivant l'échec. Cela permet de fournir aux utilisateurs plus d'informations afin qu'ils puissent résoudre eux-mêmes le problème. Vous pouvez également auditer le processus de création de politiques déclaratives, de mise à jour des politiques déclaratives et de suppression de politiques déclaratives en utilisant. AWS CloudTrail

Les politiques déclaratives fournissent des rapports sur l'état des comptes, qui vous permettent de consulter l'état actuel de tous les attributs pris en charge par les politiques déclaratives des comptes concernés. Vous pouvez choisir les comptes OUs à inclure dans le champ d'application du rapport ou choisir une organisation entière en sélectionnant la racine. Ce rapport vous aide à évaluer le niveau de préparation en fournissant une ventilation Région AWS et en spécifiant si l'état actuel d'un attribut est uniforme entre les comptes (par la numberOfMatchedAccounts valeur) ou incohérent entre les comptes (par la numberOfUnmatchedAccounts valeur).

Considération relative à la conception

Lorsque vous configurez un attribut de service à l'aide d'une politique déclarative, celle-ci peut avoir un impact sur plusieurs APIs. Toute action non conforme échouera. Les administrateurs de compte ne seront pas en mesure de modifier la valeur de l'attribut de service au niveau du compte individuel.

Accès root centralisé

Tous les comptes membres AWS Organizations ont leur propre utilisateur root, qui est une identité qui a un accès complet à toutes Services AWS les ressources de ce compte membre. IAM fournit une gestion centralisée de l'accès root pour gérer l'accès root sur tous les comptes membres. Cela permet d'empêcher l'utilisation des utilisateurs root par les membres et de permettre une restauration à grande échelle. La fonctionnalité d'accès root centralisé possède deux fonctionnalités essentielles : la gestion des informations d'identification root et les sessions root.

-

La fonctionnalité de gestion des informations d'identification root permet une gestion centralisée et permet de sécuriser l'utilisateur root sur tous les comptes de gestion. Cette fonctionnalité inclut la suppression des informations d'identification root à long terme, la prévention de la récupération des informations d'identification root par les comptes membres et le provisionnement de nouveaux comptes membres sans informations d'identification root par défaut. Il constitue également un moyen facile de démontrer la conformité. Lorsque la gestion des utilisateurs root est centralisée, vous pouvez supprimer les mots de passe, les clés d'accès et les certificats de signature des utilisateurs root, et désactiver l'authentification multifactorielle (MFA) de tous les comptes membres.

-

La fonctionnalité des sessions root vous permet d'effectuer des actions d'utilisateur root privilégiés en utilisant des informations d'identification à court terme sur les comptes des membres depuis le compte de gestion de l'organisation ou depuis des comptes d'administrateur délégué. Cette fonctionnalité vous permet d'activer un accès root à court terme limité à des actions spécifiques, conformément au principe du moindre privilège.

Pour une gestion centralisée des informations d'identification root, vous devez activer les fonctionnalités de gestion des informations d'identification root et de sessions root au niveau de l'organisation à partir du compte de gestion de l'organisation ou d'un compte d'administrateur délégué. Conformément aux meilleures pratiques de la AWS SRA, nous déléguons cette fonctionnalité au compte Security Tooling. Pour plus d'informations sur la configuration et l'utilisation de l'accès utilisateur root centralisé, consultez le billet AWS de blog sur la sécurité, Gestion centralisée de l'accès root pour les clients utilisateurs AWS Organizations

IAM Identity Center

AWS IAM Identity Center

IAM Identity Center s'intègre nativement au compte de gestion de l'organisation AWS Organizations et s'exécute dans celui-ci par défaut. Toutefois, pour exercer le moindre privilège et contrôler étroitement l'accès au compte de gestion, l'administration d'IAM Identity Center peut être déléguée à un compte de membre spécifique. Dans la AWS SRA, le compte Shared Services est le compte d'administrateur délégué d'IAM Identity Center. Avant d'activer l'administration déléguée pour IAM Identity Center, prenez en compte ces considérations

Dans la console IAM Identity Center, les comptes sont affichés par leur unité d'organisation encapsulée. Cela vous permet de découvrir rapidement vos autorisations Comptes AWS, d'appliquer des ensembles courants d'autorisations et de gérer l'accès à partir d'un emplacement central.

IAM Identity Center inclut un magasin d'identité dans lequel les informations spécifiques des utilisateurs doivent être stockées. Cependant, IAM Identity Center ne doit pas nécessairement être la source officielle d'informations sur le personnel. Dans les cas où votre entreprise dispose déjà d'une source faisant autorité, IAM Identity Center prend en charge les types de fournisseurs d'identité suivants ()IdPs.

-

Boutique d'identités IAM Identity Center : choisissez cette option si les deux options suivantes ne sont pas disponibles. Des utilisateurs sont créés, des attributions de groupes sont effectuées et des autorisations sont attribuées dans le magasin d'identités. Même si votre source officielle est externe à IAM Identity Center, une copie des principaux attributs sera stockée dans le magasin d'identités.

-

Microsoft Active Directory (AD) : choisissez cette option si vous souhaitez continuer à gérer les utilisateurs dans votre annuaire dans Active Directory AWS Directory Service for Microsoft Active Directory ou dans votre annuaire autogéré dans Active Directory.

-

Fournisseur d'identité externe : choisissez cette option si vous préférez gérer les utilisateurs dans un IdP externe basé sur SAML.

Vous pouvez compter sur un IdP existant déjà en place au sein de votre entreprise. Cela facilite la gestion de l'accès à plusieurs applications et services, car vous créez, gérez et révoquez l'accès à partir d'un seul emplacement. Par exemple, si quelqu'un quitte votre équipe, vous pouvez révoquer son accès à toutes les applications et à tous les services (y compris Comptes AWS) à partir d'un seul endroit. Cela réduit le besoin d'identifiants multiples et vous offre la possibilité de vous intégrer à vos processus de ressources humaines (RH).

Considération relative à la conception

Utilisez un IdP externe si cette option est disponible pour votre entreprise. Si votre IdP prend en charge le système de gestion des identités interdomaines (SCIM), profitez de la fonctionnalité SCIM d'IAM Identity Center pour automatiser le provisionnement des utilisateurs, des groupes et des autorisations (synchronisation). Cela permet à AWS l'accès de rester synchronisé avec le flux de travail de votre entreprise pour les nouvelles recrues, les employés qui passent à une autre équipe et les employés qui quittent l'entreprise. À tout moment, vous ne pouvez avoir qu'un seul annuaire ou un seul fournisseur d'identité SAML 2.0 connecté à IAM Identity Center. Vous pouvez toutefois passer à un autre fournisseur d'identité.

Conseiller d'accès IAM

Le conseiller d'accès IAM fournit des données de traçabilité sous la forme d'informations de dernier accès au service pour votre Comptes AWS et OUs. Utilisez ce contrôle de détective pour contribuer à la stratégie du moindre privilège. Pour les responsables IAM, vous pouvez consulter deux types d'informations auxquelles vous avez accédé pour la dernière fois : les informations autorisées et Service AWS les informations relatives aux actions autorisées. Les informations comprennent la date et l'heure de la tentative.

L'accès IAM au sein du compte de gestion de l'organisation vous permet de consulter les données du dernier accès au service pour le compte de gestion de l'organisation, l'unité d'organisation, le compte membre ou la politique IAM de votre AWS organisation. Ces informations sont disponibles dans la console IAM du compte de gestion et peuvent également être obtenues par programmation en utilisant le conseiller APIs d'accès IAM AWS CLI ou un client programmatique. Les informations indiquent quels principaux d'une organisation ou d'un compte ont tenté pour la dernière fois d'accéder au service et quand. Les dernières informations consultées fournissent des informations sur l'utilisation réelle des services (voir des exemples de scénarios), ce qui vous permet de limiter les autorisations IAM aux seuls services réellement utilisés.

AWS Systems Manager

Configuration rapide et explorateur, qui sont des fonctionnalités de AWS Systems Manager

Quick Setup est une fonctionnalité d'automatisation de Systems Manager. Il permet au compte Org Management de définir facilement des configurations permettant à Systems Manager de s'engager en votre nom sur tous les comptes de votre AWS organisation. Vous pouvez activer la configuration rapide dans l'ensemble de votre AWS organisation ou choisir une option spécifique OUs. Quick Setup peut programmer AWS Systems Manager l'agent (agent SSM) pour exécuter des mises à jour bihebdomadaires sur vos instances EC2 et peut configurer une analyse quotidienne de ces instances afin d'identifier les correctifs manquants.

Explorer est un tableau de bord des opérations personnalisable qui fournit des informations sur vos AWS ressources. Explorer affiche une vue agrégée des données d'exploitation pour vos AWS comptes et pour l'ensemble de ceux-ci Régions AWS. Cela inclut les données relatives à vos instances EC2 et les détails de conformité des correctifs. Une fois que vous avez terminé la configuration intégrée (qui inclut également Systems Manager OpsCenter) AWS Organizations, vous pouvez agréger les données dans Explorer par unité d'organisation ou pour AWS l'ensemble d'une organisation. Systems Manager agrège les données dans le compte AWS Org Management avant de les afficher dans Explorer.

La section Workloads OU située plus loin dans ce guide décrit l'utilisation de l'agent SSM sur les instances EC2 du compte d'application.

AWS Control Tower

AWS Control Tower

AWS Control Tower dispose d'un ensemble de fonctionnalités large et flexible. L'une de ses fonctionnalités clés est sa capacité à orchestrer les capacités de plusieurs autres Services AWS, notamment AWS Organizations AWS Service Catalog, et d'IAM Identity Center, pour créer une zone d'atterrissage. Par exemple, par défaut, AWS Control Tower utilise AWS CloudFormation pour établir une base de référence, des politiques de contrôle des AWS Organizations services (SCPs) pour empêcher les modifications de configuration et des AWS Config Rules règles pour détecter en permanence les non-conformités. AWS Control Tower utilise des plans qui vous aident à aligner rapidement votre AWS environnement multi-comptes sur les principes de conception fondamentaux de AWS Well Architected en matière de sécurité. Parmi les fonctionnalités de gouvernance, elle AWS Control Tower propose des garde-fous qui empêchent le déploiement de ressources non conformes aux politiques sélectionnées.

Vous pouvez commencer à mettre en œuvre les directives AWS SRA avec AWS Control Tower. Par exemple, AWS Control Tower établit une AWS organisation avec l'architecture multi-comptes recommandée. Il fournit des plans pour assurer la gestion des identités, fournir un accès fédéré aux comptes, centraliser la journalisation, établir des audits de sécurité entre comptes, définir un flux de travail pour le provisionnement de nouveaux comptes et implémenter des lignes de base de comptes avec des configurations réseau.

Dans la AWS SRA, AWS Control Tower se trouve dans le compte de gestion de l'organisation, car il AWS Control Tower utilise ce compte pour configurer automatiquement une AWS organisation et désigne ce compte comme compte de gestion. Ce compte est utilisé pour la facturation au sein de votre AWS organisation. Il est également utilisé pour le provisionnement des comptes par Account Factory, pour gérer OUs et pour gérer les garde-fous. Si vous vous lancez AWS Control Tower dans une AWS organisation existante, vous pouvez utiliser le compte de gestion existant. AWS Control Tower utilisera ce compte comme compte de gestion désigné.

Considération relative à la conception

Si vous souhaitez définir une base de référence supplémentaire pour les contrôles et les configurations de vos comptes, vous pouvez utiliser les personnalisations pour AWS Control Tower (

AWS Artifact

AWS Artifact

AWS Artifact Les accords vous permettent de consulter, d'accepter et de suivre le statut des AWS accords tels que le Business Associate Addendum (BAA) pour un compte individuel et pour les comptes faisant partie de votre organisation. AWS Organizations

Vous pouvez fournir les artefacts AWS d'audit à vos auditeurs ou régulateurs comme preuve des contrôles de AWS sécurité. Vous pouvez également utiliser les conseils de responsabilité fournis par certains artefacts AWS d'audit pour concevoir votre architecture cloud. Ce guide permet de déterminer les contrôles de sécurité supplémentaires que vous pouvez mettre en place pour répondre aux cas d'utilisation spécifiques de votre système.

AWS Artifact est hébergé dans le compte Org Management afin de fournir un emplacement central où vous pouvez consulter, accepter et gérer les accords avec AWS. Cela est dû au fait que les accords acceptés sur le compte de gestion sont transférés vers les comptes des membres.

Considération relative à la conception

Les utilisateurs du compte Org Management doivent être limités à l'utilisation de la fonctionnalité Contrats de AWS Artifact et à rien d'autre. Pour mettre en œuvre la séparation des tâches, AWS Artifact il est également hébergé dans le compte Security Tooling, où vous pouvez déléguer des autorisations à vos parties prenantes chargées de la conformité et à des auditeurs externes pour accéder aux artefacts d'audit. Vous pouvez implémenter cette séparation en définissant des politiques d'autorisation IAM précises. Pour des exemples, consultez la section Exemples de politiques IAM dans la AWS documentation.

Garde-corps de service de sécurité distribués et centralisés

Dans le AWS SRA, Amazon AWS Security Hub AWS Security Hub CSPM, IAM Access Analyzer GuardDuty AWS Config, les traces d' AWS CloudTrail

organisation, et souvent Amazon Macie, sont déployées avec un ensemble de garde-fous délégués approprié entre les comptes et fournissent également une surveillance, une gestion et une gouvernance centralisées au sein de votre organisation. AWS Vous trouverez ce groupe de services dans tous les types de comptes représentés dans la AWS SRA. Ils doivent faire partie de ceux Services AWS qui doivent être fournis dans le cadre du processus d'intégration et de définition de base de votre compte. Le référentiel de GitHub code

Outre ces services, AWS SRA inclut deux services axés sur la sécurité, Amazon Detective et AWS Audit Manager, qui prennent en charge l'intégration et les fonctionnalités d'administration déléguée dans. AWS Organizations Toutefois, ils ne sont pas inclus dans les services recommandés pour l'établissement des bases de référence des comptes. Nous avons constaté que ces services sont mieux utilisés dans les scénarios suivants :

-

Vous disposez d'une équipe ou d'un groupe de ressources dédié qui exécute ces fonctions de criminalistique numérique et d'audit informatique. Detective est la solution idéale pour les équipes d'analystes de sécurité, et Audit Manager est utile à vos équipes d'audit interne ou de conformité.

-

Vous souhaitez vous concentrer sur un ensemble d'outils de base tels qu' AWS Config Amazon GuardDuty et AWS Security Hub CSPM au début de votre projet, puis vous appuyer sur ceux-ci en utilisant des services offrant des fonctionnalités supplémentaires. AWS Security Hub