Les traductions sont fournies par des outils de traduction automatique. En cas de conflit entre le contenu d'une traduction et celui de la version originale en anglais, la version anglaise prévaudra.

Connexion d'une instance Amazon EC2 au cluster Amazon Neptune dans le même VPC

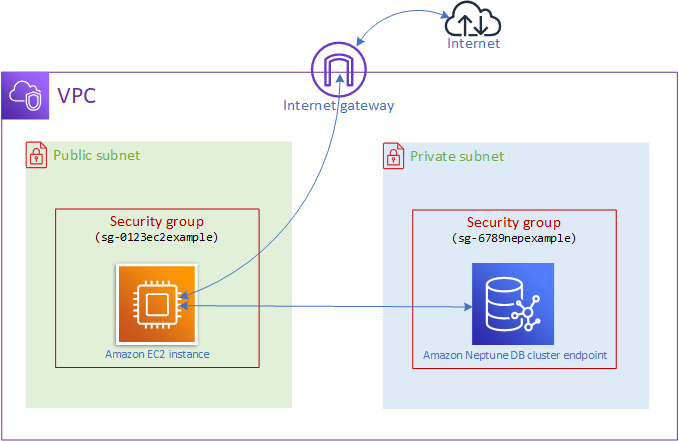

L'un des moyens les plus courants de connexion à une base de données Neptune consiste à utiliser une instance Amazon EC2 située dans le même VPC que le cluster de bases de données Neptune. Par exemple, l'instance EC2 pourrait exécuter un serveur web connecté à Internet. Dans ce cas, seule l'instance EC2 a accès au cluster de bases de données Neptune, et Internet n'a accès qu'à l'instance EC2 :

Pour activer cette configuration, vous devez configurer les groupes de sécurité VPC et les groupes de sous-réseaux appropriés. Le serveur web étant hébergé dans un sous-réseau public, il peut communiquer avec Internet, et l'instance de cluster Neptune est hébergée dans un sous-réseau privé afin d'assurer sa sécurité. Consultez Configureation du VPC Amazon où se trouve le cluster de bases de données Amazon Neptune.

Pour que l'instance Amazon EC2 se connecte à votre point de terminaison Neptune, par exemple sur le port 8182, vous devez configurer un groupe de sécurité à cet effet. Si l'instance Amazon EC2 utilise un groupe de sécurité nommé, par exemple ec2-sg1, vous devez créer un autre groupe de sécurité Amazon EC2 (disons db-sg1) avec des règles entrantes pour le port 8182 et ec2-sg1 comme source. Ensuite, ajoutez db-sg1 au cluster Neptune pour autoriser la connexion.

Après avoir créé l'instance Amazon EC2, vous pouvez vous y connecter via SSH et vous connecter au cluster de bases de données Neptune. Pour plus d'informations sur la connexion à une instance EC2 via SSH, consultez la section Connect to your Linux User Guide d'utilisation d'Amazon EC2.

Si vous utilisez une ligne de commande Linux ou macOS pour vous connecter à l'instance EC2, vous pouvez coller la commande SSH depuis l'élément SSHAccess dans la section Outputs de la pile. CloudFormation Le fichier PEM doit se trouver dans le répertoire actuel et les autorisations pour ce fichier doivent être définies sur 400 (chmod 400 ).keypair.pem

Pour créer un VPC avec des sous-réseaux publics et privés

Connectez-vous à la console Amazon VPC AWS Management Console et ouvrez-la à l'adresse. https://console.aws.amazon.com/vpc/

Dans le coin supérieur droit du AWS Management Console, choisissez la région dans laquelle créer votre VPC.

Dans Tableau de bord VPC, choisissez Lancer l'assistant VPC.

-

Renseignez la zone Paramètres VPC de la page Créer un VPC :

SousRessources à créer, choisissezVPC, sous-réseaux, etc..

Laissez le badge par défaut tel quel, entrez le nom de votre choix, ou décochez la Auto-generatecase pour désactiver la génération de tags nominatifs.

Laissez la valeur du bloc d'adresse CIDR IPv4 :

10.0.0.0/16.Laissez la valeur du bloc d'adresse CIDR IPv6 : Aucun bloc d'adresse CIDR IPv6.

Laissez l'option Location : Par défaut.

Dans le champ Nombre de zones de disponibilité, laissez 2.

Laissez la valeur Aucune pour Passerelles NAT ($), sauf si vous avez besoin d'une ou de plusieurs passerelles NAT.

Définissez Points de terminaison VPC sur Aucun, sauf si vous utilisez Amazon S3.

Les cases Activer les noms d'hôte DNS et Activer la résolution DNS doivent toutes deux être cochées.

Sélectionnez Create VPC (Créer un VPC).