Les traductions sont fournies par des outils de traduction automatique. En cas de conflit entre le contenu d'une traduction et celui de la version originale en anglais, la version anglaise prévaudra.

Architecture du réseau SALZ

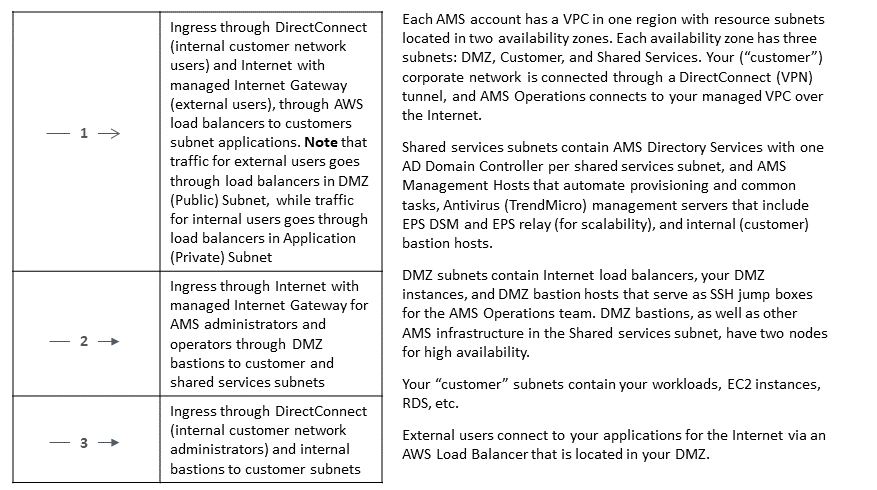

Le schéma suivant décrit la configuration du réseau VPC de la zone d'atterrissage à compte unique (SALZ) d'AWS Managed Services (AMS) et constitue un exemple de configuration à haute disponibilité.

AMS configure pour vous tous les aspects de la mise en réseau sur la base de nos modèles standard et des options que vous avez sélectionnées lors de l'intégration. Une conception de réseau AWS standard est appliquée à votre compte AWS, et un cloud privé virtuel (VPC) est créé pour vous et connecté à AMS par VPN ou Direct Connect. Pour en savoir plus sur Direct Connect, rendez-vous sur AWS Direct Connect. VPCsLes standards incluent la DMZ, les services partagés et un sous-réseau d'applications. Au cours du processus d'intégration, des informations supplémentaires VPCs peuvent être demandées et créées pour répondre à vos besoins (par exemple, divisions clients, partenaires). Après l'intégration, vous recevez un diagramme de réseau, un document d'environnement qui explique comment votre réseau a été configuré.

Pour en savoir plus sur les limites et les contraintes de service par défaut pour tous les services actifs, consultez la documentation relative aux limites de service AWS.

La conception de notre réseau repose sur le « principe du moindre privilège » d'Amazon. Pour ce faire, nous acheminons tout le trafic, entrant et sortant, via des passerelles, à l'exception du trafic provenant d'un réseau fiable. Le seul réseau fiable est celui configuré entre votre environnement sur site et le VPC via l'utilisation d'un and/or VPN et d'AWS Direct Connect (DX). L'accès est accordé par le biais d'instances de bastion, empêchant ainsi l'accès direct aux ressources de production. Toutes vos applications et ressources se trouvent dans des sous-réseaux privés accessibles via des équilibreurs de charge publics. Le trafic de sortie public passe par nos proxys de transfert vers Internet Gateway, puis vers Internet. Le trafic peut également passer par votre VPN ou Direct Connect vers votre environnement sur site.