Les traductions sont fournies par des outils de traduction automatique. En cas de conflit entre le contenu d'une traduction et celui de la version originale en anglais, la version anglaise prévaudra.

Initialisez le cluster dans AWS CloudHSM

Après avoir créé votre cluster et y avoir ajouté votre module de sécurité matériel (HSM) AWS CloudHSM, vous pouvez initialiser le cluster. Effectuez les étapes des rubriques suivantes pour initialiser votre cluster .

Note

Avant d'initialiser le cluster, passez en revue le processus par lequel vous pouvez vérifier l'identité et l'authenticité du HSMs. Ce processus est facultatif et fonctionne uniquement jusqu'à ce qu'un cluster soit initialisé. Une fois le cluster initialisé, vous ne pouvez pas utiliser ce processus pour obtenir vos certificats ou vérifier les HSMs.

Rubriques

Présentation de

Le processus d'initialisation du cluster établit votre propriété et votre contrôle sur le cluster et sur vous HSMs grâce à un système d'authentification basé sur des certificats. Ce processus prouve cryptographiquement que vous êtes l'unique propriétaire du HSMs cluster et crée les bases de la confiance qui sera requise pour toutes les connexions futures avec votre HSMs cluster.

Cette page explique comment effectuer les opérations suivantes :

-

Récupérez la demande de signature de certificat (CSR) de votre cluster.

-

Générez et utilisez la ou les clés privées pour créer un certificat racine auto-signé ou une chaîne de certificats.

-

Signez le CSR de votre cluster pour produire un certificat HSM signé.

-

Initialisez votre cluster à l'aide du certificat HSM signé et du certificat auto-signé ou de la chaîne de certificats.

Lorsque vous êtes prêt à commencer, consultez Étape 1. Obtenir la CSR du cluster.

Étape 1. Obtenir la CSR du cluster

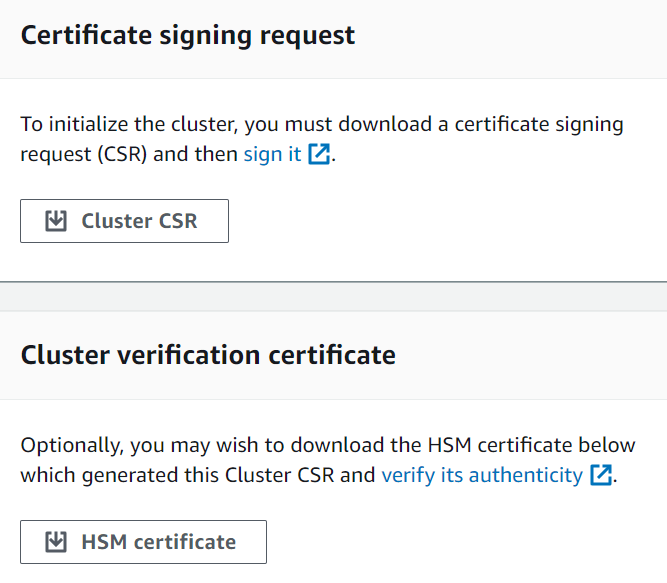

Avant de pouvoir initialiser le cluster, vous devez télécharger et signer une demande de signature de certificat (CSR) émise par le premier HSM du cluster. Si vous avez suivi la procédure de vérification de l'identité du HSM de votre cluster, vous disposez déjà de la CSR et vous pouvez la signer. Sinon, obtenez le CSR maintenant en utilisant la AWS CloudHSM console

Étape 2. Créez une clé privée pour votre autorité de certification racine

Note

Pour un cluster de production, la clé doit être créée de manière sécurisée à l'aide d'une source fiable de caractère aléatoire. Nous vous recommandons d'utiliser un HSM hors site et hors ligne sécurisé, ou équivalent. Stockez la clé en toute sécurité. La clé établit l'identité du cluster et votre seul contrôle sur HSMs ce qu'il contient.

Au cours de la phase de développement et de test, vous pouvez utiliser n'importe quel outil pratique (par exemple, OpenSSL) pour créer et signer le certificat de cluster. L'exemple suivant montre comment créer une clé. Une fois que vous avez utilisé la clé pour créer un certificat auto-signé (voir ci-dessous), vous devez la stocker en toute sécurité. Pour vous connecter à votre AWS CloudHSM instance, le certificat doit être présent, mais pas la clé privée.

Le tableau ci-dessous décrit les algorithmes, les tailles de clés et les courbes pris en charge pour la génération de certificats.

| Algorithmes | Taille/Courbes |

|---|---|

RSA 5. PKCSv1 |

2048, 3072, 4096 |

RSA-PSS |

2048, 3072, 4096 |

ECDSA |

prime256v1, secp384r1, secp521r1 |

Digest |

SHA-224, SHA-256, SHA-384 et SHA-512 |

Utilisez l'exemple de commande suivant pour créer une clé privée pour votre autorité de certification racine autosignée.

$openssl genrsa -aes256 -out customerRootCA.key 2048Generating RSA private key, 2048 bit long modulus ........+++ ............+++ e is 65537 (0x10001) Enter pass phrase for customerRootCA.key: Verifying - Enter pass phrase for customerRootCA.key:

Étape 3. Signez la CSR

Au cours des étapes précédentes, vous avez récupéré le CSR de votre cluster et créé une clé privée pour votre autorité de certification racine. Au cours de cette étape, vous utiliserez votre clé privée pour générer un certificat de signature afin de signer le CSR de votre cluster. Les rubriques ci-dessous vous guideront tout au long du processus de création d'un certificat auto-signé unique, ou d'une chaîne de certificats, à l'aide d'OpenSSL. Vous n'en avez pas besoin AWS CLI pour cette étape, et le shell n'a pas besoin d'être associé à votre AWS compte.

Important

Pour initialiser votre cluster, votre point de confiance doit être conforme à la RFC 5280

Si vous utilisez les extensions X509v3, l'extension X509v3 Basic Constraints doit être présente.

Le point de confiance doit être un certificat auto-signé.

Les valeurs d'extension ne doivent pas entrer en conflit les unes avec les autres.

Choisissez l'une des approches suivantes pour signer le CSR de votre cluster :

Choisissez votre approche en matière de certification

Vous devez choisir l'une des deux approches suivantes. Ne complétez pas les deux approches.

- Option A : certificat auto-signé unique

-

Créez un seul certificat racine auto-signé pour signer le CSR de votre cluster. Il s'agit de la méthode la plus simple et la plus directe pour établir la confiance.

Recommandé pour :

Environnements dans lesquels une PKI externe n'est pas requise

Environnements de test et de développement où la simplicité est privilégiée

Accédez à : Création d'un certificat auto-signé unique

- Option B : chaîne de certificats avec autorité de certification intermédiaire

-

Créez une chaîne de certificats à l'aide d'une autorité de certification intermédiaire. Une chaîne de certificats intermédiaire améliore la sécurité, l'évolutivité et la flexibilité en permettant aux autorités de certification racine (CAs) de rester hors ligne tout en déléguant l'émission des certificats à l'intermédiaire CAs, réduisant ainsi le risque de compromettre l'autorité de certification racine.

Recommandé pour :

Environnements dans lesquels une PKI externe est requise

Intégration avec l'autorité de certification privée (PCA) AWS

Exemple d'intégration AWS PCA : vous pouvez utiliser AWS une autorité de certification privée pour créer et gérer vos certificats CA intermédiaires. Cela permet de gérer automatiquement le cycle de vie des certificats, y compris le renouvellement et la révocation, tout en préservant les avantages en termes de sécurité liés au fait de maintenir votre autorité de certification racine hors ligne. Pour plus d'informations sur le AWS PCA, consultez le guide de l'utilisateur de l'autorité de certification privée AWS.

Accédez à : Création d'une chaîne d'autorités de certification intermédiaires (ICA)

Création d'un certificat auto-signé unique

Le matériel de confiance que vous utilisez pour créer la clé privée pour votre cluster de production doit également fournir un logiciel pour générer un certificat auto-signé à l'aide de cette clé. L'exemple suivant utilise OpenSSL et la clé privée que vous avez créée à l'étape précédente pour créer un certificat de signature autosigné par l'autorité de certification racine. Le certificat est valable pendant 10 ans (3652 jours). Lisez les instructions à l'écran et suivez les invites.

$openssl req -new -x509 -days 3652 -key customerRootCA.key -out customerRootCA.crtEnter pass phrase for customerRootCA.key: You are about to be asked to enter information that will be incorporated into your certificate request. What you are about to enter is what is called a Distinguished Name or a DN. There are quite a few fields but you can leave some blank For some fields there will be a default value, If you enter '.', the field will be left blank. ----- Country Name (2 letter code) [AU]: State or Province Name (full name) [Some-State]: Locality Name (eg, city) []: Organization Name (eg, company) [Internet Widgits Pty Ltd]: Organizational Unit Name (eg, section) []: Common Name (e.g. server FQDN or YOUR name) []: Email Address []:

Cette commande crée un fichier de certificat nommé customerRootCA.crt. Placez ce certificat sur chaque hôte à partir duquel vous allez vous connecter à votre AWS CloudHSM cluster. Si vous accordez un autre nom au fichier ou le stocker dans un emplacement autre que la racine de votre hôte, vous devez modifier votre fichier de configuration client en conséquence. Utilisez le certificat et la clé privée que vous venez de créer pour signer la demande de signature du certificat (CSR) de cluster à l'étape suivante.

Signez le CSR du cluster avec votre autorité de certification racine autosignée

Le matériel approuvé que vous utilisez pour créer la clé privée pour votre cluster de production doit également fournir un logiciel pour signer la CSR à l'aide de cette clé. L'exemple suivant utilise OpenSSL pour signer la CSR du cluster. L'exemple de commande ci-dessous signe le CSR avec le code auto-signé customerRootCA.crt

$openssl x509 -req -days 3652 -in<cluster ID>_ClusterCsr.csr \ -CA<customerRootCA>.crt \ -CAkey<customerRootCA>.key \ -CAcreateserial \ -out<cluster ID>_CustomerHsmCertificate.crtSignature ok subject=/C=US/ST=CA/O=Cavium/OU=N3FIPS/L=SanJose/CN=HSM:<HSM identifier>:PARTN:<partition number>, for FIPS mode Getting CA Private Key Enter pass phrase for<customerRootCA>.key:

Cette commande crée un fichier nommé <cluster ID>_CustomerHsmCertificate.crt

Vérifiez le certificat signé par rapport à l'autorité de certification racine (facultatif) :

$openssl verify -purpose sslserver -CAfile customerRootCA.crt<cluster ID>_CustomerHsmCertificate.crt<cluster ID>_CustomerHsmCertificate.crt: OK

Après avoir produit le certificat HSM signé avec votre autorité de certification racine autosignée, rendez-vous sur. Étape 4 : Initialiser le cluster

Création d'une chaîne d'autorités de certification intermédiaires (ICA)

Les exemples suivants vous expliqueront comment créer une chaîne de certificats de longueur 2, composée d'une autorité de certification (CA) racine et d'une autorité de certification intermédiaire. Vous allez d'abord créer un certificat d'autorité de certification racine auto-signé, puis générer un certificat d'autorité de certification intermédiaire signé par l'autorité de certification racine. Enfin, vous utiliserez l'autorité de certification intermédiaire pour signer le CSR de votre cluster, créant ainsi une chaîne de confiance complète depuis votre certificat HSM jusqu'à l'autorité de certification racine. Cette approche améliore la sécurité en maintenant l'autorité de certification racine hors ligne tout en utilisant l'autorité de certification intermédiaire pour les opérations de day-to-day certification.

Important

Pour initialiser votre cluster avec une chaîne de certificats, celle-ci doit répondre aux exigences suivantes :

La chaîne doit être ordonnée, en commençant par l'autorité de certification intermédiaire qui signe le CSR du cluster. Dans cet ordre, le premier ICA doit avoir un émetteur correspondant au sujet du prochain ICA de la chaîne, et ainsi de suite.

Seule l'autorité de certification racine doit être autosignée, ce qui signifie que son émetteur et son sujet doivent être identiques.

La chaîne ne doit pas comporter plus de 4 certificats (y compris l'autorité de certification racine à la fin), et la taille totale de la chaîne ne doit pas dépasser 16 ko (kilo-octets).

Toutes les autorités de certification (CAs) doivent se conformer aux directives de la RFC 5280

.

Cette section fournit des exemples de création d'une chaîne d'autorité de certification intermédiaire à l'aide de deux approches différentes : OpenSSL pour la génération de certificats locaux et AWS Private Certificate Authority (PCA) pour les services de certificats gérés. Choisissez l'approche la mieux adaptée à votre environnement et à vos exigences en matière de sécurité.

Note

Les exemples suivants sont des cas d'utilisation généraux et sont tous deux simplifiés, en utilisant la configuration la plus élémentaire. Pour les environnements de production, passez en revue les options de configuration supplémentaires et les exigences de sécurité spécifiques à votre cas d'utilisation.

Cette commande crée un fichier nommé <cluster ID>_CustomerHsmCertificate.crt

Vérifiez le certificat signé par rapport à la chaîne de certificats (facultatif) :

$openssl verify -purpose sslserver -CAfile chainCA.crt<cluster ID>_CustomerHsmCertificate.crt<cluster ID>_CustomerHsmCertificate.crt: OK

Après avoir produit le certificat HSM signé avec votre autorité de certification intermédiaire, rendez-vous sur. Étape 4 : Initialiser le cluster

Étape 4 : Initialiser le cluster

Utilisez votre certificat HSM signé et votre certificat de signature pour initialiser votre cluster. Vous pouvez utiliser la AWS CloudHSM console AWS CLI