Les traductions sont fournies par des outils de traduction automatique. En cas de conflit entre le contenu d'une traduction et celui de la version originale en anglais, la version anglaise prévaudra.

Contrôlez la découverte et l'utilisation des AMI dans Amazon EC2 avec Allowed AMIs

Pour contrôler la découverte et l'utilisation d'Amazon Machine Images (AMIs) par les utilisateurs de votre site Compte AWS, vous pouvez utiliser la AMIs fonctionnalité Autorisé. Vous spécifiez les critères qui AMIs doivent être remplis pour être visibles et disponibles dans votre compte. Lorsque les critères sont activés, les utilisateurs qui lancent des instances ne verront et n'auront accès AMIs qu'aux instances conformes aux critères spécifiés. Par exemple, vous pouvez spécifier une liste de fournisseurs d'AMI fiables comme critère, et seuls AMIs ces fournisseurs seront visibles et utilisables.

Avant d'activer les AMIs paramètres autorisés, vous pouvez activer le mode audit pour prévisualiser ce qui AMIs sera visible ou non et disponible pour utilisation. Cela vous permet d'affiner les critères selon vos besoins afin de garantir que seuls les critères prévus AMIs sont visibles et disponibles pour les utilisateurs de votre compte. En outre, utilisez la describe-instance-image-metadatacommande pour rechercher les instances lancées avec AMIs qui ne répondent pas aux critères spécifiés. Ces informations peuvent vous aider à décider de mettre à jour vos configurations de lancement afin de les rendre conformes AMIs (par exemple, en spécifiant une autre AMI dans un modèle de lancement) ou d'ajuster vos critères pour les autoriser AMIs.

Vous spécifiez les AMIs paramètres autorisés au niveau du compte, soit directement dans le compte, soit en utilisant une politique déclarative. Ces paramètres doivent être configurés dans chaque Région AWS où vous souhaitez contrôler l’utilisation de l’AMI. L’utilisation d’une politique déclarative vous permet d’appliquer les paramètres à plusieurs régions simultanément, ainsi qu’à plusieurs comptes simultanément. Lorsqu’une politique déclarative est utilisée, vous ne pouvez pas modifier les paramètres directement dans un compte. Cette rubrique décrit la procédure à suivre pour configurer les paramètres directement à l’intérieur d’un compte. Pour plus d’informations sur l’utilisation des politiques déclaratives, consultez la section Politiques déclaratives dans le Guide de l’utilisateur AWS Organizations .

Note

La AMIs fonctionnalité Autorisée contrôle uniquement la découverte et l'utilisation des informations publiques AMIs ou AMIs partagées avec votre compte. Cela ne limite pas la AMIs propriété de votre compte. Quels que soient les critères que vous définissez, les AMIs données créées par votre compte sont toujours détectables et utilisables par les utilisateurs de votre compte.

Principaux avantages d'Allowed AMIs

-

Conformité et sécurité : les utilisateurs ne peuvent découvrir et utiliser AMIs que ceux qui répondent aux critères spécifiés, ce qui réduit le risque d'utilisation non conforme des AMI.

-

Gestion efficace : en réduisant le nombre d'autorisations AMIs, la gestion des autres devient plus facile et plus efficace.

-

Implémentation centralisée au niveau du compte : configurez les AMIs paramètres autorisés au niveau du compte, soit directement dans le compte, soit par le biais d'une politique déclarative. Il s’agit d’un moyen centralisé et efficace de contrôler l’utilisation des AMI sur l’ensemble du compte.

Table des matières

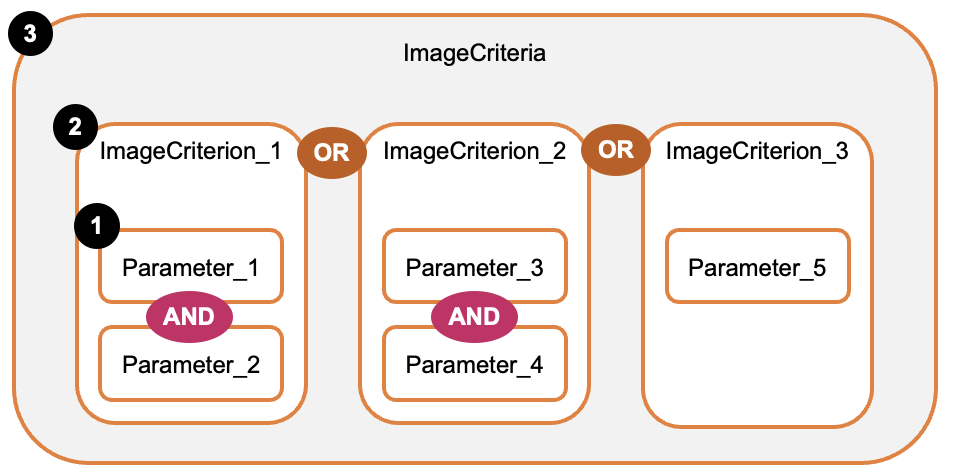

Comment AMIs fonctionne Allowed

Pour contrôler ce qui AMIs peut être découvert et utilisé dans votre compte, vous définissez un ensemble de critères par rapport auxquels évaluer le AMIs. Les critères sont composés d’un ou de plusieurs ImageCriterion, comme le montre le diagramme suivant. Une explication suit le schéma.

La configuration comporte trois niveaux :

-

1 : valeurs des paramètres

-

Paramètres à valeurs multiples :

-

ImageProviders -

ImageNames -

MarketplaceProductCodesUn AMI peut correspondre à n’importe quelle valeur autorisée dans un paramètre.

Exemple :

ImageProviders=amazonOU compte111122223333OU compte444455556666(La logique d’évaluation des valeurs des paramètres n’est pas indiquée dans le diagramme.)

-

-

Paramètres à valeur unique :

-

CreationDateCondition -

DeprecationTimeCondition

-

-

-

2 :

ImageCriterion-

Regroupe plusieurs paramètres avec la logique AND.

-

Une AMI doit correspondre à tous les paramètres compris dans un

ImageCriterionpour être autorisée. -

Exemple :

ImageProviders=amazonETCreationDateCondition= 300 jours ou moins

-

-

3 :

ImageCriteria-

Regroupe plusieurs

ImageCriterionavec une logique OU. -

Une AMI peut correspondre à n’importe quel

ImageCriterionpour être autorisée. -

Forme la configuration complète par rapport à laquelle AMIs sont évaluées.

-

Rubriques

AMIs Paramètres autorisés

Les paramètres suivants peuvent être configurés pour créer un ImageCriterion :

ImageProviders-

Les fournisseurs d'AMI AMIs autorisés.

Les valeurs valides sont des alias définis par et AWS Compte AWS IDs, comme suit :

-

amazon— Un alias identifiant AMIs créé par Amazon ou des fournisseurs vérifiés -

aws-marketplace— Un alias qui identifie les fournisseurs vérifiés AMIs créés dans le AWS Marketplace -

aws-backup-vault— Un alias qui identifie les sauvegardes AMIs résidant dans des comptes AWS Backup Vault logiquement séparés. Si vous utilisez la fonction AWS Backup logically airgap vault, assurez-vous que cet alias est inclus en tant que fournisseur d'AMI. -

Compte AWS IDs — Un ou plusieurs chiffres à 12 chiffres Compte AWS IDs

-

none— Indique que seuls les comptes AMIs créés par votre compte peuvent être découverts et utilisés. Le public ou le partage ne AMIs peuvent pas être découverts et utilisés. Lorsqu’il est précisé, aucun autre critère ne peut être spécifié.

-

ImageNames-

Les noms des personnes autorisées AMIs, en utilisant des correspondances exactes ou des caractères génériques (

?ou*). MarketplaceProductCodes-

Les codes de AWS Marketplace produit sont autorisés AMIs.

CreationDateCondition-

L'âge maximum autorisé AMIs.

DeprecationTimeCondition-

Période maximale depuis la dépréciation de Allowed. AMIs

Pour connaître les valeurs et les contraintes valides pour chaque critère, consultez ImageCriterionRequestle manuel Amazon EC2 API Reference.

AMIs Configuration autorisée

La configuration de base d'Allowed AMIs est la ImageCriteria configuration qui définit les critères d'autorisation AMIs. La structure JSON suivante montre les paramètres qui peuvent être spécifiés :

{ "State": "enabled" | "disabled" | "audit-mode", "ImageCriteria" : [ { "ImageProviders": ["string",...], "MarketplaceProductCodes": ["string",...], "ImageNames":["string",...], "CreationDateCondition" : { "MaximumDaysSinceCreated": integer }, "DeprecationTimeCondition" : { "MaximumDaysSinceDeprecated": integer } }, ... }

ImageCriteria exemple

L’exemple ImageCriteria suivant en configure quatre ImageCriterion. Une AMI est autorisée si elle correspond à l’un de ces ImageCriterion. Pour plus d’informations sur la manière dont les critères sont évalués, consultez la section Comment les critères sont évalués.

{ "ImageCriteria": [ // ImageCriterion 1: Allow AWS Marketplace AMIs with product code "abcdefg1234567890" { "MarketplaceProductCodes": [ "abcdefg1234567890" ] }, // ImageCriterion 2: Allow AMIs from providers whose accounts are // "123456789012" OR "123456789013" AND AMI age is less than 300 days { "ImageProviders": [ "123456789012", "123456789013" ], "CreationDateCondition": { "MaximumDaysSinceCreated":300} }, // ImageCriterion 3: Allow AMIs from provider whose account is "123456789014" // AND with names following the pattern "golden-ami-*" { "ImageProviders": [ "123456789014" ], "ImageNames": [ "golden-ami-*" ] }, // ImageCriterion 4: Allow AMIs from Amazon or verified providers // AND which aren't deprecated { "ImageProviders": [ "amazon" ], "DeprecationTimeCondition": { "MaximumDaysSinceDeprecated":0} } ] }

Comment les critères sont évalués

Le tableau suivant explique les règles d’évaluation qui déterminent si une AMI est autorisée, en montrant comment l’opérateur AND ou OR est appliqué à chaque niveau :

| Mode d’évaluation | Opérateur | Exigence à remplir pour que l’AMI soit autorisée |

|---|---|---|

Valeurs des paramètres pour ImageProviders, ImageNames et MarketplaceProductCodes |

OR |

L’AMI doit correspondre à au moins une valeur dans chaque liste de paramètres |

ImageCriterion |

AND |

L’AMI doit correspondre à tous les paramètres de chaque ImageCriterion |

ImageCriteria |

OR |

L’AMI doit correspondre à l’un des ImageCriterion |

En utilisant les règles d’évaluation précédentes, voyons comment les appliquer à l’ImageCriteria exemple :

-

ImageCriterion1 : Permet d' AMIs avoir le code AWS Marketplace du produitabcdefg1234567890OR -

ImageCriterion2 : AMIs Autorise répondant à ces deux critères :-

Appartenant au compte

123456789012OR123456789013-

AND

-

-

Créée au cours des 300 derniers jours

OR -

-

ImageCriterion3 : AMIs Autorise répondant à ces deux critères :-

Détenue par le compte

123456789014-

AND

-

-

Nommée d’après le modèle

golden-ami-*

OR -

-

ImageCriterion4 : AMIs Autorise répondant à ces deux critères :-

Publiée par Amazon ou des fournisseurs vérifiés (spécifiés par l’alias

amazon)-

AND

-

-

Non obsolète (nombre maximum de jours depuis la date d’obsolescence)

0

-

Restrictions

L’ImageCriteria peut inclure jusqu’à :

-

10

ImageCriterion

Chaque ImageCriterion peut inclure jusqu’à :

-

200 valeurs pour

ImageProviders -

50 valeurs pour

ImageNames -

50 valeurs pour

MarketplaceProductCodes

Exemple de limites

En utilisant l’exemple de ImageCriteria exemple qui précède :

-

Il existe 4

ImageCriterion. Il est possible d’en ajouter jusqu’à 6 de plus pour atteindre la limite de 10. -

Dans le premier

ImageCriterion, il y a 1 valeur pourMarketplaceProductCodes. Il est possible d’en ajouter jusqu’à 49 de plus à ceImageCriterionpour atteindre la limite de 50. -

Dans le second

ImageCriterion, il y a 2 valeurs pourImageProviders. Il est possible d’en ajouter jusqu’à 198 de plus à ceImageCriterionpour atteindre la limite de 200. -

Dans le troisième

ImageCriterion, il y a 1 valeur pourImageNames. Il est possible d’en ajouter jusqu’à 49 de plus à ceImageCriterionpour atteindre la limite de 50.

AMIs Opérations autorisées

La AMIs fonctionnalité Autorisé possède trois états opérationnels pour gérer les critères d'image : activé, désactivé et mode audit. Ces modes vous permettent d’activer ou de désactiver les critères d’image, ou de les réviser si nécessaire.

Activé

Lorsque l'option AMIs Autorisé est activée :

-

Les

ImageCriteriasont appliqués. -

Seules les AMI autorisées sont détectables dans la console EC2 et utilisent ainsi des images (par APIs exemple, qui décrivent, copient, stockent ou exécutent d'autres actions utilisant des images).

-

Les instances ne peuvent être lancées qu'à l'aide de la commande allowed AMIs.

Désactivé

Lorsque l'option AMIs Autorisé est désactivée :

-

Les

ImageCriteriane sont pas appliqués. -

Aucune restriction n’est imposée à la découverte ou à l’utilisation de l’AMI.

Mode d’audit

En mode d’audit :

-

Les

ImageCriteriasont appliqués, mais aucune restriction n’est imposée à la découverte ou à l’utilisation de l’AMI. -

Dans la console EC2, pour chaque AMI, le champ Image autorisée affiche Oui ou Non pour indiquer si l'AMI sera détectable et disponible pour les utilisateurs du compte lorsque Autorisé AMIs est activé.

-

Dans la ligne de commande, la réponse

"ImageAllowed": falseà l'describe-imageopération inclut"ImageAllowed": trueou indique si l'AMI sera détectable et disponible pour les utilisateurs du compte lorsque Autorisé AMIs est activé. -

Dans la console EC2, le catalogue AMI affiche Non autorisé à AMIs côté de la mention Non détectable ou inaccessible aux utilisateurs du compte lorsque Autorisé AMIs est activé.

Meilleures pratiques pour la mise en œuvre d'Allowed AMIs

Lors de la mise en œuvre d'Allowed AMIs, tenez compte de ces meilleures pratiques pour garantir une transition en douceur et minimiser les perturbations potentielles de votre AWS environnement.

-

Activer le mode Audit

Commencez par activer Autorisé AMIs en mode audit. Cet état vous permet de voir lesquels AMIs seraient affectés par vos critères sans réellement restreindre l'accès, offrant ainsi une période d'évaluation sans risque.

-

Définir les AMIs critères autorisés

Déterminez avec soin les fournisseurs d’AMI qui respectent les politiques de sécurité, les exigences en matière de conformité et les besoins opérationnels de votre organisation.

Note

Lorsque vous utilisez des services AWS gérés, tels qu'Amazon ECS, Amazon EKS ou AWS Lambda Managed Instances, nous vous recommandons de spécifier l'

amazonalias à autoriser AMIs créé par. AWS Ces services dépendent des instances publiées par Amazon AMIs pour lancer des instances.Soyez prudent lorsque vous définissez des

CreationDateConditionrestrictions pour n'importe lequel AMIs. La définition de conditions de date trop restrictives (par exemple, si elles AMIs doivent dater de moins de 5 jours) peut entraîner l'échec du lancement des instances si celles-ci AMIs, qu'elles proviennent de fournisseurs AWS ou d'autres fournisseurs, ne sont pas mises à jour dans les délais que vous avez spécifiés.Nous vous recommandons d’associer

ImageNamesàImageProviderspour un meilleur contrôle et une meilleure spécificité. L’utilisation desImageNamesseuls peut compromettre l’identification unique d’une AMI. -

Vérifier l’impact sur les processus opérationnels prévus

Vous pouvez utiliser la console ou la CLI pour identifier les instances lancées avec AMIs qui ne répondent pas aux critères spécifiés. Ces informations peuvent vous aider à décider de mettre à jour vos configurations de lancement afin de les rendre conformes AMIs (par exemple, en spécifiant une autre AMI dans un modèle de lancement) ou d'ajuster vos critères pour les autoriser AMIs.

Console : utilisez la AWS Config règle ec2- instance-launched-with-allowed -ami pour vérifier si des instances en cours d'exécution ou arrêtées ont été lancées avec des instances AMIs répondant à vos critères autorisés AMIs. La règle est NON_COMPLIANT si une AMI ne répond pas aux AMIs critères autorisés, et COMPLIANT si c'est le cas. La règle ne fonctionne que lorsque le AMIs paramètre Autorisé est défini sur Activé ou en mode audit.

CLI : exécutez la describe-instance-image-metadatacommande et filtrez la réponse pour identifier les instances lancées avec AMIs qui ne répondent pas aux critères spécifiés.

Pour des instructions sur l’utilisation de la CLI, consultez la section Rechercher les instances lancées depuis AMIs qui ne sont pas autorisées.

-

Activer Autorisé AMIs

Une fois que vous avez confirmé que les critères n'affecteront pas les processus métier attendus, activez Autorisé AMIs.

-

Surveiller les lancements d’instances

Continuez à surveiller les lancements d' AMIs instances depuis vos applications et les services AWS gérés que vous utilisez, tels qu'Amazon EMR, Amazon ECR, Amazon EKS et. AWS Elastic Beanstalk Vérifiez l'absence de problèmes inattendus et apportez les modifications nécessaires aux AMIs critères autorisés.

-

Nouveau pilote AMIs

Pour tester des tiers AMIs qui ne respectent pas vos AMIs paramètres autorisés actuels, nous vous AWS recommandons les approches suivantes :

-

Utilisez un compte distinct Compte AWS : créez un compte sans accès aux ressources critiques de votre entreprise. Assurez-vous que le AMIs paramètre Autorisé n'est pas activé dans ce compte, ou que les personnes que AMIs vous souhaitez tester sont explicitement autorisées, afin de pouvoir les tester.

-

Testez dans une autre région Région AWS : utilisez une région dans laquelle les tiers AMIs sont disponibles, mais dans laquelle vous n'avez pas encore activé les AMIs paramètres autorisés.

Ces approches permettent de garantir la sécurité des ressources critiques de votre entreprise pendant que vous en testez de nouvelles. AMIs

-

Autorisations IAM requises

Pour utiliser la AMIs fonctionnalité Autorisé, vous devez disposer des autorisations IAM suivantes :

-

GetAllowedImagesSettings -

EnableAllowedImagesSettings -

DisableAllowedImagesSettings -

ReplaceImageCriteriaInAllowedImagesSettings