Presentamos una nueva experiencia de consola para AWS WAF

Ahora puede usar la experiencia actualizada para acceder a las AWS WAF funciones desde cualquier parte de la consola. Para obtener más información, consulte Trabajar con la consola.

Las traducciones son generadas a través de traducción automática. En caso de conflicto entre la traducción y la version original de inglés, prevalecerá la version en inglés.

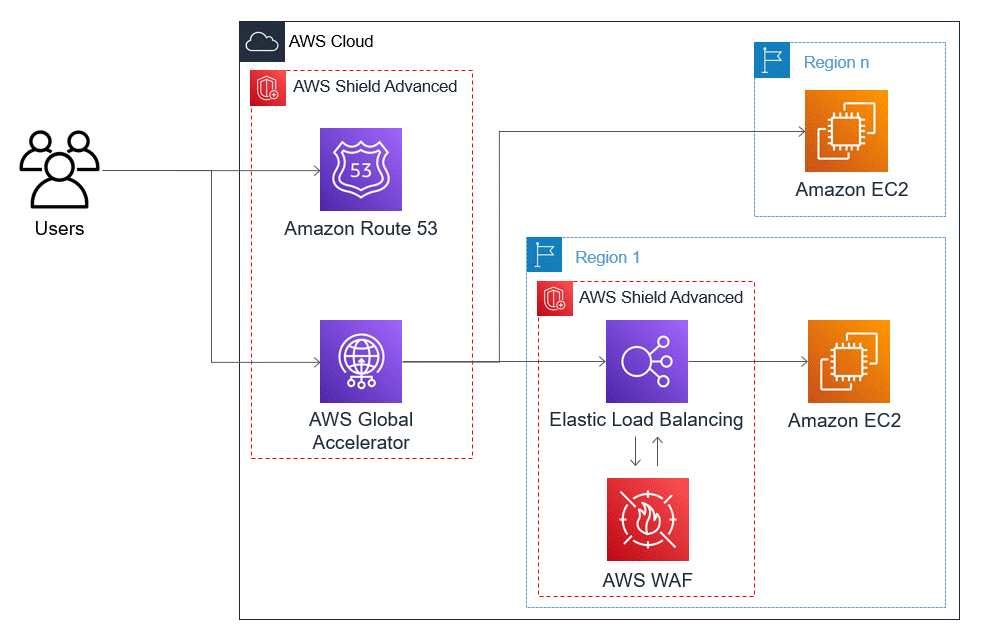

Ejemplo de arquitectura de resiliencia Shield Advanced DDo S para aplicaciones TCP y UDP

Este ejemplo muestra una arquitectura resiliente en DDo S para aplicaciones TCP y UDP en una AWS región que utiliza instancias de Amazon Elastic Compute Cloud (Amazon EC2) o direcciones IP elásticas (EIP).

Puede seguir este ejemplo general para mejorar la resiliencia de DDo S en los siguientes tipos de aplicaciones:

Aplicaciones TCP o UDP. Por ejemplo, las aplicaciones utilizadas para juegos, IoT y voz sobre IP.

Aplicaciones web que requieren direcciones IP estáticas o que utilizan protocolos que Amazon CloudFront no admite. Por ejemplo, es posible que tu aplicación requiera direcciones IP que los usuarios puedan añadir a sus listas de firewalls permitidas y que ningún otro AWS cliente utilice.

Puede mejorar la resiliencia de DDo S para estos tipos de aplicaciones introduciendo Amazon Route 53 y AWS Global Accelerator. Estos servicios pueden dirigir a los usuarios a su aplicación y pueden proporcionar a su aplicación direcciones IP estáticas que se enrutan con el método anycast a través de la red perimetral global de AWS . Los aceleradores estándar de Global Accelerator pueden mejorar la latencia de los usuarios hasta en un 60 %. Si tiene una aplicación web, puede detectar y mitigar las inundaciones de solicitudes de la capa de aplicaciones web ejecutando la aplicación en un Application Load Balancer y, a continuación, protegiendo el Application Load Balancer con AWS WAF una ACL web.

Una vez que haya creado la aplicación, proteja las zonas alojadas de Route 53, los aceleradores estándar de Global Accelerator y cualquier equilibrador de carga de aplicaciones con Shield Avanzado. Al proteger los balanceadores de carga de aplicaciones, puede asociarlos a la AWS WAF web ACLs y crear reglas basadas en la velocidad para ellos. Puede configurar la interacción proactiva con el SRT tanto para sus aceleradores estándar de Global Accelerator como para sus equilibradores de carga de aplicaciones asociando comprobaciones de estado de Route 53 nuevas o existentes. Para obtener más información sobre las opciones, consulte Protecciones de recursos en AWS Shield Advanced.

El siguiente diagrama de referencia muestra un ejemplo DDo de arquitectura flexible para aplicaciones TCP y UDP.

Los beneficios que este enfoque proporciona a su aplicación incluyen los siguientes:

-

Protección contra los ataques a la capa de infraestructura más grande conocida (capa 3 y capa 4) DDo. Si el volumen de un ataque provoca congestión en las fases anteriores AWS, la falla se aislará más cerca de su origen y tendrá un efecto mínimo en los usuarios legítimos.

-

Protección contra los ataques a la capa de aplicaciones del DNS, ya que Route 53 es responsable de ofrecer respuestas de DNS fiables.

-

Si tiene una aplicación web, este enfoque proporciona protección contra las inundaciones de solicitudes en la capa de aplicaciones web. La regla basada en la velocidad que configuras en tu ACL AWS WAF web bloquea la fuente IPs mientras envía más solicitudes de las que permite la regla.

-

Interacción proactiva con el equipo de respuesta de Shield (SRT), si decide habilitar esta opción para los recursos elegibles. Cuando Shield Avanzado detecta un evento que afecta al estado de su aplicación, el SRT responde e interactúa de forma proactiva con sus equipos de seguridad u operaciones utilizando la información de contacto que proporcione.