Las traducciones son generadas a través de traducción automática. En caso de conflicto entre la traducción y la version original de inglés, prevalecerá la version en inglés.

Optimización: automatización e iteración de las operaciones de seguridad de nube

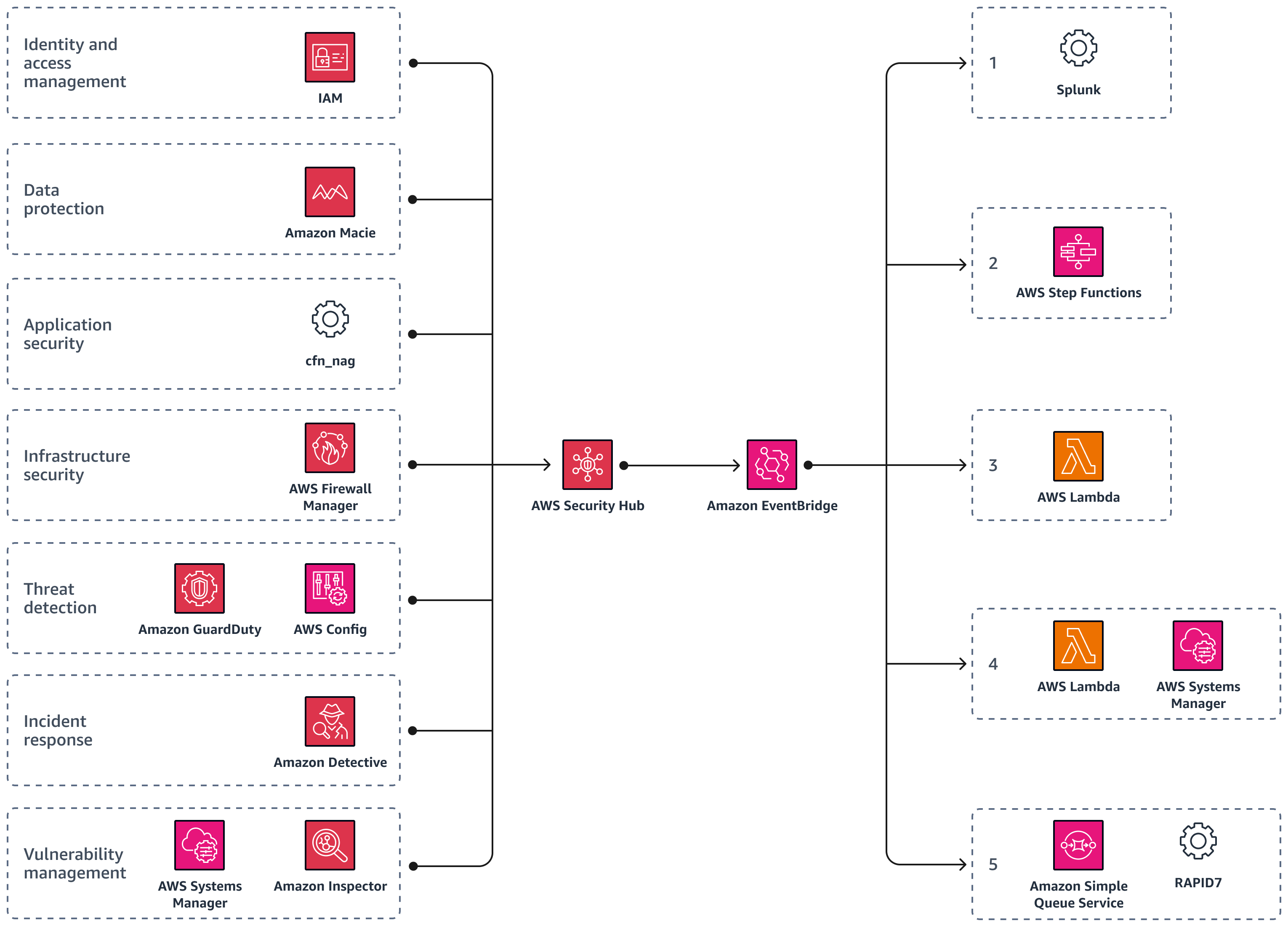

En la fase de optimización, automatizará las operaciones de seguridad. Al igual que las etapas de caminar y caminar, puedes utilizarlas AWS Security Hub CSPM durante la etapa de ejecución para lograr la automatización y la iteración. La siguiente imagen muestra cómo Security Hub CSPM puede activar una EventBridge regla de Amazon personalizada que defina las acciones automáticas que se deben tomar en función de hallazgos e información específicos. Para obtener más información, consulte Automatizaciones en la documentación de CSPM de Security Hub.

Al utilizar Security Hub CSPM como centro de automatización central, también puede reenviar actividades a. Splunk

A continuación se muestra un ejemplo de acciones automatizadas repetidas, como se muestra en la imagen anterior:

-

Utilice Splunk para detectar actividades cuestionables.

-

Utilice Step Functions para recopilar registros, revocar el acceso, poner en cuarentena y tomar instantáneas forenses.

-

Utilice una EventBridge regla para iniciar una función Lambda que ponga en cuarentena, tome instantáneas forenses y sustituya los servidores comprometidos por una imagen dorada.

-

Inicie una función de Lambda que utilice Systems Manager para corregir y aplicar parches en el resto del entorno.

-

Inicie un mensaje de Amazon SQS que utilice el escáner Rapid7

para escanear y validar si el AWS recurso es seguro.

Para obtener más información, consulte Cómo automatizar la respuesta a incidentes en las instancias Nube de AWS de EC2