Las traducciones son generadas a través de traducción automática. En caso de conflicto entre la traducción y la version original de inglés, prevalecerá la version en inglés.

Implemente la autenticación SAML 2.0 para Amazon WorkSpaces mediante Auth0 y AWS Managed Microsoft AD

Siva Vinnakota y Shantanu Padhye, Amazon Web Services

Resumen

Este patrón explora cómo puede integrar Auth0 AWS Directory Service for Microsoft Active Directory para crear una solución de autenticación SAML 2.0 sólida para su entorno de Amazon WorkSpaces . En él se explica cómo establecer una federación entre ellos Servicios de AWS para habilitar funciones avanzadas, como la autenticación multifactor (MFA) y los flujos de inicio de sesión personalizados, a la vez que se preserva el acceso ininterrumpido al escritorio. AWS Managed Microsoft AD Ya sea que administre solo unos pocos usuarios o miles, esta integración ayuda a proporcionar flexibilidad y seguridad a su organización. Este patrón proporciona los pasos del proceso de configuración para que pueda implementar esta solución en su propio entorno.

Requisitos previos y limitaciones

Requisitos previos

Un activo Cuenta de AWS

AWS Managed Microsoft AD

Un escritorio aprovisionado en Amazon WorkSpaces Personal que esté asociado a AWS Managed Microsoft AD

Una instancia de Amazon Elastic Compute Cloud (Amazon EC2)

Una cuenta de Auth0

Limitaciones

Algunas Servicios de AWS no están disponibles en todas Regiones de AWS. Para conocer la disponibilidad de las regiones, consulte Servicios de AWS by Region

Arquitectura

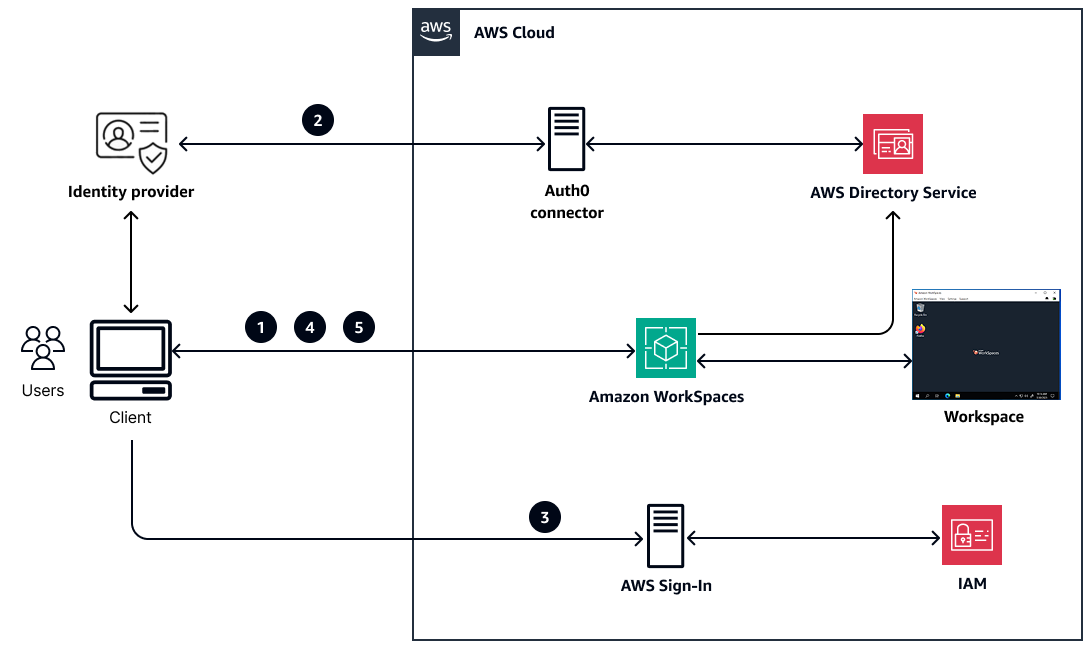

El proceso de autenticación con SAML 2.0 para una aplicación WorkSpaces cliente consta de cinco pasos que se ilustran en el siguiente diagrama. Estos pasos representan un flujo de trabajo típico para iniciar sesión. Puede usar este enfoque distribuido de autenticación después de seguir las instrucciones de este patrón para ayudar a proporcionar un método estructurado y seguro para el acceso de los usuarios.

Flujo de trabajo:

Registro. El usuario inicia la aplicación cliente WorkSpaces e introduce el código de WorkSpaces registro para su directorio compatible con SAML WorkSpaces . WorkSpaces devuelve la URL del proveedor de identidad (IdP) de Auth0 a la aplicación cliente.

Inicio de sesión.El WorkSpaces cliente redirige al navegador web del usuario mediante la URL Auth0. El usuario se autentica con su nombre de usuario y contraseña. Auth0 devuelve una aserción de SAML al navegador del cliente. La aserción de SAML es un token cifrado que afirma la identidad del usuario.

Autenticar. El navegador del cliente publica la afirmación SAML en el AWS Sign-In punto final para validarla. AWS Sign-In permite a la persona que llama asumir una función AWS Identity and Access Management (IAM). Esto devuelve un token que contiene credenciales temporales para el rol de IAM.

WorkSpaces iniciar sesión. El WorkSpaces cliente presenta el token al punto final del WorkSpaces servicio. WorkSpaces intercambia el token por un token de sesión y devuelve el token de sesión al WorkSpaces cliente con una URL de inicio de sesión. Cuando el WorkSpaces cliente carga la página de inicio de sesión, el valor del nombre de usuario se rellena con el

NameIdvalor introducido en la respuesta de SAML.Streaming. El usuario introduce su contraseña y se autentica en el WorkSpaces directorio. Tras la autenticación, WorkSpaces devuelve un token al cliente. El cliente redirige de nuevo al WorkSpaces servicio y presenta el token. Esto gestiona una sesión de streaming entre el WorkSpaces cliente y el WorkSpace.

nota

Para configurar una experiencia de inicio de sesión único sin necesidad de solicitar una contraseña, consulta la sección sobre autenticación basada en certificados y WorkSpaces datos personales en la documentación. WorkSpaces

Tools (Herramientas)

Servicios de AWS

Amazon WorkSpaces es un servicio de infraestructura de escritorios virtuales (VDI) totalmente gestionado que proporciona a los usuarios escritorios basados en la nube sin tener que adquirir e implementar hardware ni instalar software complejo.

AWS Directory Service for Microsoft Active Directorypermite que sus cargas de trabajo y AWS recursos compatibles con directorios utilicen Microsoft Active Directory en. Nube de AWS

Otras herramientas

Auth0

es una plataforma de autenticación y autorización que lo ayuda a administrar el acceso a sus aplicaciones.

Epics

| Tarea | Descripción | Habilidades requeridas |

|---|---|---|

Instale el conector LDAP de Active Directory en Auth0 con. AWS Managed Microsoft AD |

| Administrador de la nube, arquitecto de la nube |

Crear una aplicación en Auth0 para generar el archivo de manifiesto de metadatos de SAML. |

| Administrador de la nube, arquitecto de la nube |

| Tarea | Descripción | Habilidades requeridas |

|---|---|---|

Crear un IdP de SAML 2.0 en IAM. | Para configurar SAML 2.0 como IdP, siga los pasos que se describen en Crear un proveedor de identidades de SAML en IAM en la documentación de IAM. | Administrador de la nube |

Crear un rol de IAM y una política para la federación de SAML 2.0. |

| Administrador de la nube |

| Tarea | Descripción | Habilidades requeridas |

|---|---|---|

Configurar Auth0 y las aserciones de SAML. | Puede usar las acciones de Auth0 para configurar las aserciones en las respuestas de SAML 2.0. Una aserción de SAML es un token cifrado que afirma la identidad del usuario.

Esto completa la configuración de la autenticación SAML 2.0 para escritorios WorkSpaces personales. En la sección Arquitectura se ilustra el proceso de autenticación tras la configuración. | Administrador de la nube |

Resolución de problemas

| Problema | Solución |

|---|---|

Problemas de autenticación con SAML 2.0 en WorkSpaces

| Si tienes algún problema al implementar la autenticación SAML 2.0 para WorkSpaces Personal, sigue los pasos y enlaces que se describen en el artículo de AWS Re:post Para obtener información adicional sobre cómo investigar los errores de SAML 2.0 al acceder, consulta: WorkSpaces |

Recursos relacionados

Configuración de SAML 2.0 para WorkSpaces uso personal (documentación) WorkSpaces