Las traducciones son generadas a través de traducción automática. En caso de conflicto entre la traducción y la version original de inglés, prevalecerá la version en inglés.

Arquitectura de red SALZ

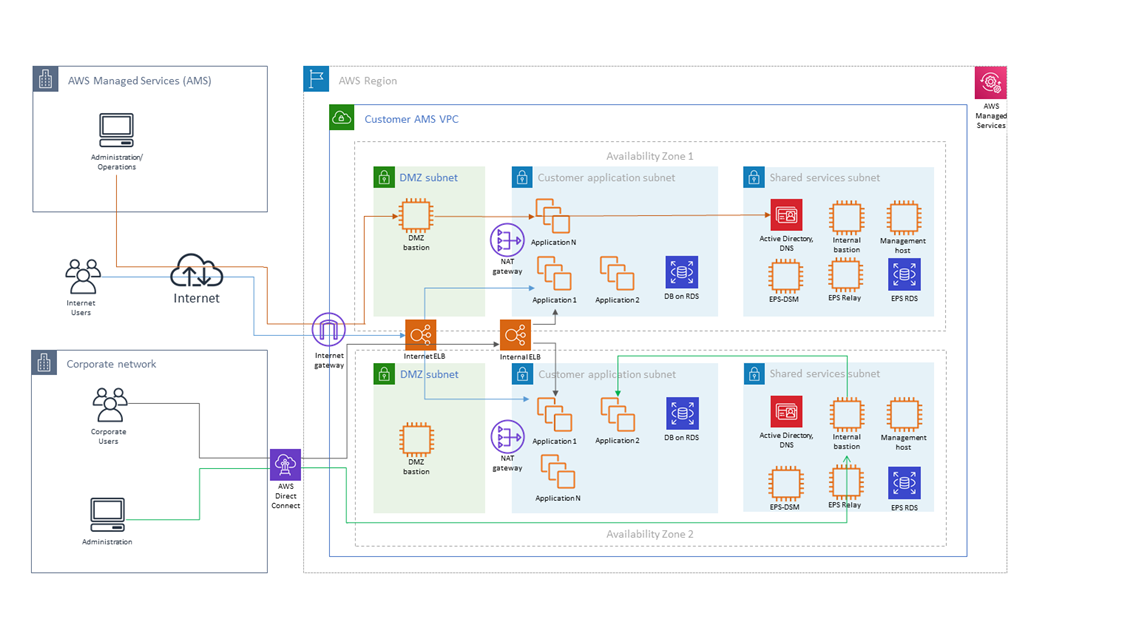

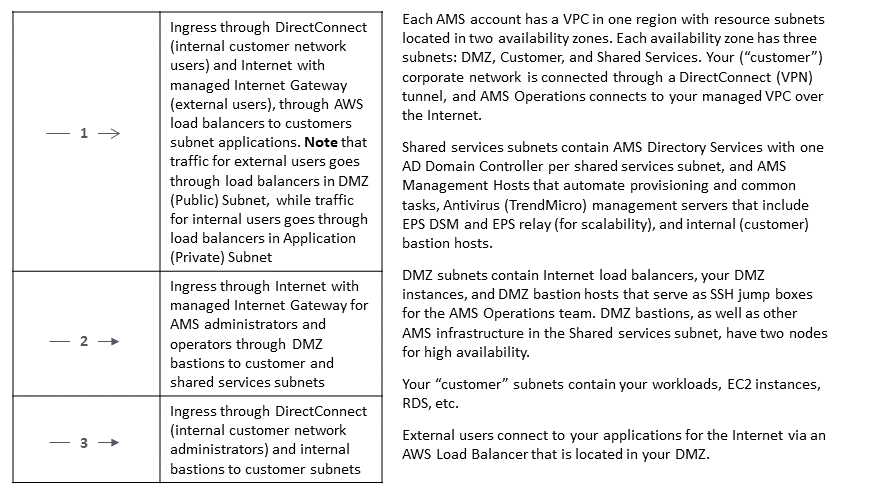

El siguiente diagrama muestra el diseño de la red de VPC de la zona de aterrizaje (SALZ) de cuenta única de AWS Managed Services (AMS) y es un ejemplo de la configuración de alta disponibilidad.

AMS configura automáticamente todos los aspectos de la red en función de nuestras plantillas estándar y de las opciones que haya seleccionado durante la incorporación. Se aplica un diseño de red de AWS estándar a su cuenta de AWS y se crea una nube privada virtual (VPC) para usted que se conecta a AMS mediante VPN o Direct Connect. Obtenga más información sobre Direct Connect en AWS Direct Connect. VPCsLos estándares incluyen la DMZ, los servicios compartidos y una subred de aplicaciones. Durante el proceso de incorporación, es VPCs posible que se soliciten y creen más en función de sus necesidades (por ejemplo, divisiones de clientes o socios). Tras la incorporación, recibirá un diagrama de red, un documento de entorno en el que se explica cómo se ha configurado la red.

Para obtener más información sobre los límites y las restricciones de servicio predeterminados para todos los servicios activos, consulte la documentación sobre los límites de servicio de AWS.

El diseño de nuestra red se basa en el «Principio de Privilegio Mínimo» de Amazon. Para lograrlo, enrutamos todo el tráfico, entrante y saliente, a través de pasarelas, excepto el tráfico que proviene de una red confiable. La única red de confianza es la que se configura entre el entorno local y la VPC mediante el uso de una and/or VPN y AWS Direct Connect (DX). El acceso se concede mediante el uso de instancias bastión, lo que impide el acceso directo a cualquier recurso de producción. Todas sus aplicaciones y recursos residen en subredes privadas a las que se puede acceder mediante balanceadores de carga públicos. El tráfico de salida público fluye a través de nuestros proxies de reenvío al Internet Gateway y luego a Internet. Como alternativa, el tráfico puede fluir a través de su VPN o Direct Connect a su entorno local.