Las traducciones son generadas a través de traducción automática. En caso de conflicto entre la traducción y la version original de inglés, prevalecerá la version en inglés.

Opciones de AMS Bastion durante las migraciones o la incorporación de aplicaciones

Con el fin de proporcionarle la mejor experiencia durante los esfuerzos de migración, estas son las posibles opciones que AMS podría aprovechar actualmente:

Opción 1: Evita los bastiones únicamente para realizar tareas de migración (debes aprobarla por motivos de seguridad y como medida temporal).

Nota: Se seguirán utilizando las funciones de auditoría para garantizar que AMS pueda ver todas las solicitudes.

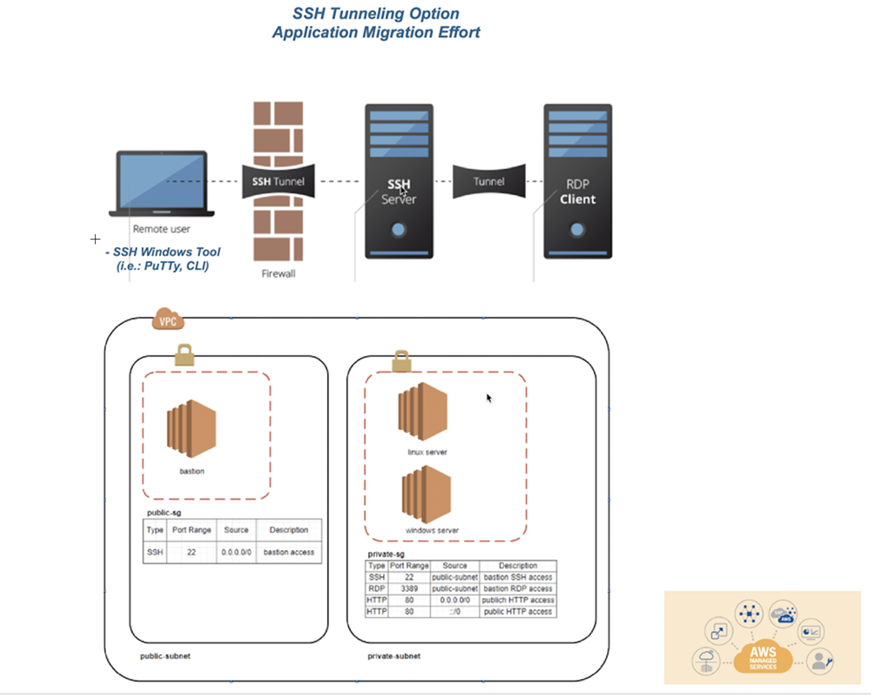

Opción 2: crear túneles SSH con la herramienta que prefiera; por ejemplo, PuTTy, como se muestra en la ilustración.

Los componentes del entorno descritos ya deberían estar implementados para esta opción.

AMS proporcionaría notas e instrucciones adicionales.

Pasos de tunelización SSH con Pu: TTy

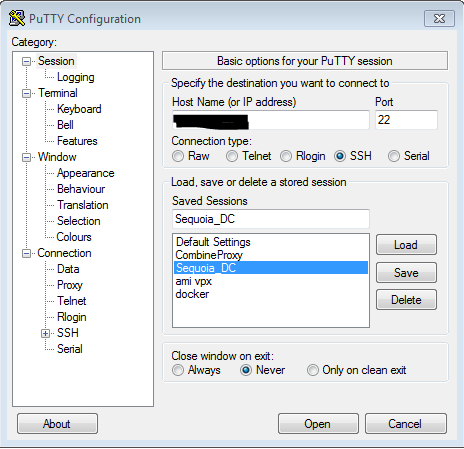

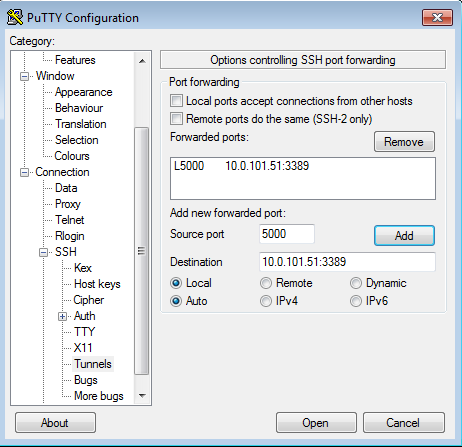

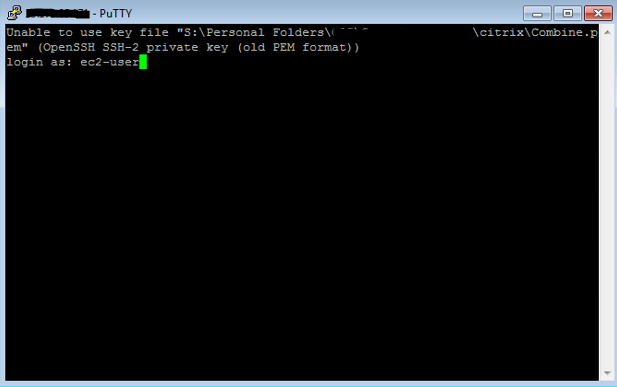

En PuTTY, crearía una sesión SSH con la IP pública del host del bastión, proporcionaría la clave PEM en la sección AUTH y, a continuación, crearía un túnel. El puerto de origen del túnel debería ser un puerto local no utilizado (por ejemplo, 5000) y la IP sería la IP del host de destino (la caja de Windows a la que intenta acceder) con el puerto RDP adjunto (3389). Asegúrese de guardar la configuración, ya que no querrá tener que hacerlo cada vez que inicie sesión en la casilla. Conéctese al host del bastión e inicie sesión. A continuación, inicie una sesión RDP para localhost:5000 (o el puerto que elija).

Establezca el nombre de host o la IP pública del host bastión

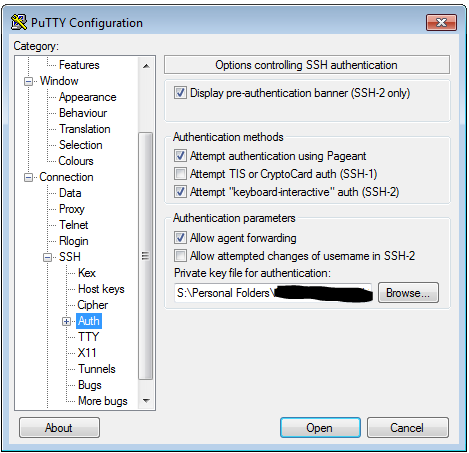

En SSH ->Auth, configure el archivo de clave privada en formato.ppk

En SSH ->Tunnels, agrega el nuevo puerto reenviado. El puerto de origen debe ser el puerto arbitrario no utilizado y el de destino debe ser la IP del servidor de destino situado detrás del host bastión, con el puerto RDP adjunto.

Conéctate al host del bastión mediante PuTTY e inicia sesión.

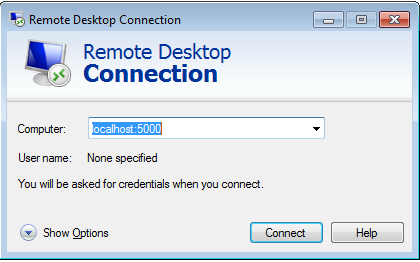

Inicie una sesión RDP en localhost:5000 para llegar al servidor de destino.