Las traducciones son generadas a través de traducción automática. En caso de conflicto entre la traducción y la version original de inglés, prevalecerá la version en inglés.

Asocie una ACL AWS WAF web a un grupo de usuarios

AWS WAF es un firewall de aplicaciones web. Con una lista de control de acceso AWS WAF web (ACL web), puede proteger su grupo de usuarios de solicitudes no deseadas a su interfaz de usuario alojada clásica, inicio de sesión gestionado y puntos de enlace del servicio de API de Amazon Cognito. Una ACL web le proporciona un control detallado sobre todas las solicitudes web HTTPS a las que responde el grupo de usuarios. Para obtener más información sobre la AWS WAF web ACLs, consulte Administración y uso de una lista de control de acceso a la web (ACL web) en la Guía para AWS WAF desarrolladores.

Cuando tiene una ACL AWS WAF web asociada a un grupo de usuarios, Amazon Cognito reenvía los encabezados no confidenciales seleccionados y el contenido de las solicitudes de sus usuarios a. AWS WAF AWS WAF inspecciona el contenido de la solicitud, la compara con las reglas que especificó en su ACL web y devuelve una respuesta a Amazon Cognito.

Lo que debe saber sobre la AWS WAF web ACLs y Amazon Cognito

-

No puede configurar las reglas de ACL web para que coincidan con la información de identificación personal (PII) de las solicitudes de grupos de usuarios, por ejemplo, nombres de usuario, contraseñas, números de teléfono o direcciones de correo electrónico. Estos datos no estarán disponibles para AWS WAF. En lugar de esto, configure las reglas de ACL web para que coincidan con los datos de sesión de los encabezados, la ruta y el cuerpo, como las direcciones IP, los agentes del navegador y las operaciones de API solicitadas.

-

Las condiciones de las reglas de ACL web solo pueden devolver respuestas de bloqueo personalizadas a la primera solicitud de los usuarios a una página de inicio de sesión administrado interactiva por el usuario. Cuando las conexiones subsiguientes coinciden con una condición de respuesta de bloqueo personalizada, devuelven el código de estado personalizado, el encabezado y las respuestas de redireccionamiento, pero muestran un mensaje de bloqueo predeterminado.

-

Las solicitudes bloqueadas por AWS WAF no se incluyen en la cuota de solicitudes de ningún tipo de solicitud. Se llama al AWS WAF controlador antes que a los controladores de regulación a nivel de API.

-

Al crear una ACL web, pasa una pequeña cantidad de tiempo antes de que la ACL web se haya propagado por completo y esté disponible para Amazon Cognito. El tiempo de propagación puede oscilar entre unos segundos y varios minutos. AWS WAF devuelve a

WAFUnavailableEntityExceptioncuando intenta asociar una ACL web antes de que se haya propagado por completo. -

Puede asociar una ACL web con cada grupo de usuarios.

-

Es posible que la solicitud dé lugar a una carga útil superior a los límites de lo que AWS WAF puede inspeccionar. Consulte Gestión de componentes de solicitudes de gran tamaño en la Guía para AWS WAF desarrolladores para obtener información sobre cómo configurar el modo en que AWS WAF gestiona las solicitudes de gran tamaño de Amazon Cognito.

-

No puede asociar una ACL web que utilice la prevención de apropiación de cuentas (ATP) de AWS WAF Fraud Control con un grupo de usuarios de Amazon Cognito. La característica ATP se encuentra en el grupo de reglas administradas

AWS-AWSManagedRulesATPRuleSet. Antes de asociar una ACL web con un grupo de usuarios, asegúrese de que no utilice este grupo de reglas administradas. -

Si tiene una ACL AWS WAF web asociada a un grupo de usuarios y una regla de su ACL web presenta un CAPTCHA, esto puede provocar un error irrecuperable al iniciar sesión gestionada en el registro de TP. Para crear una regla que tenga una acción CAPTCHA y no afecte al TOTP del inicio de sesión administrado, consulte Configuración de su ACL AWS WAF web para el inicio de sesión gestionado en TP MFA.

AWS WAF inspecciona las solicitudes a los siguientes puntos finales.

- El inicio de sesión administrado y la interfaz de usuario alojada clásica

-

Solicitudes a todos los puntos de conexión en Referencia de los puntos de conexión de grupos de usuarios y del inicio de sesión administrado.

- Operaciones de la API públicas

-

Solicitudes de su aplicación a la API de Amazon Cognito que no utilizan AWS credenciales para autorizar. Esto incluye operaciones de API como InitiateAuthRespondToAuthChallenge, y GetUser. Las operaciones de la API que están dentro del ámbito de aplicación AWS WAF no requieren autenticación con AWS credenciales. No están autenticadas o están autorizadas con una cadena de sesión o un token de acceso. Para obtener más información, consulte Lista de operaciones de API agrupadas por modelo de autorización.

Puede configurar las reglas en la ACL web con acciones de reglas como Recuento, Permiso o Bloqueo o presentar un CAPTCHA en respuesta a una solicitud que coincida con una regla. Para obtener más información, consulte Reglas de AWS WAF en la Guía para desarrolladores de AWS WAF . Según la acción de la regla, puede personalizar la respuesta que Amazon Cognito devuelve a los usuarios.

importante

Las opciones para personalizar la respuesta de error dependen de la forma en que realice una solicitud a la API.

-

Puede personalizar el código de error y el cuerpo de respuesta de las solicitudes de inicio de sesión administrado. Solo puede presentar un CAPTCHA para que el usuario lo resuelva en el inicio de sesión administrado.

-

Para las solicitudes que realice con la API de grupos de usuarios de Amazon Cognito, puede personalizar el cuerpo de la respuesta de una solicitud que recibe una respuesta de Bloque. También puede especificar un código de error personalizado en el intervalo de 400 a 499.

-

El AWS Command Line Interface (AWS CLI) y el AWS SDKs devuelven un

ForbiddenExceptionerror a las solicitudes que generan una respuesta de bloqueo o CAPTCHA.

Asociación de una ACL web con un grupo de usuarios

Para trabajar con una ACL web en su grupo de usuarios, su director AWS Identity and Access Management (IAM) debe tener los siguientes permisos y Amazon Cognito AWS WAF . Para obtener información sobre AWS WAF los permisos, consulte los permisos de la AWS WAF API en la Guía AWS WAF para desarrolladores.

Si bien debe conceder permisos de IAM, las acciones enumeradas son solo con permisos y no corresponden a una operación de la API.

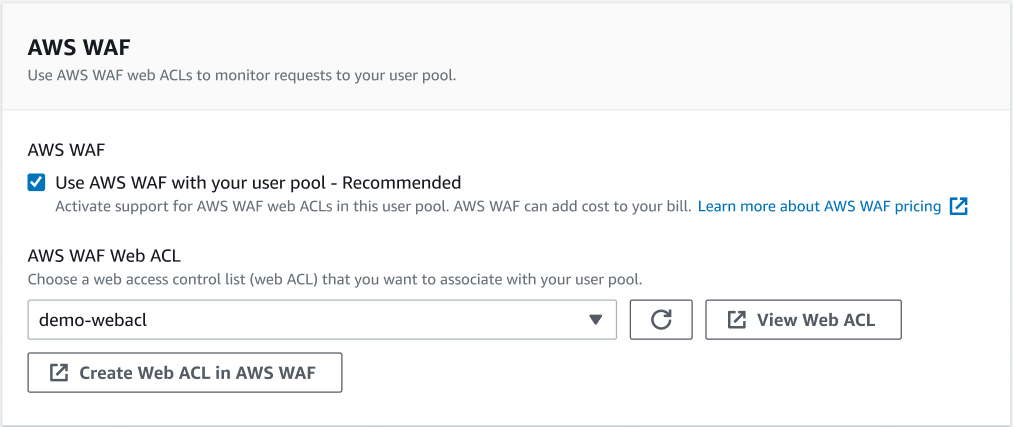

Para activarlos AWS WAF para su grupo de usuarios y asociar una ACL web

-

Inicie sesión en la consola de Amazon Cognito

. -

En el panel de navegación, elija User Pools (Grupos de usuarios) y elija el grupo de usuarios que desea editar.

-

En la sección AWS WAF, haga clic en la sección Seguridad.

-

Elija Edit (Edición de).

-

Seleccione Usar AWS WAF con su grupo de usuarios.

-

Elija una ACL AWS WAF web que ya haya creado o elija Crear ACL web en AWS WAF para crear una en una nueva AWS WAF sesión del Consola de administración de AWS.

-

Seleccione Save changes (Guardar cambios).

Para asociar mediante programación una ACL web a su grupo de usuarios en el SDK AWS Command Line Interface o en un SDK, utilice la AssociateWebACL de la AWS WAF API. Amazon Cognito no tiene una operación de API independiente que asocie una ACL web.

Probar y registrar la web AWS WAF ACLs

Cuando estableces una acción de regla como Contar en tu ACL web, AWS WAF agrega la solicitud a un recuento de solicitudes que coinciden con la regla. Para probar una ACL web con el grupo de usuarios, establezca las acciones de reglas para Count (Recuento) y tenga en cuenta el volumen de solicitudes que coinciden con cada regla. Por ejemplo, si una regla que desea establecer en una acción de Block (Bloque) coincide con un gran número de solicitudes que usted determina que son tráfico de usuario normal, es posible que tenga que volver a configurar la regla. Para obtener más información, consulte Pruebas y ajustes de sus protecciones de AWS WAF en la Guía para desarrolladores de AWS WAF .

También puede configurarlo AWS WAF para registrar los encabezados de las solicitudes en un grupo de CloudWatch registros de Amazon Logs, un bucket de Amazon Simple Storage Service (Amazon S3) o un Amazon Data Firehose. Puede identificar las solicitudes de Amazon Cognito que realiza con la API de grupos de usuarios mediante x-amzn-cognito-client-id y x-amzn-cognito-operation-name. Las solicitudes de inicio de sesión administrado solo incluyen el encabezado x-amzn-cognito-client-id. Para obtener más información, consulte Registro del tráfico de la ACL web en la Guía para desarrolladores de AWS WAF .

AWS WAF ACLs están disponibles en todos los planes de funciones de grupos de usuarios. Las características de seguridad de AWS WAF complementan la protección contra amenazas de Amazon Cognito. Puede activar las características en un grupo de usuarios. AWS WAF factura de forma individual la inspección de las solicitudes del grupo de usuarios. Para obtener más información, consulte AWS WAF Precios

El registro de los datos de las AWS WAF solicitudes está sujeto a una facturación adicional por parte del servicio al que dirija sus registros. Para obtener más información, consulte Precios para registrar información de tráfico de ACL web en la Guía para desarrolladores de AWS WAF .