Las traducciones son generadas a través de traducción automática. En caso de conflicto entre la traducción y la version original de inglés, prevalecerá la version en inglés.

Seguridad de las copias de seguridad del clúster

Cuando AWS CloudHSM hace una copia de seguridad desde el HSM, el HSM cifra todos sus datos antes de enviarlos a. AWS CloudHSM Los datos nunca salen del HSM en formato de texto no cifrado. Además, las copias de seguridad no se pueden descifrar AWS porque AWS no tiene acceso a la clave utilizada para descifrarlas.

Para cifrar los datos, el HSM utiliza una clave de cifrado única y efímera, conocida como la clave de backup efímera (EBK). La EBK es una clave de cifrado AES de 256 bits que se genera dentro del HSM al realizar una copia de seguridad. AWS CloudHSM El HSM genera la EBK y, a continuación, la utiliza para cifrar los datos del HSM con un método de empaquetado de claves FIPS-approved AES que cumple con la publicación especial 800-38F del NIST.

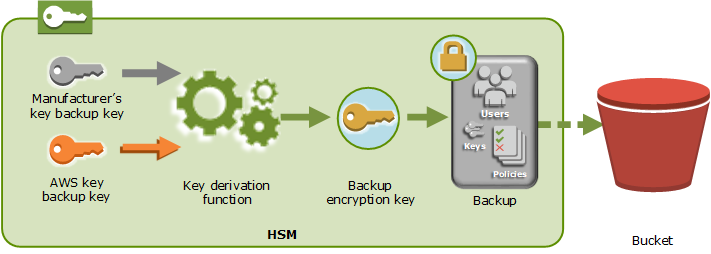

Para cifrar la EBK, el HSM utiliza otra clave de cifrado conocida como la clave de backup persistente (PBK). La PBK también es una clave de cifrado AES de 256 bits. Para generar el PBK, el HSM utiliza una función de derivación de FIPS-approved claves (KDF) en modo contador que cumple con la publicación especial 800-108 del NIST.

-

Una clave de backup de clave de fabricante (MKBK), integrada permanentemente en el hardware del HSM por parte del fabricante.

-

Una AWS clave clave de respaldo (AKBK), instalada de forma segura en el HSM cuando la configura inicialmente. AWS CloudHSM

Los procesos de cifrado se resumen en la siguiente figura. La clave de cifrado de backup representa la clave de backup persistente (PBK) y la clave de backup efímera (EBK).

AWS CloudHSM solo puede restaurar las copias de seguridad en los HSM de AWS propiedad del mismo fabricante. Dado que cada backup contiene todos los usuarios, claves y la configuración del HSM original, el HSM restaurado contiene las mismas protecciones y controles de acceso que el original. Los datos restaurados sobrescriben todos los demás datos que pudiera haber en el HSM antes de la restauración.

Un backup solo contiene datos cifrados. Antes de que el servicio almacene una copia de seguridad en Amazon S3, vuelve a cifrar la copia de seguridad mediante AWS Key Management Service (AWS KMS).