Las traducciones son generadas a través de traducción automática. En caso de conflicto entre la traducción y la version original de inglés, prevalecerá la version en inglés.

Funcionamiento de las claves de API de Amazon Bedrock

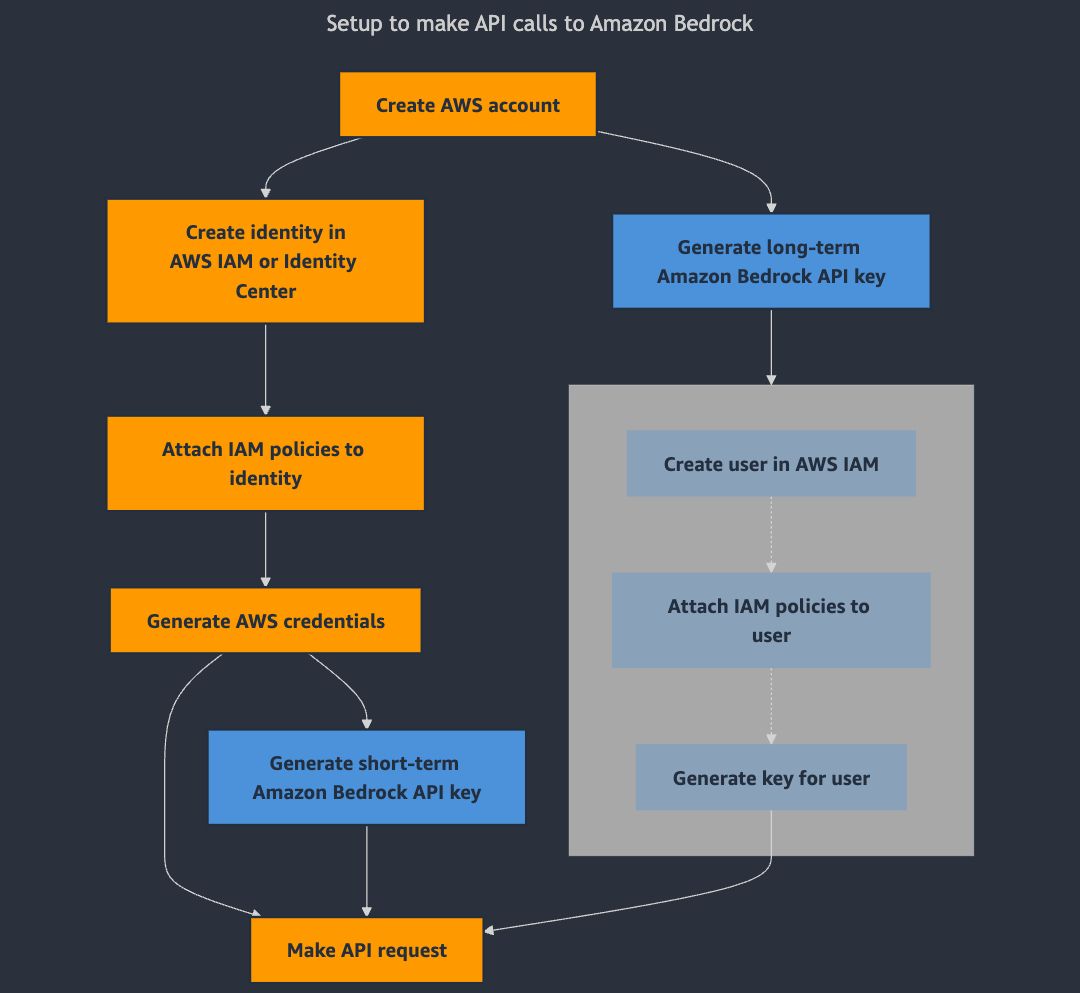

En la siguiente imagen se compara el proceso predeterminado para obtener credenciales con el uso de la clave de API de Amazon Bedrock:

El flujo situado más a la izquierda del diagrama muestra el proceso predeterminado de creación de una identidad en AWS IAM Identity Center o IAM. Con este proceso, asocia políticas de IAM a esa identidad para proporcionar permisos para realizar operaciones de API y, a continuación, generar credenciales de AWS generales para esa identidad. A continuación, puede utilizar las credenciales para realizar llamadas a la API en AWS.

Los nodos azules indican dos flujos más para autenticarse específicamente en Amazon Bedrock. Ambos flujos implican la creación de una clave de API de Amazon Bedrock con la que puede autenticarse para utilizar las acciones de Amazon Bedrock. Puede generar los siguientes tipos de claves:

-

Clave de corta duración: una opción segura que permite el acceso temporal al uso de Amazon Bedrock.

Las claves de corta duración tienen las propiedades siguientes:

-

Válido para el menor de los siguientes valores:

-

12 horas

-

La duración de la sesión generada por la entidad principal de IAM utilizada para generar la clave

-

-

Hereda los permisos asociados a la entidad principal utilizada para generar la clave.

-

Solo se puede usar en la región de AWS desde la que se generó.

-

-

Clave de larga duración: se recomienda solo para la exploración de Amazon Bedrock. Puede configurar el tiempo después del cual caduca la clave. Cuando genera una clave de larga duración, se crea de forma subyacente un usuario de IAM para usted, se asocian las políticas de IAM que seleccione y se asocia la clave al usuario. Tras generar la clave, puede utilizar el servicio de IAM para modificar los permisos del usuario de IAM.

aviso

Le recomendamos encarecidamente que restrinja el uso de las claves de API de Amazon Bedrock para la exploración de Amazon Bedrock. Cuando esté preparado para incorporar Amazon Bedrock en aplicaciones con mayores requisitos de seguridad, debería cambiar a credenciales de corta duración. Para obtener más información, consulte Alternativas para las claves de acceso a largo plazo en la Guía del usuario de IAM.