Configuración y habilitación del monitoreo mejorado

Para utilizar el Monitoreo mejorado, debe crear un rol de IAM y, a continuación, habilitar el Monitoreo mejorado.

Temas

Creación de un rol de IAM para el monitoreo mejorado

La monitorización mejorada necesita permiso para actuar en su nombre y enviar información de métrica del SO a CloudWatch Logs. Puede conceder los permisos necesarios para Enhanced Monitoring mediante un rol de AWS Identity and Access Management (IAM). Puede crear este rol al habilitar la supervisión mejorada o crearla con anticipación.

Temas

Creación del rol de IAM cuando habilita el monitoreo mejorado

Cuando habilita el monitoreo mejorado en la consola de RDS, con Amazon RDS se puede crear el rol de IAM que usted necesite. El rol se denomina rds-monitoring-role. RDS utiliza este rol para la instancia de base de datos, la réplica de lectura o el clúster de base de datos Multi-AZ especificados.

Cómo crear el rol de IAM cuando se habilita el monitoreo mejorado

-

Siga los pasos de Activación y desactivación de la supervisión mejorada.

-

Establezca el Monitoring Role (Rol de monitoreo) en Default (Predeterminado) en el paso en el que elija un rol.

Creación del rol de IAM antes de habilitar el monitoreo mejorado

Puede crear el rol necesario antes de habilitar el monitoreo mejorado. Cuando habilite el monitoreo mejorado, especifique el nombre del rol nuevo. Debe crear este rol necesario si habilita la monitorización mejorada mediante la AWS CLI o la API de RDS.

Se debe conceder al usuario que habilite la monitorización mejorada el permiso PassRole. A fin de obtener más información, consulte el Ejemplo 2 en Concesión de permisos a un usuario para transferir un rol a un servicio de AWS en la Guía del usuario de IAM.

Para crear un rol de IAM para el monitoreo mejorado de Amazon RDS

-

Abra la consola de IAM

en https://console.aws.amazon.com . -

Seleccione Roles en el panel de navegación.

-

Elija Create role.

-

Elija la pestaña Servicio de AWS y, a continuación, elija RDS de la lista de servicios.

-

Elija RDS - Enhanced Monitoring (RDS - Supervisión mejorada) y, a continuación, elija Next (Siguiente).

-

Asegúrese de que en Permissions policies (Políticas de permisos) se muestra AmazonRDSEnhancedMonitoringRole y, a continuación, elija Next (Siguiente).

-

Escriba un nombre para el rol en Nombre de rol. Por ejemplo, escriba

emaccess.La entidad de confianza para su rol es el servicio de AWS monitoring.rds.amazonaws.com.

-

Elija Create role (Crear rol).

Activación y desactivación de la supervisión mejorada

Puede administrar Supervisión mejorada mediante la Consola de administración de AWS, la AWS CLI o la API de RDS. Puede establecer diferentes niveles de detalle para la recopilación de métricas en cada clúster de base de datos. También puede activar Supervisión mejorada para un clúster de base de datos existente desde la consola.

Puede activar la Supervisión mejorada cuando crea un clúster de base de datos o una réplica de lectura, o cuando modifica un clúster de base de datos. Si modifica una instancia o clúster de base de datos para activar Supervisión mejorada, no necesita reiniciar la instancia de base de datos para que se efectúe el cambio.

Puede activar la Supervisión mejorada en la consola de RDS cuando realiza una de las siguientes acciones en la página Databases (Bases de datos).

-

Crear un clúster de base de datos: elija Create database (Crear base de datos).

-

Crear una réplica de lectura: elija Actions (Acciones) y, luego, Create read replica (Crear una réplica de lectura).

-

Modificación de una instancia de base de datos o clúster de base de datos : elija la opción Modificar.

nota

Al habilitar Supervisión mejorada para un clúster de base de datos, no podrá administrarla para instancias de base de datos individuales dentro del clúster.

Si administra Supervisión mejorada para instancias de base de datos individuales en un clúster de base de datos y el nivel de detalle se establece en valores diferentes para distintas instancias, el clúster de base de datos será heterogéneo con respecto a Supervisión mejorada. En estos casos, no puede modificar el clúster de base de datos para administrar Supervisión mejorada en el clúster.

Para activar o desactivar la supervisión mejorada en la consola de RDS

-

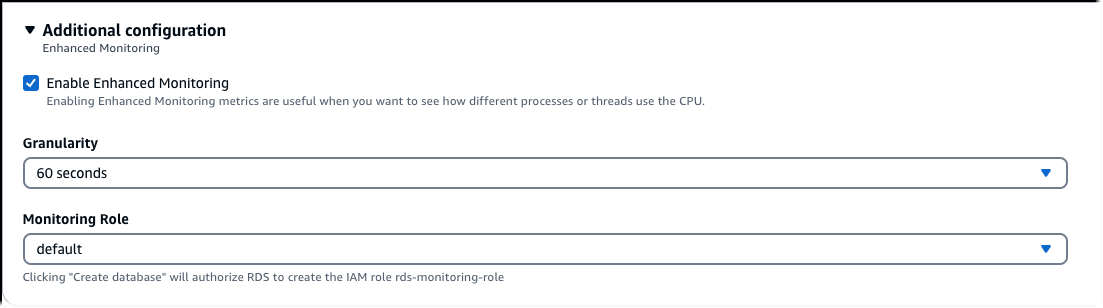

Desplácese a Additional configuration (Configuración adicional).

-

En Supervisión, elija Habilitar la monitorización mejorada para la clúster de base de datos o réplica de lectura. Al habilitar Supervisión mejorada en el clúster, puede administrar la configuración y las opciones de Supervisión mejorada en el clúster. La configuración del clúster se aplica a todas las instancias de base de datos del clúster.Anule la selección de la opción para deshabilitar Supervisión mejoradaen el clúster. Más adelante, podrá modificar la configuración de Supervisión mejorada para las instancias de base de datos individuales del clúster.

En la página Crear base de datos, puede seleccionar la opción de activar Supervisión mejorada en el clúster.

Si no habilita Supervisión mejorada al crear un clúster, puede modificarlo en la página Modificar clúster de base de datos.

nota

No puede administrar Supervisión mejorada para una instancia de base de datos individual en un clúster de base de datos que ya tenga esta opción administrada en el clúster.

-

No tiene la opción de elegir administrar Supervisión mejorada en el clúster si el clúster es heterogéneo con respecto a Supervisión mejorada. Para administrar Supervisión mejorada en el clúster, cambie la configuración de Supervisión mejorada de cada instancia para que sea igual en todas. Ahora puede optar por administrar Supervisión mejorada en el clúster al modificarlo.

-

Establezca la propiedad Monitoring Role (Rol de monitorización) en el rol de IAM que ha creado para permitir que Amazon RDS se comunique con registros de Amazon Cloudwatch, o bien elija Default (Predeterminado) para que RDS cree un rol denominado

rds-monitoring-role. -

Establezca la propiedad Nivel de detalle en el intervalo (en segundos) entre puntos cuando se recopilan métricas para la instancia de base de datos, clúster de base datos o réplica de lectura. La propiedad Granularity puede establecerse en uno de los siguientes valores:

1,5,10,15,30o60.La velocidad más rápida a la que la consola de RDS se actualiza es cada 5 segundos. Si establece la granularidad en 1 segundo en la consola de RDS, seguirá viendo métricas actualizadas solo cada 5 segundos. Puede recuperar actualizaciones de métricas de 1 segundo mediante CloudWatch Logs.

Para activar la Supervisión mejorada mediante la AWS CLI, en los siguientes comandos, establezca la opción --monitoring-interval en un valor distinto de 0 y establezca la opción --monitoring-role-arn en el rol que creó en Creación de un rol de IAM para el monitoreo mejorado.

La opción --monitoring-interval especifica el intervalo (en segundos) entre puntos cuando se recopilan métricas de monitoreo mejorado. Los valores válidos para la opción son 0, 1, 5, 10, 15, 30 y 60.

Para desactivar la supervisión mejorada mediante AWS CLI, establezca la opción --monitoring-interval en 0 en los siguientes comandos.

ejemplo

El siguiente ejemplo activa la Supervisión mejorada para una instancia de base de datos:

Para Linux, macOS o Unix:

aws rds modify-db-instance \ --db-instance-identifiermydbinstance\ --monitoring-interval30\ --monitoring-role-arnarn:aws:iam::123456789012:role/emaccess

Para Windows:

aws rds modify-db-instance ^ --db-instance-identifiermydbinstance^ --monitoring-interval30^ --monitoring-role-arnarn:aws:iam::123456789012:role/emaccess

ejemplo

En el siguiente ejemplo, se activa Supervisión mejorada para un clúster de base de datos:

Para Linux, macOS o Unix:

aws rds modify-db-cluster \ --db-cluster-identifiermydbinstance\ --monitoring-interval30\ --monitoring-role-arnarn:aws:iam::123456789012:role/emaccess

Para Windows:

aws rds modify-db-cluster ^ --db-cluster-identifiermydbinstance^ --monitoring-interval30^ --monitoring-role-arnarn:aws:iam::123456789012:role/emaccess

ejemplo

El siguiente ejemplo activa la Supervisión mejorada para una instancia de base de datos Multi-AZ:

Para Linux, macOS o Unix:

aws rds modify-db-cluster \ --db-cluster-identifiermydbcluster\ --monitoring-interval30\ --monitoring-role-arnarn:aws:iam::123456789012:role/emaccess

Para Windows:

aws rds modify-db-cluster ^ --db-cluster-identifiermydbcluster^ --monitoring-interval30^ --monitoring-role-arnarn:aws:iam::123456789012:role/emaccess

Para activar la supervisión mejorada mediante la API de RDS, establezca el parámetro MonitoringInterval en un valor distinto de 0 y establezca el parámetro MonitoringRoleArn en el rol que creó en Creación de un rol de IAM para el monitoreo mejorado. Establezca estos parámetros en las siguientes acciones:

El parámetro MonitoringInterval especifica el intervalo (en segundos) entre puntos cuando se recopilan métricas de monitoreo mejorado. Los valores válidos son 0, 1, 5, 10, 15, 30 y 60.

Para desactivar la supervisión mejorada mediante la API de RDS, establezca MonitoringInterval en 0.

Protección contra el problema del suplente confuso

El problema de la sustitución confusa es un problema de seguridad en el que una entidad que no tiene permiso para realizar una acción puede obligar a una entidad con más privilegios a realizar la acción. En AWS, la suplantación entre servicios puede dar lugar al problema de la sustitución confusa. La suplantación entre servicios puede producirse cuando un servicio (el servicio que lleva a cabo las llamadas) llama a otro servicio (el servicio al que se llama). El servicio que lleva a cabo las llamadas se puedes manipular para utilizar sus permisos a fin de actuar en función de los recursos de otro cliente de una manera en la que no debe tener permiso para acceder. Para evitarlo, AWS proporciona herramientas que lo ayudan a proteger sus datos para todos los servicios con entidades principales de servicio a las que se les ha dado acceso a los recursos de su cuenta. Para obtener más información, consulte El problema del suplente confuso.

Para limitar los permisos al recurso que Amazon RDS puede dar a otro servicio, se recomienda utilizar las claves de contexto de condición global de aws:SourceArn y aws:SourceAccount en una política de confianza para el rol de supervisión mejorada. Si utiliza ambas claves de contexto de condición global, deben usar el mismo ID de cuenta.

La forma más eficaz de protegerse contra el problema del suplente confuso es utilizar la clave de contexto de condición global de aws:SourceArn con el ARN completo del recurso. Para Amazon RDS, establezca aws:SourceArn en arn:aws:rds:.Region:my-account-id:db:dbname

En los siguientes ejemplos se utilizan las claves de contexto de condición global de aws:SourceArn y aws:SourceAccount en una política de confianza para evitar el problema del suplente confuso.