Cifrado de recursos de Amazon Aurora

Amazon Aurora protege sus datos tanto en reposo como en tránsito, ya sea entre clientes en las instalaciones y Amazon Aurora, o entre Amazon Aurora y otros recursos de AWS. Amazon Aurora cifra todos los datos de usuario en sus clústeres de bases de datos de Amazon Aurora, incluidos los registros, las copias de seguridad automáticas y las instantáneas.

Una vez cifrados los datos, Amazon Aurora gestiona la autenticación del acceso y el descifrado de sus datos de forma transparente con un impacto mínimo en el rendimiento. No es necesario modificar las aplicaciones cliente de base de datos para utilizar el cifrado.

nota

Para los clústeres de de base de datos cifradas y no cifradas, los datos en tránsito entre el origen y las réplicas de lectura están cifrados, incluso al replicar entre regiones de AWS.

Temas

Información general del cifrado en los recursos de Amazon Aurora

Los clústeres de bases de datos cifrados de Amazon Aurora proporcionan una capa adicional de protección de datos al proteger los datos del acceso no autorizado al almacenamiento subyacente. Todos los nuevos clústeres de bases de datos creados a partir del 18 de febrero de 2026 en Amazon Aurora se cifran en reposo utilizando el cifrado AES-256 estándar del sector. Este cifrado se realiza automáticamente en segundo plano, protegiendo sus datos sin necesidad de que usted haga nada. Esto también ayuda a reducir la carga y la complejidad operativas que conlleva la protección de información confidencial. Con el cifrado en reposo, puede proteger las aplicaciones sensibles en materia de cumplimiento normativo y críticas para la seguridad frente a amenazas accidentales y maliciosas, al tiempo que cumple los requisitos normativos.

Amazon Aurora usa una clave de AWS Key Management Service para cifrar estos recursos. AWS KMS combina hardware y software seguros y altamente disponibles para ofrecer un sistema de administración de claves escalado para la nube. Al crear un nuevo clúster de bases de datos, Amazon Aurora utiliza el cifrado del servidor (SSE) con una clave propiedad de AWS de forma predeterminada. Sin embargo, puede elegir entre tres tipos de cifrado en función de sus necesidades de seguridad y cumplimiento:

-

Clave propiedad de AWS (SSE-RDS): una clave de cifrado totalmente controlada por AWS que no se puede ver ni administrar, que Aurora utiliza automáticamente como cifrado predeterminado.

-

Clave administrada de AWS (AMK): esta clave la crea y administra AWS, y se ve en su cuenta pero no se puede personalizar. No hay una cuota mensual, pero se aplicarán cargos por la API de AWS KMS.

-

Clave administrada por el cliente (CMK): la clave se almacena en su cuenta y usted la crea, es de su propiedad y la administra. Usted controla plenamente la clave KMS (se aplican los cargos de AWS KMS).

Las claves administradas de AWS son una opción de cifrado heredada que sigue estando disponible por motivos de compatibilidad con versiones anteriores. Amazon Aurora utiliza claves propiedad de AWS de forma predeterminada para cifrar los datos, lo que proporciona una sólida protección de seguridad sin cargos adicionales ni gastos de administración. Para la mayoría de los casos de uso, recomendamos utilizar la clave predeterminada propiedad de AWS por simplicidad y rentabilidad, o una clave administrada por el cliente (CMK) si necesita tener un control total sobre sus claves de cifrado. Para obtener más información sobre los tipos de claves, consulte Claves administradas por el cliente y claves administradas por AWS.

nota

Importante: En el caso de las instancias o clústeres de bases de datos de origen creados antes del 18 de febrero de 2026 , en los que no se haya optado por el cifrado, las instantáneas, los clones y las réplicas de Amazon Aurora (instancia de lectura) creadas a partir de esos orígenes permanecerán sin cifrar. Sin embargo, las operaciones de restauración y la replicación lógica fuera del clúster de Amazon Aurora producirán instancias cifradas.

Para un clúster de bases de datos cifrado de Amazon Aurora, todas las instancias de base de datos, los registros, las copias de seguridad y las instantáneas están cifrados. Para obtener más información sobre la disponibilidad y las limitaciones del cifrado, consulte Disponibilidad del cifrado de Amazon Aurora y Limitaciones de los clústeres de base de datos cifrados de Amazon Aurora.

Cuando crea un clúster de base de datos cifrado, puede elegir una clave administrada por el cliente o la Clave administrada de AWS para que Amazon Aurora cifre su clúster de base de datos. Si no especifica el identificador de clave para una clave administrada por el cliente, Amazon Aurora utilizará la clave Clave administrada de AWS para su nuevo clúster de base de datos. Amazon Aurora crea una Clave administrada de AWS para Amazon Aurora para su cuenta de AWS. Su cuenta de AWS tiene una Clave administrada de AWS diferente para Amazon Aurora para cada región de AWS.

Para administrar las claves administradas por el cliente que se usan para cifrar y descifrar los recursos de Amazon Aurora, se utiliza AWS Key Management Service (AWS KMS).

Si utiliza AWS KMS, podrá crear claves administradas por el cliente y definir las políticas que controlan cómo se pueden utilizar las claves administradas por el cliente. AWS KMS es compatible con CloudTrail, lo que permite auditar la utilización de claves de KMS para comprobar que las claves administradas por el cliente se utilizan de forma adecuada. Puede utilizar las claves administradas por el cliente con Amazon Aurora y los servicios de AWS admitidos, como, por ejemplo, Amazon S3, Amazon EBS y Amazon Redshift. Para ver una lista de los servicios integrados con AWS KMS, consulte Integración con los servicios de AWS

-

Una vez que haya creado una instancia de base de datos cifrada, no podrá cambiar la clave de KMS utilizada por dicha instancia. Asegúrese de determinar los requisitos de su clave de KMS antes de crear la instancia de base de datos cifrada. Si necesita cambiar la clave de cifrado del clúster de base de datos, siga estos pasos:

-

Cree una instantánea manual de su clúster.

-

Restaure la instantánea y habilite el cifrado con la clave de KMS que desee durante la operación de restauración.

-

-

Si restaura una instantánea sin cifrar y no selecciona ninguna opción de cifrado, el clúster de bases de datos creado se cifrará con el cifrado predeterminado en reposo (clave propiedad de AWS).

-

No se puede compartir una instantánea que se haya cifrado con la Clave administrada de AWS de la cuenta de AWS que compartió la instantánea.

-

Cada instancia de base de datos del clúster de bases de datos comparte el mismo almacenamiento cifrado con la misma clave de KMS.

importante

Amazon Aurora puede perder el acceso a la clave KMS para un clúster de base de datos al deshabilitar la clave KMS. En estos casos, el clúster de bases de datos cifrado entra en estado inaccessible-encryption-credentials-recoverable. El clúster de base de datos permanece en este estado durante siete días, durante los cuales la instancia se detiene. Es posible que las llamadas a la API realizadas al clúster de base de datos durante este tiempo no se realicen correctamente. Para recuperar el clúster de base de datos, habilite la clave KMS y reinicie este clúster de base de datos. Puede habilitar la clave de KMS desde la Consola de administración de AWS, la AWS CLI o la API de RDS. Reinicie el clúster de base de datos con el comando de la AWS CLI start-db-cluster o la Consola de administración de AWS.

El estado inaccessible-encryption-credentials-recoverable solo se aplica a clústeres de base de datos que pueden detenerse. Este estado recuperable no se aplica a las instancias que no se pueden detener, como los clústeres con réplicas de lectura entre regiones. Para obtener más información, consulte Limitaciones para la detención e inicio de clústeres de base de datos de Aurora.

Si el clúster de bases de datos no se recupera en sitie días, pasa al estado de terminal inaccessible-encryption-credentials. En este estado, el clúster de base de datos ya no se puede usar y solo puede restaurarlo desde una copia de seguridad. Le recomendamos encarecidamente que active siempre las copias de seguridad para protegerse contra la pérdida de datos en sus bases de datos.

Durante la creación de un clúster de base de datos, Aurora comprueba si la entidad principal que realiza la llamada tiene acceso a la clave KMS y genera una concesión a partir de la clave KMS que utiliza durante toda la vida útil del clúster de base de datos. La revocación del acceso de la entidad principal que realiza la llamada a la clave KMS no afecta a una base de datos en ejecución. Cuando se utilizan claves KMS en situaciones de varias cuentas, como copiar una instantánea a otra cuenta, la clave KMS debe compartirse con la otra cuenta. Si crea un clúster de base de datos a partir de la instantánea sin especificar una clave de KMS diferente, el nuevo clúster utiliza la clave de KMS de la cuenta de origen. La revocación del acceso a la clave después de crear el clúster de base de datos no afecta al clúster. Sin embargo, la desactivación de la clave afecta a todos los clústeres de base de datos cifrados con esa clave. Para evitarlo, especifique una clave diferente durante la operación de copia de la instantánea.

Para obtener más información acerca de claves de KMS, consulte AWS KMS keys en la Guía para desarrolladores de AWS Key Management Service y AWS KMS keyAdministración de.

Cifrar un clúster de bases de datos de Amazon Aurora

Todos los nuevos clústeres de bases de datos creados a partir del 18 de febrero de 2026 están cifrados de forma predeterminada con una clave propiedad de AWS.

Para cifrar un nuevo clúster de bases de datos, utilizando Clave administrada de AWS o una clave administrada por el cliente, seleccione la opción en la consola. Para obtener más información acerca de la creación de un clúster de bases de datos, consulte Creación de un clúster de base de datos de Amazon Aurora.

Si utiliza el comando create-db-cluster de la AWS CLI para crear un clúster de bases de datos cifrado, establezca el parámetro --storage-encrypted. Si utiliza la operación CreateDBCluster de la API, establezca el parámetro StorageEncrypted en true.

Una vez que se crea un clúster de bases de datos cifrado, no se puede cambiar la clave de KMS que dicho clúster de bases de datos utiliza. Por tanto, no olvide especificar los requisitos de la clave de KMS antes de crear el clúster de bases de datos cifrado.

Si utiliza el comando AWS CLI de la create-db-cluster para crear un clúster de bases de datos cifrado con una clave administrada por el cliente, establezca el parámetro --kms-key-id en cualquier identificador de clave para la clave de KMS. Si utiliza la operación CreateDBInstance de la API de Amazon RDS, establezca el parámetro KmsKeyId en cualquier identificador de clave para la clave de KMS. Para utilizar una clave administrada por el cliente en una cuenta de AWS diferente, especifique el ARN de la clave o el ARN del alias.

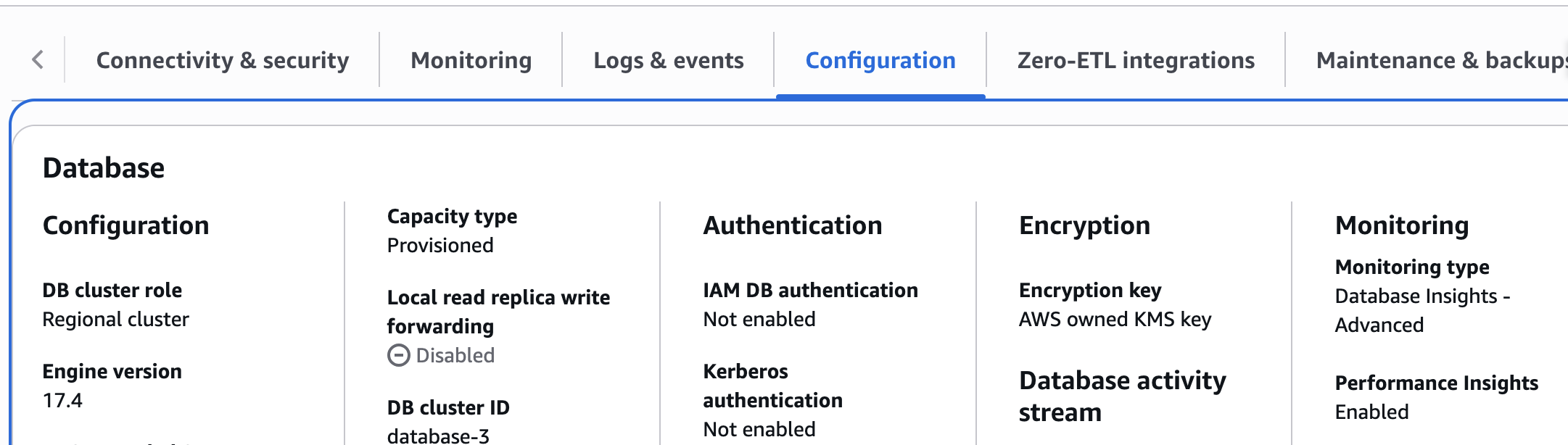

Determinar si el cifrado está activado para un clúster de bases de datos

Puede utilizar Consola de administración de AWS, AWS CLI o la API de RDS para determinar si el cifrado en reposo está activado para un clúster de bases de datos.

Para determinar si el cifrado en reposo está activado para un clúster de bases de datos

Inicie sesión en la Consola de administración de AWS y abra la consola de Amazon RDS en https://console.aws.amazon.com/rds/

. -

En el panel de navegación, elija Databases (Bases de datos).

-

Elija el nombre del clúster de bases de datos que desea verificar para ver los detalles.

-

Elija la pestaña Configuration y verifique el valor Cifrado.

Para determinar si el cifrado en reposo está activado para un clúster de bases de datos mediante AWS CLI, llame al comando describe-db-clusters con la siguiente opción:

-

--db-cluster-identifier: el nombre del clúster de bases de datos.

En el siguiente ejemplo se utiliza una consulta para devolver ya sea TRUE o FALSE en relación con el cifrado en reposo del clúster de bases de datos mydb.

ejemplo

aws rds describe-db-clusters --db-cluster-identifiermydb--query "*[].{StorageEncrypted:StorageEncrypted}" --output text

Para determinar si el cifrado en reposo está activado para un clúster de bases de datos mediante la API de Amazon RDS, llame a la operación DescribeDBClusters con el siguiente parámetro:

-

DBClusterIdentifier: el nombre del clúster de bases de datos.

Disponibilidad del cifrado de Amazon Aurora

Actualmente, el cifrado de Amazon Aurora; están disponibles para todos los motores de bases de datos y tipos de almacenamiento.

nota

El cifrado de Amazon Aurora no está disponible para la clase de instancia de base de datos sdb.t2.micro.

Cifrado en tránsito

- Cifrado en la capa física

-

Todos los datos que fluyen en las Regiones de AWS a través de la red global de AWS se cifran automáticamente en la capa física antes de salir de las instalaciones seguras de AWS. Todo el tráfico entre las zonas de disponibiliad está cifrado. Las capas adicionales de cifrado, incluidas las que aparecen en esta sección, pueden proporcionar una protección adicional.

- Cifrado proporcionado por el emparejamiento de Amazon VPC y el emparejamiento entre regiones de puerta de enlace de tránsito

-

Todo el tráfico entre regiones que utiliza la interconexión de Amazon VPC y puerta de enlace de tránsito se cifra de forma masiva automáticamente cuando sale de una región. De manera automática, se proporciona una capa adicional de cifrado en la capa física para todo el tráfico antes de dejar las instalaciones seguras de AWS.

- Cifrado entre instancias

-

AWS proporciona conectividad privada y segura entre instancias de bases de datos de todo tipo. Además, en algunos tipos de instancia, se utilizan las capacidades de descarga del hardware Nitro System subyacente para cifrar de manera automática el tráfico en tránsito entre instancias. Este cifrado utiliza algoritmos de encriptación autenticada con datos asociados (AEAD), con cifrado de 256 bits. No hay impacto en el rendimiento de la red. Para admitir este cifrado adicional del tráfico en tránsito entre instancias, se deben cumplir los siguientes requisitos:

-

Las instancias utilizan los siguientes tipos de instancias:

-

De uso general: M6i, M6id, M6in, M6idn, M7g

-

Optimizada para memoria: R6i, R6id, R6in, R6idn, R7g, X2idn, X2iedn, X2iezn

-

-

Las instancias se encuentran en la misma Región de AWS.

-

Las instancias están en la misma VPC o VPC interconectadas, y el tráfico no pasa a través de un dispositivo o servicio de red virtual, como un equilibrador de carga o una puerta de enlace de tránsito.

-

Limitaciones de los clústeres de base de datos cifrados de Amazon Aurora

Existen las siguientes limitaciones para los clústeres de Amazon Aurora con cifrado de bases de datos:

-

No puede desactivar el cifrado en un clúster de bases de datos cifrado.

-

Si tiene un clúster sin cifrar, todas las instantáneas creadas a partir de ese clúster tampoco estarán cifradas. Para crear una instantánea cifrada a partir de un clúster sin cifrar, debe copiar la instantánea y especificar una clave administrada por el cliente durante la operación de copia. No puede crear una instantánea cifrada a partir de una instantánea sin cifrar sin especificar una clave administrada por el cliente.

-

No puede crear una instantánea cifrada de una de base de datos sin cifrar.

-

Una instantánea de una clúster de bases de datos cifrado debe cifrarse utilizando la misma clave de KMS que la clúster de bases de datos.

-

No puede convertir un clúster de bases de datos cifrado en uno sin cifrar. Sin embargo, sí es posible restaurar una instantánea sin cifrar en un clúster de bases de datos cifrado de Aurora. Para ello, especifique una clave de KMS cuando realice la restauración partiendo de una instantánea sin cifrar.

-

Si tiene un clúster sin cifrar existente, cualquier réplica de Amazon Aurora (instancia de lectura) creada a partir de ese clúster tampoco estará cifrada. Para crear un clúster cifrado a partir de un clúster sin cifrar, debe restaurar el clúster de base de datos. El clúster restaurado se cifrará de forma predeterminada tras la operación de restauración.

-

Para copiar una instantánea cifrada de una región de AWS en otra, debe especificar la clave de KMS de la región de AWS de destino. Esto se debe a que las claves de KMS son específicas de la región de AWS en la que se crean.

La instantánea de origen permanece cifrada durante todo el proceso de copia. Amazon Aurora utiliza el cifrado de sobre para proteger los datos durante el proceso de copia. Para obtener más información acerca del cifrado de sobre, consulte Cifrado de sobre en la guía para desarrolladores de AWS Key Management Service.

-

No se puede descifrar una clúster de bases de datos cifrado. Sin embargo, puede exportar datos de una clúster de bases de datos cifrado e importar datos a una clúster de bases de datos sin cifrar.