Die vorliegende Übersetzung wurde maschinell erstellt. Im Falle eines Konflikts oder eines Widerspruchs zwischen dieser übersetzten Fassung und der englischen Fassung (einschließlich infolge von Verzögerungen bei der Übersetzung) ist die englische Fassung maßgeblich.

Wenden Sie Sicherheitsdienste in Ihrem gesamten Unternehmen an AWS

| Beeinflussen Sie die future der AWS Security Reference Architecture (AWS SRA), indem Sie an einer kurzen Umfrage teilnehmen |

Wie in einem früheren Abschnitt beschrieben, suchen Kunden nach einer zusätzlichen Möglichkeit, über das gesamte Spektrum an AWS Sicherheitsdiensten nachzudenken und diese strategisch zu organisieren. Der gängigste organisatorische Ansatz besteht heute darin, Sicherheitsdienste nach Hauptfunktionen zu gruppieren — je nachdem, was die einzelnen Dienste tun. In der Sicherheitsperspektive des AWS CAF sind neun funktionale Funktionen aufgeführt, darunter Identitäts- und Zugriffsmanagement, Infrastrukturschutz, Datenschutz und Bedrohungserkennung. Die Abstimmung AWS-Services mit diesen funktionalen Fähigkeiten ist eine praktische Methode, um Implementierungsentscheidungen in den einzelnen Bereichen zu treffen. Wenn es beispielsweise um Identitäts- und Zugriffsmanagement geht, sind IAM und IAM Identity Center Dienste, die in Betracht gezogen werden sollten. Bei der Gestaltung Ihres Ansatzes zur Bedrohungserkennung GuardDuty könnte dies Ihre erste Überlegung sein.

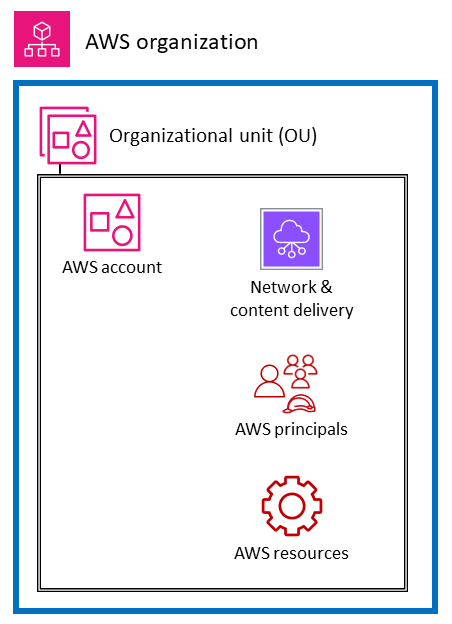

Als Ergänzung zu dieser funktionalen Sichtweise können Sie Ihre Sicherheit auch aus einer übergreifenden, strukturellen Sicht betrachten. Das heißt, zusätzlich zu der Frage: „Was AWS-Services sollte ich verwenden, um meine Identitäten, meinen logischen Zugriff oder meine Mechanismen zur Bedrohungserkennung zu kontrollieren und zu schützen?“ , Sie können auch fragen: „Welche AWS-Services sollte ich in meinem gesamten AWS Unternehmen anwenden? Welche Verteidigungsebenen sollte ich einrichten, um die Amazon EC2 EC2-Instances im Kern meiner Anwendung zu schützen?“ In dieser Ansicht ordnen AWS-Services Sie Layern in Ihrer AWS Umgebung Funktionen zu. Einige Dienste und Funktionen eignen sich hervorragend für die Implementierung von Kontrollen in Ihrer gesamten AWS Organisation. Das Blockieren des öffentlichen Zugriffs auf Amazon S3 S3-Buckets ist beispielsweise eine spezifische Kontrolle auf dieser Ebene. Dies sollte vorzugsweise in der Stammorganisation erfolgen, anstatt Teil der individuellen Kontoeinrichtung zu sein. Andere Dienste und Funktionen eignen sich am besten zum Schutz einzelner Ressourcen innerhalb eines AWS-Konto. Ein Beispiel für diese Kategorie ist die Implementierung einer untergeordneten Zertifizierungsstelle (CA) innerhalb eines Kontos, für das private TLS-Zertifikate erforderlich sind. Eine weitere ebenso wichtige Gruppierung besteht aus Diensten, die sich auf die virtuelle Netzwerkebene Ihrer AWS Infrastruktur auswirken. Das folgende Diagramm zeigt sechs Ebenen in einer typischen AWS Umgebung: AWS Organisation, Organisationseinheit (OU), Konto, Netzwerkinfrastruktur, Prinzipale und Ressourcen.

Das Verständnis der Services in diesem strukturellen Kontext, einschließlich der Kontrollen und Schutzmaßnahmen auf jeder Ebene, hilft Ihnen bei der Planung und Implementierung einer defense-in-depth Strategie in Ihrer gesamten AWS Umgebung. Mit dieser Perspektive können Sie Fragen sowohl von oben nach unten beantworten (z. B. „Welche Dienste verwende ich, um Sicherheitskontrollen in meinem gesamten AWS Unternehmen zu implementieren?“) und von unten nach oben (z. B. „Welche Dienste verwalten die Kontrollen auf dieser EC2-Instance?“). In diesem Abschnitt gehen wir die Elemente einer AWS Umgebung durch und identifizieren die zugehörigen Sicherheitsdienste und -funktionen. Natürlich AWS-Services verfügen einige über umfangreiche Funktionen und unterstützen mehrere Sicherheitsziele. Diese Dienste unterstützen möglicherweise mehrere Elemente Ihrer AWS Umgebung.

Aus Gründen der Übersichtlichkeit beschreiben wir kurz, wie einige der Services den angegebenen Zielen entsprechen. Im nächsten Abschnitt werden die einzelnen Dienste der einzelnen Dienste näher erläutert AWS-Konto.

Unternehmensweit oder mehrere Konten

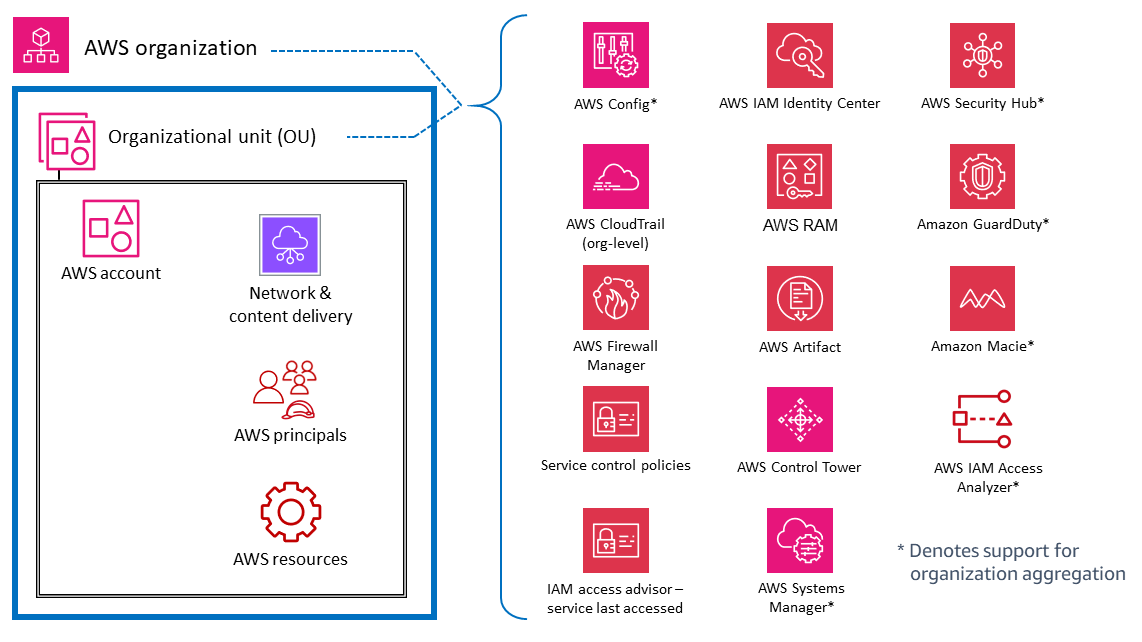

Auf der obersten Ebene gibt es Funktionen, die darauf ausgelegt sind, Führungs- und Kontrollfunktionen oder Leitplanken auf mehrere Konten in einer AWS Organisation (einschließlich der gesamten Organisation oder bestimmter Konten) anzuwenden. AWS-Services OUs Richtlinien zur Servicesteuerung (SCPs) und Richtlinien zur Ressourcenkontrolle (RCPs) sind gute Beispiele für IAM-Funktionen, die präventive, unternehmensweite Schutzmaßnahmen bieten. AWS AWS Organizations bietet außerdem eine deklarative Richtlinie, mit der die Basiskonfiguration zentral definiert und durchgesetzt wird. AWS-Services Ein anderes Beispiel ist CloudTrail die Überwachung anhand eines Organisationspfads, AWS-Konten in dem alle Ereignisse für alle Mitglieder der Organisation protokolliert werden. AWS Dieser umfassende Pfad unterscheidet sich von einzelnen Pfaden, die möglicherweise in jedem Konto erstellt werden. Ein drittes Beispiel ist AWS Firewall Manager, mit dem Sie mehrere Ressourcen für alle Konten in Ihrer AWS Organisation konfigurieren, anwenden und verwalten können: AWS WAF Regeln, AWS WAF klassische Regeln, AWS Shield Advanced Schutzmaßnahmen, Amazon Virtual Private Cloud (Amazon VPC) -Sicherheitsgruppen, AWS Network Firewall Richtlinien und Amazon Route 53 Resolver DNS-Firewall-Richtlinien.

Die im folgenden Diagramm mit einem Sternchen (*) markierten Dienste haben einen doppelten Geltungsbereich: unternehmensweit und kontoorientiert. Diese Dienste überwachen oder kontrollieren grundsätzlich die Sicherheit innerhalb eines einzelnen Kontos. Sie unterstützen jedoch auch die Möglichkeit, die Ergebnisse mehrerer Konten in einem unternehmensweiten Konto zusammenzufassen, um so eine zentrale Transparenz und Verwaltung zu gewährleisten. Gehen Sie aus Gründen der Klarheit davon aus SCPs , dass sie für eine gesamte Organisationseinheit oder AWS-Konto AWS Organisation gelten. Im Gegensatz dazu können Sie GuardDuty sowohl auf Kontoebene (wo individuelle Ergebnisse generiert werden) als auch auf AWS Organisationsebene (mithilfe der Funktion für delegierte Administratoren) konfigurieren und verwalten, sodass die Ergebnisse zusammengefasst angezeigt und verwaltet werden können.

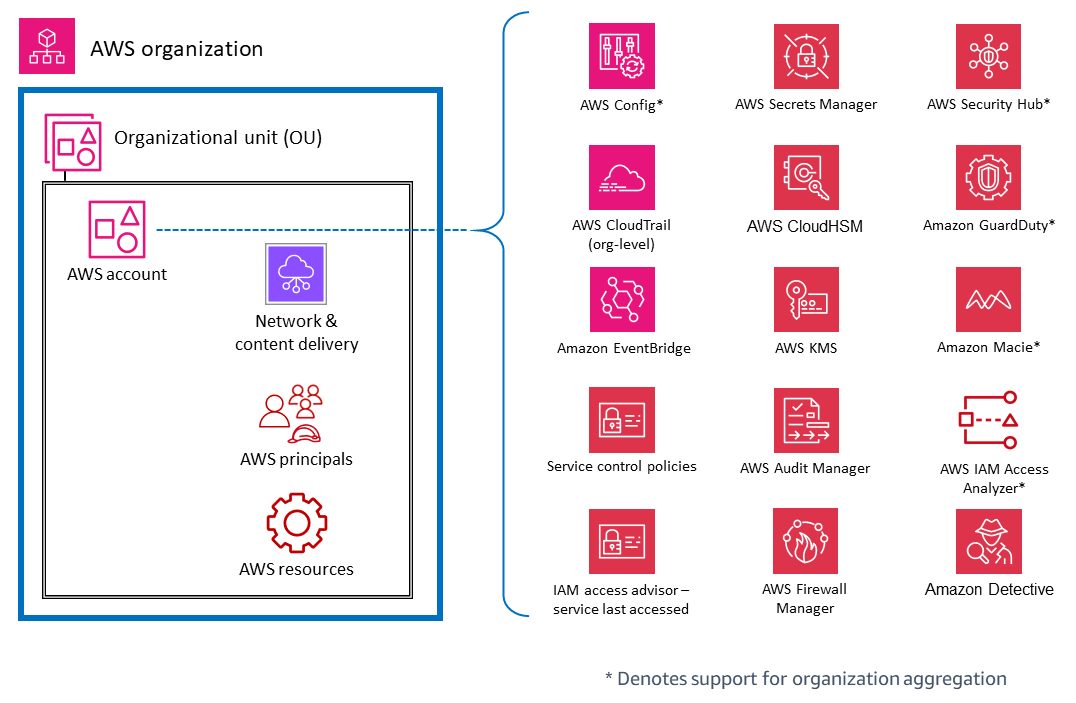

AWS Konten

Darin gibt es Dienste OUs, die helfen, mehrere Arten von Elementen in einem zu schützen AWS-Konto. AWS Secrets Manager Wird beispielsweise häufig von einem bestimmten Konto aus verwaltet und schützt Ressourcen (wie Datenbankanmeldedaten oder Authentifizierungsinformationen), Anwendungen und AWS-Services in diesem Konto. IAM Access Analyzer kann so konfiguriert werden, dass Ergebnisse generiert werden, wenn Principals außerhalb von auf bestimmte Ressourcen zugreifen können. AWS-Konto Wie im vorherigen Abschnitt erwähnt, können viele dieser Dienste auch innerhalb konfiguriert und verwaltet werden AWS Organizations, sodass sie über mehrere Konten hinweg verwaltet werden können. Diese Dienste sind im Diagramm mit einem Sternchen (*) gekennzeichnet. Sie machen es auch einfacher, Ergebnisse aus mehreren Konten zu aggregieren und sie an ein einziges Konto zu übertragen. Dies gibt den einzelnen Anwendungsteams die Flexibilität und Transparenz, um Sicherheitsanforderungen zu verwalten, die für ihre Arbeitslast spezifisch sind, und ermöglicht gleichzeitig zentralen Sicherheitsteams Steuerung und Transparenz. GuardDuty ist ein Beispiel für einen solchen Service. GuardDuty überwacht Ressourcen und Aktivitäten, die mit einem einzelnen Konto verknüpft sind, und GuardDuty Ergebnisse aus mehreren Mitgliedskonten (z. B. allen Konten in einer AWS Organisation) können von einem delegierten Administratorkonto aus gesammelt, angezeigt und verwaltet werden.

Virtuelles Netzwerk, Datenverarbeitung und Bereitstellung von Inhalten

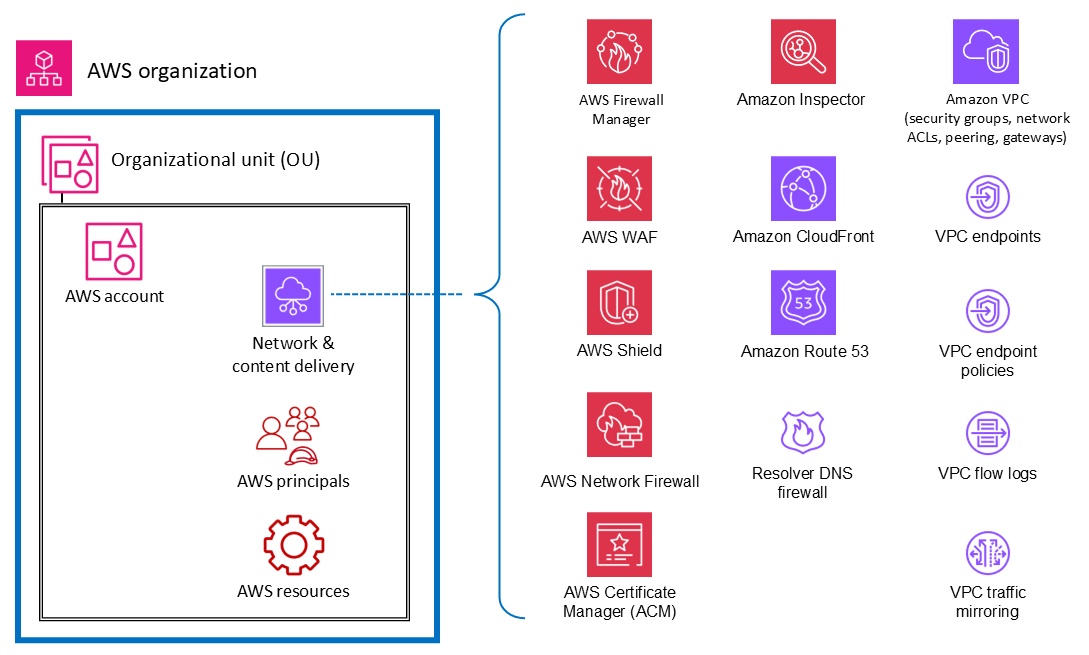

Da der Netzwerkzugriff für die Sicherheit so wichtig ist und die Recheninfrastruktur ein grundlegender Bestandteil vieler AWS Workloads ist, gibt es viele AWS Sicherheitsdienste und -funktionen, die diesen Ressourcen gewidmet sind. Amazon Inspector ist beispielsweise ein Schwachstellen-Management-Service, der Ihre AWS Workloads kontinuierlich auf Schwachstellen überprüft. Diese Scans beinhalten Prüfungen der Netzwerkerreichbarkeit, die darauf hinweisen, dass es in Ihrer Umgebung zulässige Netzwerkpfade zu Amazon EC2 EC2-Instances gibt. Mit Amazon VPC können Sie ein virtuelles Netzwerk definieren, in dem Sie AWS Ressourcen starten können. Dieses virtuelle Netzwerk ähnelt stark einem herkömmlichen Netzwerk und umfasst eine Vielzahl von Funktionen und Vorteilen. VPC-Endpunkte ermöglichen es Ihnen, Ihre VPC privat mit unterstützten AWS-Services und mit den Endpunktdiensten zu verbinden, von denen Sie betrieben werden, AWS PrivateLink ohne dass ein Pfad zum Internet erforderlich ist. Das folgende Diagramm zeigt Sicherheitsdienste, deren Schwerpunkt auf der Netzwerk-, Computer- und Inhaltsbereitstellungsinfrastruktur liegt.

Prinzipien und Ressourcen

AWS Prinzipale und AWS Ressourcen (zusammen mit den IAM-Richtlinien) sind die grundlegenden Elemente der Identitäts- und Zugriffsverwaltung. AWS Ein authentifizierter Principal AWS kann Aktionen ausführen und auf Ressourcen zugreifen. AWS Ein Principal kann als AWS-Konto Root-Benutzer und IAM-Benutzer oder durch Übernahme einer Rolle authentifiziert werden.

Anmerkung

Erstellen Sie keine persistenten API-Schlüssel, die dem AWS Root-Benutzerkonto zugeordnet sind. Der Zugriff auf das Root-Benutzerkonto sollte nur auf die Aufgaben beschränkt werden, für die ein Root-Benutzer erforderlich ist, und dann nur im Rahmen eines strengen Ausnahme- und Genehmigungsverfahrens. Bewährte Methoden zum Schutz des Root-Benutzers Ihres Kontos finden Sie in der IAM-Dokumentation.

Eine AWS Ressource ist ein Objekt, das in einem AWS-Service vorhanden ist und mit dem Sie arbeiten können. Beispiele hierfür sind eine EC2-Instance, ein CloudFormation Stack, ein Amazon Simple Notification Service (Amazon SNS) -Thema und ein S3-Bucket. IAM-Richtlinien sind Objekte, die Berechtigungen definieren, wenn sie einem IAM-Prinzipal (Benutzer, Gruppe oder Rolle) oder einer IAM-Ressource zugeordnet sind. AWS Identitätsbasierte Richtlinien sind Richtliniendokumente, die Sie einem Prinzipal (Rollen, Benutzer und Benutzergruppen) zuordnen, um zu steuern, welche Aktionen ein Principal auf welchen Ressourcen und unter welchen Bedingungen ausführen kann. Ressourcenbasierte Richtlinien sind Richtliniendokumente, die Sie an eine Ressource wie einen S3-Bucket anhängen. Diese Richtlinien gewähren dem angegebenen Hauptbenutzer die Berechtigung, bestimmte Aktionen an dieser Ressource auszuführen, und definieren die Bedingungen für diese Berechtigung. Ressourcenbasierte Richtlinien sind Inline-Richtlinien. Der Abschnitt mit den IAM-Ressourcen befasst sich eingehender mit den Arten von IAM-Richtlinien und ihrer Verwendung.

Der Einfachheit halber führen wir in dieser Diskussion AWS Sicherheitsdienste und -funktionen für IAM-Prinzipale auf, deren Hauptzweck darin besteht, auf Kontoprinzipalen zu arbeiten oder für diese zu gelten. Wir behalten diese Einfachheit bei und berücksichtigen gleichzeitig die Flexibilität und die weitreichenden Auswirkungen der IAM-Genehmigungsrichtlinien. Eine einzelne Aussage in einer Richtlinie kann Auswirkungen auf mehrere Arten von Entitäten haben. AWS Eine identitätsbasierte IAM-Richtlinie ist zwar einem IAM-Prinzipal zugeordnet und definiert Berechtigungen (Zulassen, Verweigern) für diesen Prinzipal, aber die Richtlinie definiert auch implizit Berechtigungen für die angegebenen Aktionen, Ressourcen und Bedingungen. Auf diese Weise kann eine identitätsbasierte Richtlinie ein entscheidendes Element bei der Definition von Berechtigungen für eine Ressource sein.

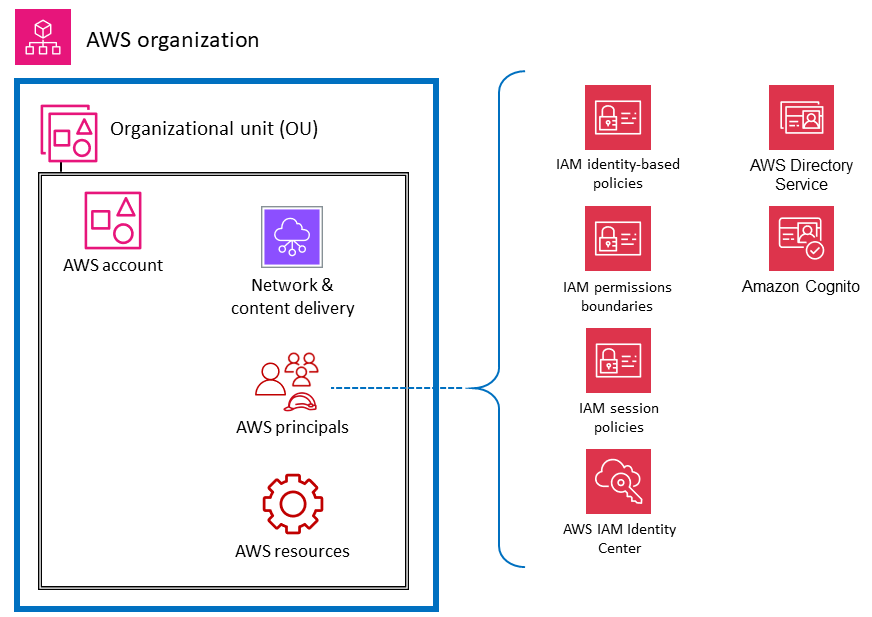

Das folgende Diagramm zeigt AWS Sicherheitsdienste und Funktionen für AWS Prinzipale. Identitätsbasierte Richtlinien werden an IAM-Benutzer, -Gruppen oder -Rollen angefügt. Mit diesen Richtlinien können Sie festlegen, welche Aktionen diese Identität durchführen darf (ihre Berechtigungen). Eine IAM-Sitzungsrichtlinie ist eine Inline-Berechtigungsrichtlinie, die Benutzer in der Sitzung weitergeben, wenn sie die Rolle übernehmen. Sie können die Richtlinie selbst verabschieden, oder Sie können Ihren Identity Broker so konfigurieren, dass er die Richtlinie einfügt, wenn sich Ihre Identitäten zusammenschließen. AWS Auf diese Weise können Ihre Administratoren die Anzahl der Rollen reduzieren, die sie erstellen müssen, da mehrere Benutzer dieselbe Rolle übernehmen können, aber über eindeutige Sitzungsberechtigungen verfügen. Der IAM Identity Center-Service ist in den AWS API-Betrieb integriert AWS Organizations und unterstützt Sie bei der Verwaltung des SSO-Zugriffs und der Benutzerberechtigungen AWS-Konten in AWS Organizations allen Bereichen.

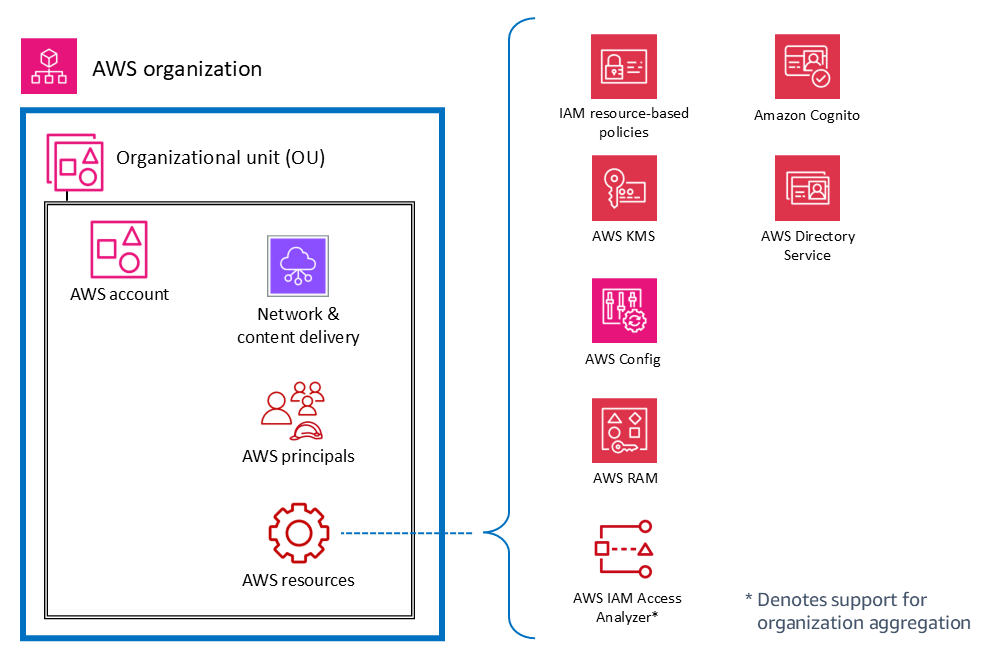

Das folgende Diagramm zeigt Dienste und Funktionen für Kontoressourcen. Ressourcenbasierten Richtlinien sind an eine Ressource angefügt. Sie können beispielsweise ressourcenbasierte Richtlinien an S3-Buckets, Amazon Simple Queue Service (Amazon SQS) -Warteschlangen, VPC-Endpunkte und Verschlüsselungsschlüssel anhängen. AWS KMS Sie können ressourcenbasierte Richtlinien verwenden, um festzulegen, wer Zugriff auf die Ressource hat und welche Aktionen sie mit ihr ausführen können. S3-Bucket-Richtlinien, AWS KMS Schlüsselrichtlinien und VPC-Endpunktrichtlinien sind Arten von ressourcenbasierten Richtlinien. IAM Access Analyzer hilft Ihnen dabei, die Ressourcen in Ihrer Organisation und in Ihren Konten, wie S3-Buckets oder IAM-Rollen, zu identifizieren, die mit einer externen Entität gemeinsam genutzt werden. Auf diese Weise können Sie einen unbeabsichtigten Zugriff auf Ihre Ressourcen und Daten identifizieren, der ein Sicherheitsrisiko darstellt. AWS Config ermöglicht es Ihnen, die Konfigurationen der unterstützten AWS Ressourcen in Ihrem AWS-Konten zu beurteilen, zu prüfen und zu bewerten. AWS Config überwacht und zeichnet die AWS Ressourcenkonfigurationen kontinuierlich auf und vergleicht die aufgezeichneten Konfigurationen automatisch mit den gewünschten Konfigurationen.