Die vorliegende Übersetzung wurde maschinell erstellt. Im Falle eines Konflikts oder eines Widerspruchs zwischen dieser übersetzten Fassung und der englischen Fassung (einschließlich infolge von Verzögerungen bei der Übersetzung) ist die englische Fassung maßgeblich.

Firewalls und der Service Link

In diesem Abschnitt werden Firewallkonfigurationen und die Service-Link-Verbindung beschrieben.

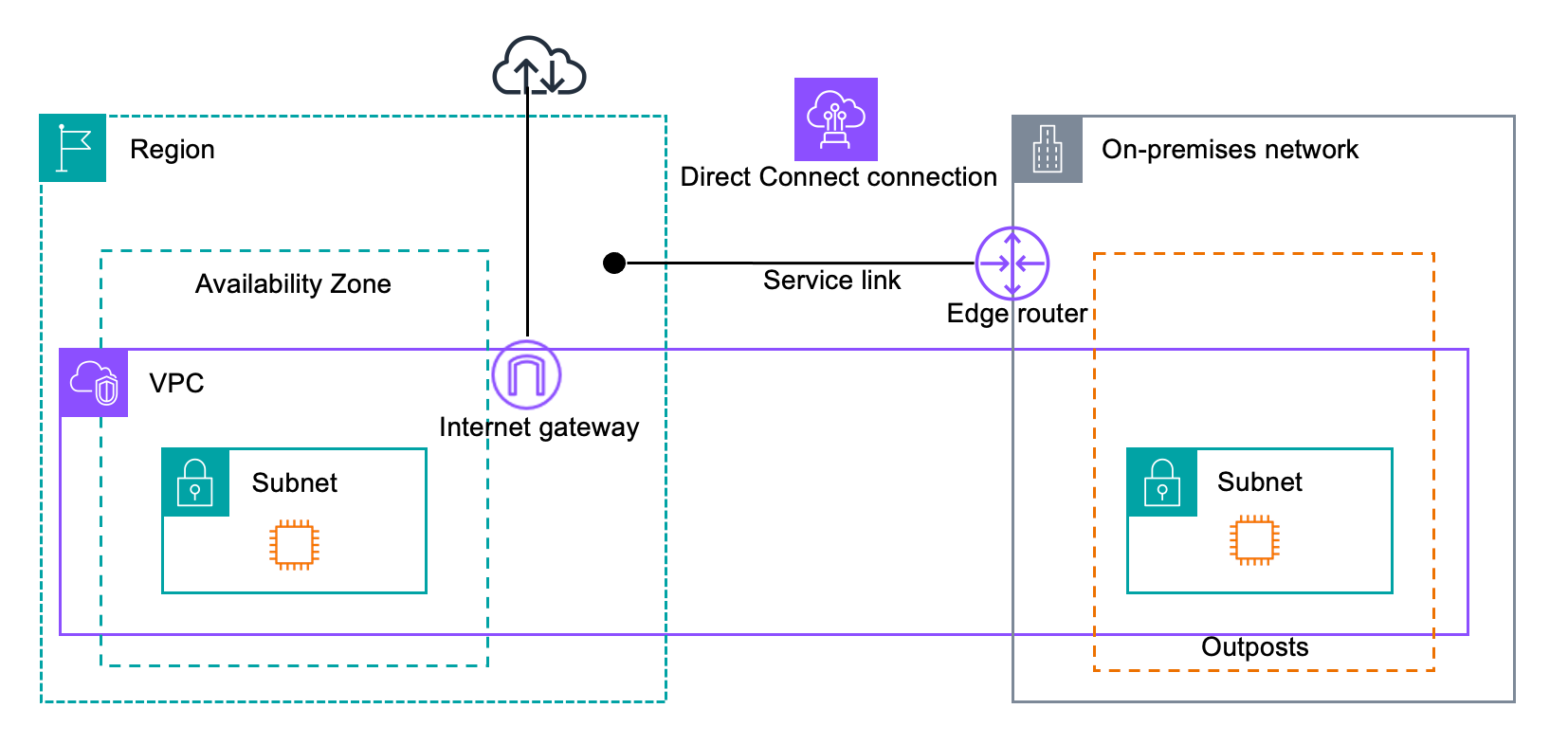

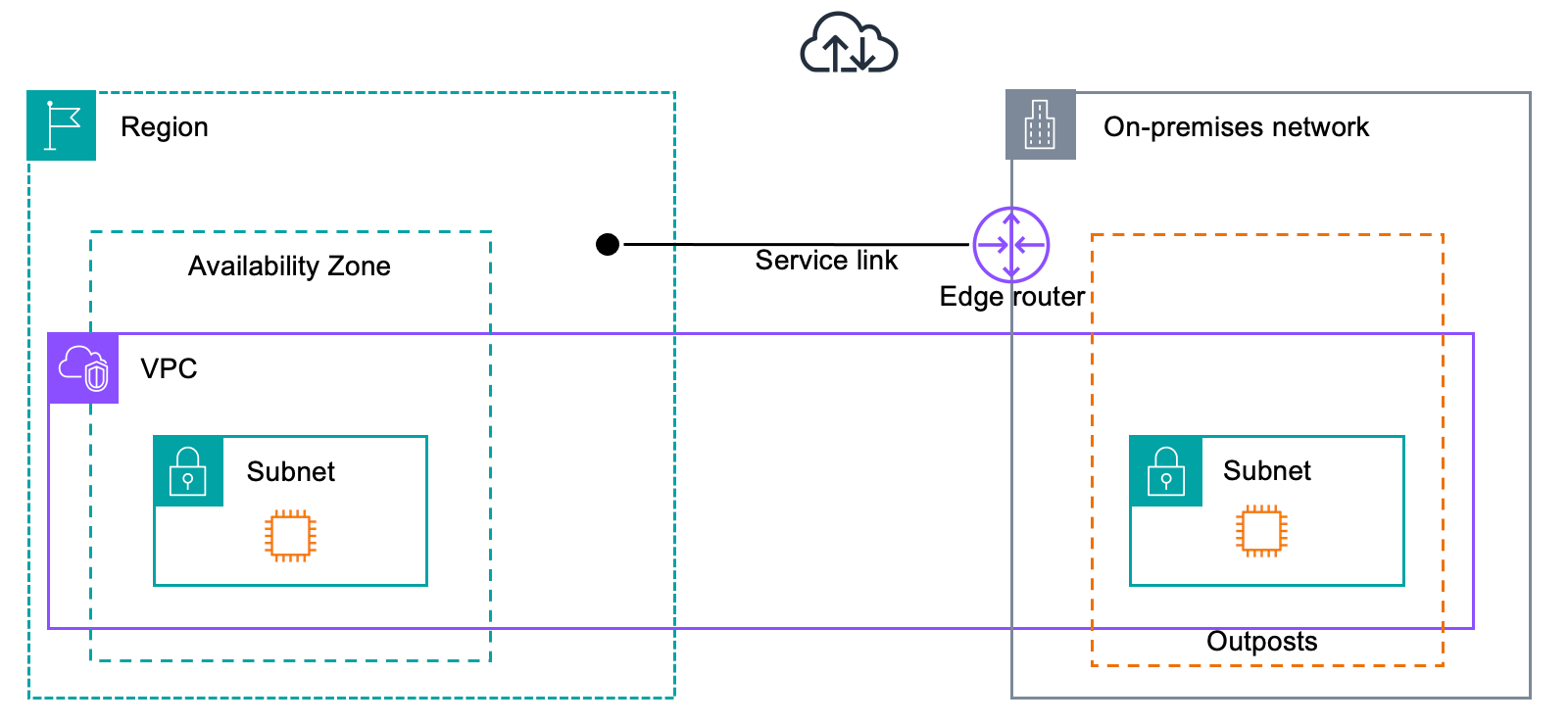

In der folgenden Abbildung erweitert die Konfiguration die Amazon VPC von der AWS Region bis zum Outpost. Eine Direct Connect öffentliche virtuelle Schnittstelle ist die Service Link-Verbindung. Der folgende Datenverkehr wird über den Service Link und die Direct Connect -Verbindung abgewickelt:

-

Verwaltung des Datenverkehrs zum Outpost über den Service Link

-

Verkehr zwischen dem Außenposten und allen damit verbundenen VPCs

Wenn Sie mit Ihrer Internetverbindung eine Stateful-Firewall verwenden, um die Konnektivität vom öffentlichen Internet zum Service Link-VLAN einzuschränken, können Sie alle eingehenden Verbindungen blockieren, die über das Internet initiiert werden. Das liegt daran, dass das Service Link VPN nur vom Outpost zur Region initiiert wird, nicht von der Region zum Outpost.

Wenn Sie eine Stateful-Firewall verwenden, die sowohl UDP als auch TCP unterstützt, um die Konnektivität in Bezug auf das Service Link-VLAN einzuschränken, können Sie alle eingehenden Verbindungen verweigern. Wenn die Firewall statusbehaftet agiert, sollten zulässige ausgehende Verbindungen über den Outposts-Servicelink automatisch den Antwortverkehr ohne explizite Regelkonfiguration wieder zulassen. Nur ausgehende Verbindungen, die über den Outpost-Servicelink initiiert wurden, müssen als zulässig konfiguriert werden.

| Protocol (Protokoll) | Quell-Port | Quelladresse | Ziel-Port | Zieladresse |

|---|---|---|---|---|

|

UDP |

1024 - 65535 |

Service-Link-IP |

53 |

DNS-Server |

|

UDP |

443, 1024-65535 |

Service-Link-IP |

443 |

AWS Outposts Service Link-Endpunkte |

|

TCP |

1024 - 65535 |

Service-Link-IP |

443 |

AWS Outposts Endpunkte für die Registrierung |

Wenn Sie eine Non-Stateful-Firewall verwenden, um die Konnektivität in Bezug auf das Service Link-VLAN einzuschränken, müssen Sie ausgehende Verbindungen zulassen, die über den Outposts-Servicelink initiiert wurden, zu den öffentlichen Netzwerken der AWS Outposts Region. Sie müssen auch ausdrücklich Antwortverkehr von den öffentlichen Netzwerken der Outposts Region zulassen, der in das Service Link VLAN eingeht. Die Konnektivität wird immer ausgehend vom Outposts-Servicelink initiiert, aber der Antwortverkehr muss zurück in das Service Link-VLAN zugelassen werden.

| Protocol (Protokoll) | Quell-Port | Quelladresse | Ziel-Port | Zieladresse |

|---|---|---|---|---|

UDP |

1024 - 65535 |

Service-Link-IP |

53 |

DNS-Server |

UDP |

443, 1024-65535 |

Service-Link-IP |

443 |

AWS Outposts Service Link-Endpunkte |

TCP |

1025-65535 |

Service-Link-IP |

443 |

AWS Outposts Service Link-Endpunkte |

UDP |

53 |

DNS-Server |

1025-65535 |

Service-Link-IP |

UDP |

443 |

AWS Outposts Service Link-Endpunkte |

443, 1024-65535 |

Service-Link-IP |

TCP |

443 |

AWS Outposts Service Link-Endpunkte |

1025-65535 |

Service-Link-IP |

Anmerkung

Instances in einem Outpost können den Service-Link nicht verwenden, um mit Instances in anderen Outposts zu kommunizieren. Nutzen Sie das Routing über das lokale Gateway oder die lokale Netzwerkschnittstelle, um zwischen Outposts zu kommunizieren.