Die vorliegende Übersetzung wurde maschinell erstellt. Im Falle eines Konflikts oder eines Widerspruchs zwischen dieser übersetzten Fassung und der englischen Fassung (einschließlich infolge von Verzögerungen bei der Übersetzung) ist die englische Fassung maßgeblich.

Eine Amazon EC2 EC2-Instance mit dem Amazon Neptune Neptune-Cluster in derselben VPC verbinden

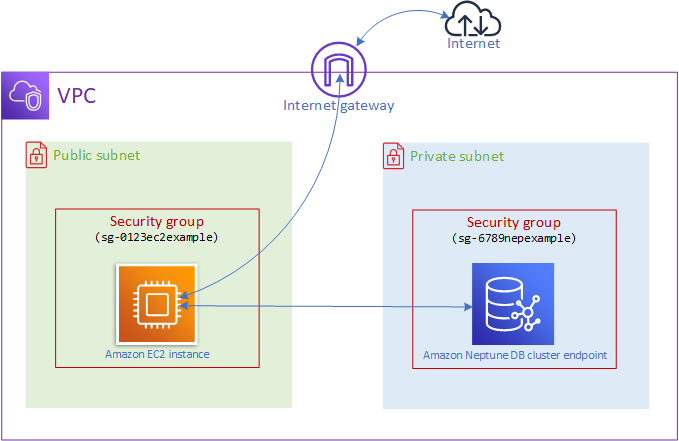

Eine der häufigsten Methoden für das Herstellen von Verbindungen mit einer Neptune-Datenbank ist die Verbindung von einer Amazon-EC2-Instance, die sich in derselben VPC wie Ihr Neptune-DB-Cluster befindet. Auf der EC2-Instance könnte beispielsweise ein Webserver ausgeführt werden, der eine Verbindung zum Internet herstellt. In diesem Fall hat nur die EC2-Instance Zugriff auf den Neptune-DB-Cluster, während das Internet lediglich Zugriff auf die EC2-Instance hat:

Um diese Konfiguration zu aktivieren, müssen die richtigen VPC-Sicherheitsgruppen und Subnetzgruppen eingerichtet worden sein. Der Webserver wird in einem öffentlichen Subnetz gehostet, damit er im öffentlichen Internet erreicht werden kann. Die Neptune-Cluster-Instance wird aus Sicherheitsgründen in einem privaten Subnetz gehostet. Siehe Die Amazon-VPC einrichten, in der sich Ihr Amazon-Neptune-DB-Cluster befindet.

Damit die Amazon–EC2-Instance eine Verbindung mit Ihrem Neptune-Endpunkt herstellen kann, beispielsweise an Port 8182, müssen Sie eine Sicherheitsgruppe einrichten. Wenn Ihre Amazon–EC2-Instance eine Sicherheitsgruppe mit dem Namen ec2-sg1 verwendet, müssen Sie eine andere Amazon–EC2-Sicherheitsgruppe erstellen (z. B. db-sg1), die Regeln für den eingehenden Datenverkehr für Port 8182 und ec2-sg1 als Quelle enthält. Fügen Sie anschließend db-sg1 zu Ihrem Neptune-Cluster hinzu, um die Verbindung zuzulassen.

Nach der Erstellung der Amazon-EC2-Instance können Sie sich mit SSH bei ihr anmelden und eine Verbindung zu Ihrem Neptune-DB-Cluster herstellen. Informationen zum Herstellen einer Verbindung mit einer EC2-Instance mithilfe von SSH finden Sie unter Connect to your Linux Instance im Amazon EC2 EC2-Benutzerhandbuch.

Wenn Sie eine Linux- oder macOS-Befehlszeile verwenden, um eine Verbindung zur EC2-Instance herzustellen, können Sie den SSH-Befehl aus dem SSHAccess-Element in den Outputs-Abschnitt des Stacks einfügen. CloudFormation Hierfür muss sich die PEM-Datei im aktuellen Verzeichnis befinden und die PEM-Dateiberechtigungen müssen auf 400 (chmod 400 ) festgelegt werden.keypair.pem

So erstellen Sie eine VPC mit privaten und öffentlichen Subnetzen

Melden Sie sich bei der an AWS-Managementkonsole und öffnen Sie die Amazon VPC-Konsole unter https://console.aws.amazon.com/vpc/

. Wählen Sie in der oberen rechten Ecke von die Region aus AWS-Managementkonsole, in der Sie Ihre VPC erstellen möchten.

Wählen Sie im VPC-Dashboard die Option VPC-Assistent starten aus.

-

Füllen Sie den Bereich VPC-Einstellungen auf der Seite VPC erstellen aus:

Wählen Sie unter Zu erstellende Ressourcen die Option VPC, Subnetze usw. aus.

Lassen Sie das Standard-Namensschild unverändert oder geben Sie einen Namen Ihrer Wahl ein oder deaktivieren Sie das Auto-generateKontrollkästchen, um die Generierung von Namensschildern zu deaktivieren.

Übernehmen Sie den IPv4-CIDR-Blockwert als

10.0.0.0/16.Übernehmen Sie den IPv6-CIDR-Blockwert als Kein IPv6-CIDR-Block.

Übernehmen Sie für Tenancy den Wert Standard.

Übernehmen Sie für die Anzahl der Availability Zones (AZs) den Wert 2.

Übernehmen Sie für NAT-Gateways ($) den Wert Keine, es sei denn, Sie benötigen ein oder mehrere NAT-Gateways.

Legen Sie VPC-Endpunkte auf Keine fest, es sei denn, Sie werden Amazon S3 verwenden.

Sowohl DNS-Hostnamen aktivieren als auch DNS-Auflösung aktivieren sollten markiert sein.

Wählen Sie VPC erstellen aus.