Die vorliegende Übersetzung wurde maschinell erstellt. Im Falle eines Konflikts oder eines Widerspruchs zwischen dieser übersetzten Fassung und der englischen Fassung (einschließlich infolge von Verzögerungen bei der Übersetzung) ist die englische Fassung maßgeblich.

SALZ Netzwerkarchitektur

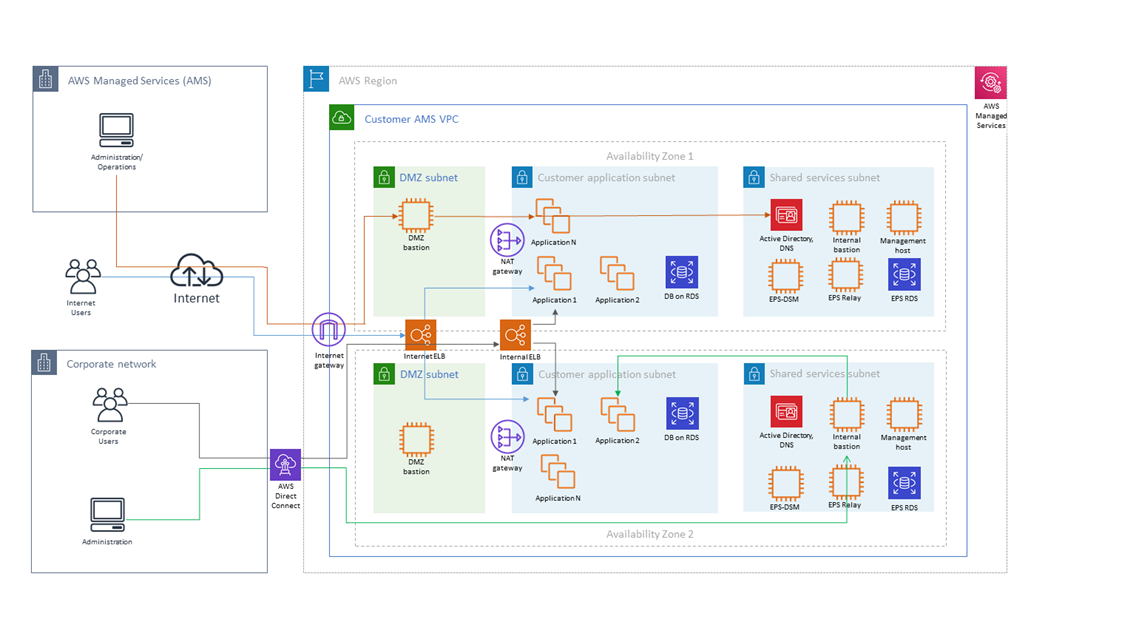

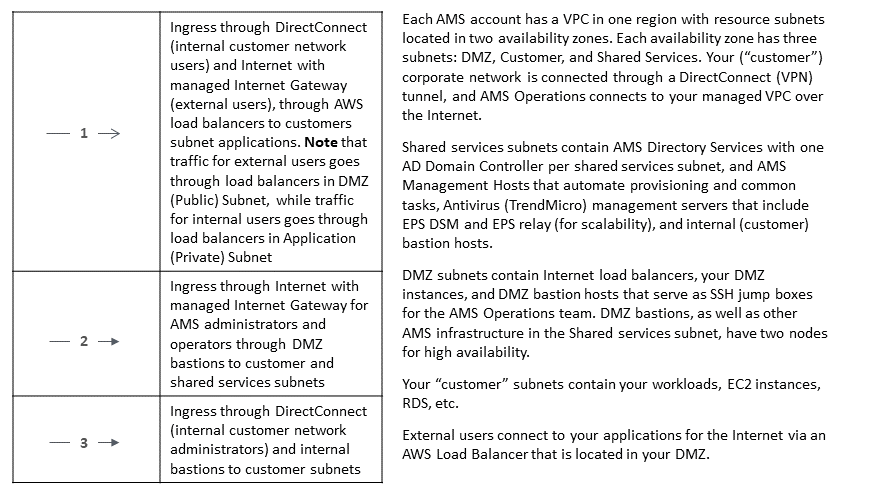

Das folgende Diagramm zeigt das VPC-Netzwerklayout von AWS Managed Services (AMS) für Einzelkonten (SALZ) und ist ein Beispiel für die Einrichtung mit hoher Verfügbarkeit.

AMS konfiguriert alle Netzwerkaspekte für Sie auf der Grundlage unserer Standardvorlagen und Ihrer ausgewählten Optionen, die Sie beim Onboarding ausgewählt haben. Ein standardmäßiges AWS-Netzwerkdesign wird auf Ihr AWS-Konto angewendet, und eine virtuelle private Cloud (VPC) wird für Sie erstellt und entweder über VPN oder Direct Connect mit AMS verbunden. Erfahren Sie mehr über Direct Connect bei AWS Direct Connect. Zum Standard VPCs gehören die DMZ, Shared Services und ein Anwendungssubnetz. Während des Onboarding-Prozesses VPCs können zusätzliche Informationen angefordert und erstellt werden, die Ihren Anforderungen entsprechen (z. B. Kundenabteilungen, Partner). Nach dem Onboarding erhalten Sie ein Netzwerkdiagramm, ein Umgebungsdokument, in dem erklärt wird, wie Ihr Netzwerk eingerichtet wurde.

Informationen zu den standardmäßigen Service-Limits und Einschränkungen für alle aktiven Services finden Sie in der Dokumentation zu AWS-Servicelimits.

Unser Netzwerkdesign basiert auf dem „Prinzip der geringsten Rechte“ von Amazon. Um dies zu erreichen, leiten wir den gesamten eingehenden und ausgehenden Datenverkehr über Gateways weiter, mit Ausnahme des Datenverkehrs, der von einem vertrauenswürdigen Netzwerk stammt. Das einzige vertrauenswürdige Netzwerk ist das, das zwischen Ihrer lokalen Umgebung und der VPC mithilfe and/or eines VPN und AWS Direct Connect (DX) konfiguriert wurde. Der Zugriff wird durch die Verwendung von Bastion-Instances gewährt, wodurch ein direkter Zugriff auf Produktionsressourcen verhindert wird. Alle Ihre Anwendungen und Ressourcen befinden sich in privaten Subnetzen, die über öffentliche Load Balancer erreichbar sind. Öffentlicher Ausgangsverkehr fließt über unsere Forward-Proxys zum Internet Gateway und dann zum Internet. Alternativ kann der Datenverkehr über Ihr VPN oder Direct Connect in Ihre lokale Umgebung fließen.