Die vorliegende Übersetzung wurde maschinell erstellt. Im Falle eines Konflikts oder eines Widerspruchs zwischen dieser übersetzten Fassung und der englischen Fassung (einschließlich infolge von Verzögerungen bei der Übersetzung) ist die englische Fassung maßgeblich.

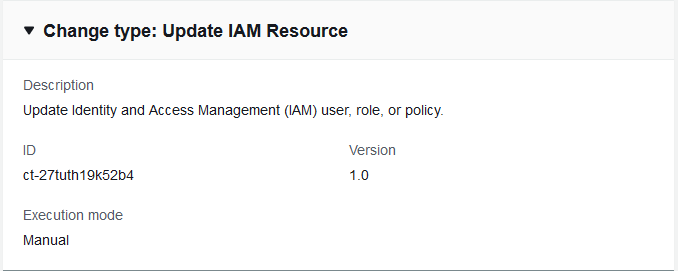

Identity and Access Management (IAM) | Entität oder Richtlinie aktualisieren (Überprüfung erforderlich)

Aktualisieren Sie den Benutzer, die Rolle oder die Richtlinie für Identity and Access Management (IAM).

Vollständige Klassifizierung: Verwaltung | Erweiterte Stack-Komponenten | Identity and Access Management (IAM) | Entität oder Richtlinie aktualisieren (Überprüfung erforderlich)

Typdetails ändern

Typ-ID ändern |

ct-27tuth19k52b4 |

Aktuelle Version |

2.0 |

Erwartete Ausführungsdauer |

240 Minuten |

AWS-Zulassung |

Erforderlich |

Zustimmung durch den Kunden |

Nicht erforderlich, wenn der Absender |

Ausführungsmodus |

Manuell |

Zusätzliche Informationen

Aktualisieren Sie die IAM-Entität oder -Richtlinie

So funktioniert es:

Navigieren Sie zur Seite RFC erstellen: Klicken Sie im linken Navigationsbereich der AMS-Konsole, um die RFCs Listenseite RFCszu öffnen, und klicken Sie dann auf RFC erstellen.

Wählen Sie in der Standardansicht „Änderungstypen durchsuchen“ einen beliebten Änderungstyp (CT) oder wählen Sie in der Ansicht „Nach Kategorie auswählen“ einen CT aus.

Nach Änderungstyp suchen: Sie können im Bereich Schnellerstellung auf ein beliebtes CT klicken, um sofort die Seite RFC ausführen zu öffnen. Beachten Sie, dass Sie mit Quick Create keine ältere CT-Version auswählen können.

Verwenden Sie zum Sortieren CTs den Bereich Alle Änderungstypen in der Karten - oder Tabellenansicht. Wählen Sie in einer der Ansichten einen CT aus und klicken Sie dann auf RFC erstellen, um die Seite RFC ausführen zu öffnen. Falls zutreffend, wird neben der Schaltfläche „RFC erstellen“ die Option Mit älterer Version erstellen angezeigt.

Nach Kategorie auswählen: Wählen Sie eine Kategorie, eine Unterkategorie, einen Artikel und einen Vorgang aus. Daraufhin wird das Feld mit den CT-Details geöffnet. Dort können Sie gegebenenfalls die Option „Mit älterer Version erstellen“ auswählen. Klicken Sie auf RFC erstellen, um die Seite RFC ausführen zu öffnen.

Öffnen Sie auf der Seite RFC ausführen den Bereich CT-Name, um das Feld mit den CT-Details zu sehen. Ein Betreff ist erforderlich (dieser wird für Sie ausgefüllt, wenn Sie Ihr CT in der Ansicht „Änderungstypen durchsuchen“ auswählen). Öffnen Sie den Bereich Zusätzliche Konfiguration, um Informationen zum RFC hinzuzufügen.

Verwenden Sie im Bereich Ausführungskonfiguration die verfügbaren Dropdownlisten oder geben Sie Werte für die erforderlichen Parameter ein. Um optionale Ausführungsparameter zu konfigurieren, öffnen Sie den Bereich Zusätzliche Konfiguration.

Wenn Sie fertig sind, klicken Sie auf Ausführen. Wenn keine Fehler vorliegen, wird die Seite mit dem RFC erfolgreich erstellt mit den übermittelten RFC-Details und der ersten Run-Ausgabe angezeigt.

Öffnen Sie den Bereich Run-Parameter, um die von Ihnen eingereichten Konfigurationen zu sehen. Aktualisieren Sie die Seite, um den RFC-Ausführungsstatus zu aktualisieren. Brechen Sie optional den RFC ab oder erstellen Sie eine Kopie davon mit den Optionen oben auf der Seite.

So funktioniert es:

Verwenden Sie entweder Inline Create (Sie geben einen

create-rfcBefehl mit allen RFC- und Ausführungsparametern aus) oder Template Create (Sie erstellen zwei JSON-Dateien, eine für die RFC-Parameter und eine für die Ausführungsparameter) und geben Sie dencreate-rfcBefehl mit den beiden Dateien als Eingabe aus. Beide Methoden werden hier beschrieben.Reichen Sie den

aws amscm submit-rfc --rfc-idBefehl RFC: mit der zurückgegebenen RFC-ID ein.IDÜberwachen Sie den RFC: -Befehl.

aws amscm get-rfc --rfc-idID

Verwenden Sie diesen Befehl, um die Version des Änderungstyps zu überprüfen:

aws amscm list-change-type-version-summaries --filter Attribute=ChangeTypeId,Value=CT_ID

Anmerkung

Sie können alle CreateRfc Parameter mit jedem RFC verwenden, unabhängig davon, ob sie Teil des Schemas für den Änderungstyp sind oder nicht. Um beispielsweise Benachrichtigungen zu erhalten, wenn sich der RFC-Status ändert, fügen Sie diese Zeile dem RFC-Parameter-Teil der Anfrage hinzu (nicht den Ausführungsparametern). --notification "{\"Email\": {\"EmailRecipients\" : [\"email@example.com\"]}}" Eine Liste aller CreateRfc Parameter finden Sie in der AMS Change Management API-Referenz.

INLINE-ERSTELLUNG:

Geben Sie den Befehl create RFC mit den direkt angegebenen Ausführungsparametern aus (vermeiden Sie Anführungszeichen, wenn Sie die Ausführungsparameter inline angeben), und senden Sie dann die zurückgegebene RFC-ID. Sie können den Inhalt beispielsweise durch etwas Ähnliches ersetzen:

aws amscm create-rfc --change-type-id "ct-27tuth19k52b4" --change-type-version "1.0" --title "TestIamUpdate" --execution-parameters "{\"UseCase\":\"IAM_RESOURCE_DETAILS\",\"IAM Role\":[{\"RoleName\":\"ROLE_NAME\",\"TrustPolicy\":\"TRUST_POLICY\",\"RolePermissions\":\"ROLE_PERMISSIONS\"}],\"Operation\":\"Update\"}"

VORLAGE ERSTELLEN:

Gibt das JSON-Schema der Ausführungsparameter für diesen Änderungstyp in eine Datei aus. In diesem Beispiel wird sie „ UpdateIamResourceParams.json“ genannt:

aws amscm get-change-type-version --change-type-id "ct-27tuth19k52b4" --query "ChangeTypeVersion.ExecutionInputSchema" --output text > UpdateIamResourceParams.jsonÄndern und speichern Sie die UpdateIamResourceParams Datei. Sie können den Inhalt beispielsweise durch etwas Ähnliches ersetzen:

{ "UseCase": "IAM_RESOURCE_DETAILS", "IAM Role": [ { "RoleName": "codebuild_ec2_test_role", "TrustPolicy": { "Version": "2008-10-17", "Statement": [ { "Effect": "Allow", "Principal": { "Service": "codebuild.amazonaws.com" }, "Action": "sts:AssumeRole" } ] }, "RolePermissions": { "Version": "2012-10-17", "Statement": [ { "Effect": "Allow", "Action": [ "ec2:DescribeInstanceStatus" ], "Resource": "*" } ] } } ], "Operation": "Update" }Geben Sie die JSON-Datei der RFC-Vorlage in eine Datei aus. In diesem Beispiel wird sie „ UpdateIamResourceRfc.json“ genannt:

aws amscm create-rfc --generate-cli-skeleton > UpdateIamResourceRfc.jsonÄndern und speichern Sie die UpdateIamResourceRfc JSON-Datei. Sie können den Inhalt beispielsweise durch etwas Ähnliches ersetzen:

{ "ChangeTypeVersion": "1.0", "ChangeTypeId": "ct-27tuth19k52b4", "Title": "Update IAM Roles" }Erstellen Sie den RFC und geben Sie die UpdateIamResourceRfc Datei und die UpdateIamResourceParams Datei an:

aws amscm create-rfc --cli-input-json file://UpdateIamResourceRfc.json --execution-parameters file://UpdateIamResourceParams.jsonSie erhalten die ID des neuen RFC in der Antwort und können sie verwenden, um den RFC zu senden und zu überwachen. Bis Sie ihn abschicken, verbleibt der RFC im Bearbeitungszustand und startet nicht.

Wichtig. Mit einigen Ausnahmen können wir die standardmäßigen AMS-IAM-Entitäten und die IAM-Entitäten des AMS Self-Service Provisioning Service (SSPS) nicht gemäß unseren technischen Standards aktualisieren oder ändern. Als Alternative können wir einen Klon dieser Entitäten mit einem benutzerdefinierten Namen und dem erforderlichen Berechtigungssatz für die Bereitstellung in Ihrem Konto erstellen.

Bei manueller Verwendung (Genehmigung erforderlich) empfiehlt AMS CTs, die ASAP-Option zu verwenden (wählen Sie ASAP in der Konsole, lassen Sie Start- und Endzeit leer in der API/CLI), da diese einen AMS-Operator CTs erfordern, der den RFC überprüft und möglicherweise mit Ihnen kommuniziert, bevor er genehmigt und ausgeführt werden kann.

Wir können die standardmäßigen AMS-IAM-Entitäten oder die IAM-Entitäten des AMS Self-Service Provisioning Service (SSPS) nicht aktualisieren oder ändern. Wenn Sie ähnliche Berechtigungen benötigen, die in den Standard- und SSPS IAM-Entitäten bereitgestellt werden, können wir einen Klon der Entitäten mit einem benutzerdefinierten Namen erstellen, den Sie uns in den RFC-Ausführungsparametern () angeben können. UseCase

Dies ist ein Änderungstyp „Überprüfung erforderlich“ (ein AMS-Betreiber muss den CT überprüfen und ausführen), was bedeutet, dass die Ausführung des RFC länger dauern kann und Sie möglicherweise über die Korrespondenzoption auf der RFC-Detailseite mit AMS kommunizieren müssen. Wenn Sie einen RFC vom Typ „Überprüfung erforderlich“ planen, sollten Sie außerdem mindestens 24 Stunden einplanen. Erfolgt die Genehmigung nicht vor der geplanten Startzeit, wird der RFC automatisch abgelehnt.

Eingabeparameter für die Ausführung

Ausführliche Informationen zu den Eingabeparametern der Ausführung finden Sie unterSchema für den Änderungstyp ct-27tuth19k52b4.

Beispiel: Erforderliche Parameter

{ "UseCase": "Use case...", "Operation": "Update" }

Beispiel: Alle Parameter

{ "UseCase": "Use case...", "IAM User": [ { "UserName": "user-a", "UserPermissionPolicyName": "policy1", "UserPermissions": "Power User permissions", "Tags": [ { "Key": "foo", "Value": "bar" }, { "Key": "testkey", "Value": "testvalue" } ] } ], "IAM Role": [ { "RoleName": "role-b", "TrustPolicy": "Trust policy example", "RolePermissions": "Role permissions example", "RolePermissionPolicyName": "role-b-policy", "ManagedPolicyArns": [ "arn:aws:iam::123456789012:policy/policy01", "arn:aws:iam::123456789012:policy/policy02" ], "Tags": [ { "Key": "foo", "Value": "bar" }, { "Key": "testkey", "Value": "testvalue" } ] } ], "IAM Policy": [ { "PolicyName": "policy1", "PolicyType": "managed", "PolicyDocument": "Policy document example 1", "RelatedResources": [ "resourceA", "resourceB" ] }, { "PolicyName": "policy2", "PolicyType": "managed", "PolicyDocument": "Policy document example 2", "RelatedResources": [ "resourceC", "resourceD" ] } ], "Operation": "Update", "Priority": "Medium" }