Die vorliegende Übersetzung wurde maschinell erstellt. Im Falle eines Konflikts oder eines Widerspruchs zwischen dieser übersetzten Fassung und der englischen Fassung (einschließlich infolge von Verzögerungen bei der Übersetzung) ist die englische Fassung maßgeblich.

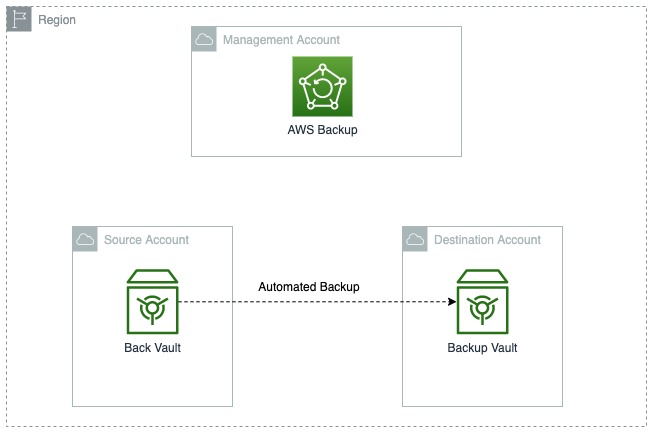

Einrichtung kontenübergreifender Backups (innerhalb der Region)

AWS Backup unterstützt die Möglichkeit, Snapshots von einem Konto auf ein anderes innerhalb derselben AWS-Region zu kopieren, sofern sich die beiden Konten innerhalb derselben AWS-Organisation befinden. In der AMS Advanced Multi-Account-Landing landing zone (MALZ) können Sie beispielsweise mit diesem Schnellstart eine kontoübergreifende Snapshot-Kopie innerhalb derselben AWS-Region einrichten.

Weitere Informationen finden Sie unter AWS Backup und AWS Organizations bieten kontoübergreifende Backup-Funktion

Sie kopieren Snapshots kontoübergreifend für die Notfallwiederherstellung (DR). Aus Datenschutzgründen müssen Sie möglicherweise Snapshots innerhalb derselben AWS-Region, aber außerhalb der Kontogrenzen aufbewahren.

Übersicht:

Im Allgemeinen sind dies die Schritte für kontenübergreifende Backups innerhalb von AMS:

Erstellen Sie ein Zielkonto für das Hosten von Backups in der AWS-Region, in der Ihre AMS-Landingzone gehostet wird (Schritt 1)

Erstellen Sie einen KMS-Schlüssel zum Verschlüsseln von Backups im Zielkonto (Schritt 3)

Erstellen Sie einen Backup-Tresor im Zielkonto derselben Region wie Ihre AMS Advanced-Landingzone (Schritt 4)

Aktivieren Sie die kontoübergreifende Einstellung in Ihrem Verwaltungskonto (Schritt 5)

Erstellen oder ändern Sie den Backup-Plan und die Regel (n) für das Quellkonto (Schritt 6)

Anmerkung

Stellen Sie sicher, dass sich sowohl das Quell- als auch das Zielkonto in derselben Region befinden. Wenn Sie Ihre Backups regionsübergreifend kopieren möchten, wenden Sie sich an Ihre CA oder CSDM.

So aktivieren und richten Sie kontoübergreifende Backups ein:

Erstellen Sie ein Zielkonto zum Hosten von Backups. Wenn Sie bereits über ein solches Konto verfügen, können Sie diesen Schritt überspringen. Um das Konto zu erstellen, reichen Sie einen RFC von Ihrem Management Payer-Konto aus ein. Verwenden Sie dazu den Änderungstyp Deployment | Managed landing zone | Management account | Create application account (with VPC) (ct-1zdasmc2ewzrs).

[Optional] Wenn Ressourcen oder Snapshots im Quellkonto (z. B. Prod) verschlüsselt sind, teilen Sie den für die Verschlüsselung verwendeten KMS-Schlüssel mit dem Zielkonto. Senden Sie dazu einen RFC mit dem Änderungstyp Management | Advanced Stack Components | KMS-Schlüssel | Update (ct-3ovo7px2vsa6n).

Erstellen Sie im Zielkonto einen KMS-Schlüssel, der für die Backup Vault-Verschlüsselung verwendet werden soll. Senden Sie dazu einen RFC mit dem Typ Deployment | Advanced Stack Components | KMS-Schlüssel | Create (auto) change type (ct-1d84keiri1jhg).

Erstellen Sie im Zielkonto einen Backup-Tresor mit dem zuvor erstellten Schlüssel. AWS-Backup-Tresore können mithilfe des automatischen Änderungstyps CFN-Ingest, Deployment | Ingestion | Stack from CloudFormation Template | Create (ct-36cn2avfrrj9v), erstellt werden. In derselben Anfrage muss die Tresorzugriffsrichtlinie geändert werden, um den Quellkonten den Zugriff auf den Tresor zu ermöglichen. Hier ist ein Beispiel für eine Richtlinie:

CloudFormation Beispielvorlage für einen Backup-Tresor:

{ "Description": "Test infrastructure", "Resources": { "BackupVaultForTesting": { "Type": "AWS::Backup::BackupVault", "Properties": { "BackupVaultName": "backup-vault-for-test", "EncryptionKeyArn" : "arn:aws:kms:us-east-2:123456789012:key/227d8xxx-aefx-44ex-a09x-b90c487b4xxx", "AccessPolicy" : { "Version": "2012-10-17", "Statement": [ { "Sid": "AllowSrcAccountPermissionsToCopy", "Effect": "Allow", "Action": "backup:CopyIntoBackupVault", "Resource": "*", "Principal": { "AWS": ["arn:aws:iam::987654321098:root"] } } ] } } } } }Aktivieren Sie von Ihrem Management Payer-Konto aus die kontoübergreifende Sicherung. Senden Sie dazu einen RFC mit dem Änderungstyp Management | AWS Backup | Backup-Plan | Kontenübergreifendes Kopieren aktivieren (Verwaltungskonto) (ct-2yja7ihh30ply).

Erstellen Sie abschließend von dem Quellkonto aus, aus dem die Backups stammen, die Regel oder Regeln des Backup-Plans, die die Backups für das kontoübergreifende Kopieren von Snapshots regeln. Reichen Sie dazu einen RFC mit dem Typ Deployment | AWS Backup | Backup plan | Create change type (ct-2hyozbpa0sx0m) ein. Wenn Sie einen vorhandenen Backup-Plan aktualisieren müssen, reichen Sie über den Änderungstyp Management | Other | Other | Update (ct-0xdawir96cy7k) einen RFC mit diesen Informationen ein:

Der Name des Sicherungsplans sowie der Name der Regel, die aktualisiert werden sollen.

Der ARN für den destination/ICE Konto-Backup-Tresor.

Die Aufbewahrung, für die days/months Sie die Snapshots im ICE-Zieltresor aufbewahren möchten.