Die vorliegende Übersetzung wurde maschinell erstellt. Im Falle eines Konflikts oder eines Widerspruchs zwischen dieser übersetzten Fassung und der englischen Fassung (einschließlich infolge von Verzögerungen bei der Übersetzung) ist die englische Fassung maßgeblich.

Tutorial: Erstellen einer VPC zur Verwendung mit einem DB-Cluster (nur IPv4)

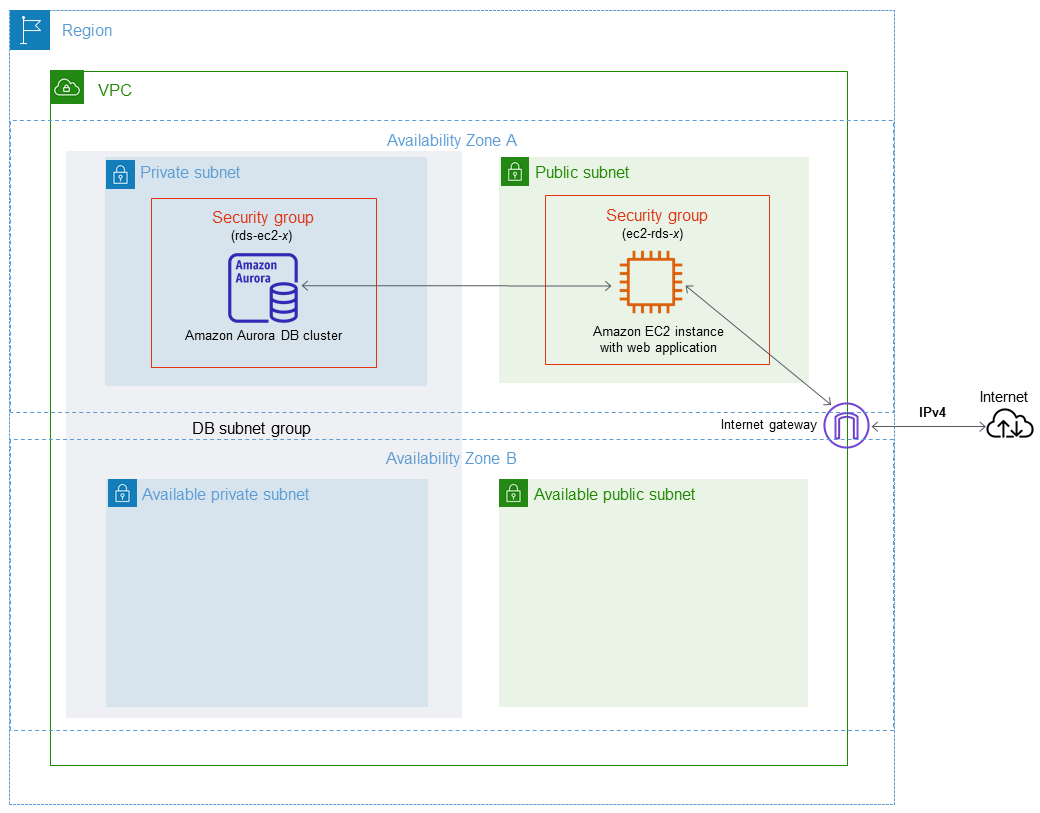

Ein häufiges Szenario umfasst einen DB-Cluster in einer Virtual Private Cloud (VPC), die auf dem Amazon-VPC-Service basiert. Diese VPC teilt Daten mit einem Webserver, der in derselben VPC ausgeführt wird. In diesem Tutorial erstellen Sie die VPC für dieses Szenario.

Im folgenden Diagramm wird dieses Szenario veranschaulicht. Weitere Informationen zu anderen Szenarien finden Sie unter Szenarien für den Zugriff auf eine DB- Cluster in einer VPC.

Ihr DB-Cluster braucht nur für Ihren Webserver verfügbar zu sein und muss nicht vom öffentlichen Internet aus erreichbar sein. Daher erstellen Sie eine VPC sowohl mit öffentlichen als auch mit privaten Subnetzen. Der Webserver wird im öffentlichen Subnetz gehostet, damit er im öffentlichen Internet erreicht werden kann. Der DB-Cluster wird in einem privaten Subnetz gehostet. Der Webserver kann eine Verbindung mit dem DB-Cluster herstellen, da das Hosten innerhalb derselben VPC erfolgt. Der DB-Cluster ist jedoch nicht für das öffentliche Internet verfügbar und bietet so mehr Sicherheit.

In diesem Tutorial wird ein zusätzliches öffentliches und ein privates Subnetz in einer separaten Availability Zone konfiguriert. Diese Subnetze werden im Tutorial nicht verwendet. Eine RDS DB-Subnetzgruppe erfordert ein Subnetz in mindestens zwei Availability Zones. Das zusätzliche Subnetz erleichtert die Konfiguration von mehr als einer Aurora-DB-Instance.

In diesem Tutorial wird das Konfigurieren einer VPC für Amazon Aurora-DB-Cluster beschrieben. Ein Tutorial, das Ihnen veranschaulicht, wie Sie einen Webserver für dieses VPC-Szenario erstellen, finden Sie unter Tutorial: Erstellen eines Webservers und einer eines Amazon Aurora-DB-Clusters. Weitere Informationen zu Amazon VPC finden Sie unter Amazon-VPC-Handbuch „Erste Schritte“ und Amazon-VPC-Benutzerhandbuch.

Tipp

Sie können die Netzwerkkonnektivität zwischen einer Amazon-EC2-Instance und einem DB-Cluster automatisch einrichten, wenn Sie den DB-Cluster erstellen. Die Netzwerkkonfiguration ähnelt der in diesem Tutorial beschriebenen Konfiguration. Weitere Informationen finden Sie unter Automatische Netzwerkkonnektivität mit einer EC2-Instance konfigurieren.

Erstellen einer VPC mit privaten und öffentlichen Subnetzen

Verwenden sie die folgenden Vorgänge, um eine VPC sowohl mit öffentlichen als auch mit privaten Subnetzen zu erstellen.

So erstellen Sie eine VPC und Subnetze

Öffnen Sie die Amazon-VPC-Konsole unter https://console.aws.amazon.com/vpc/

. -

Wählen Sie in der oberen rechten Ecke von die Region aus AWS-Managementkonsole, in der Sie Ihre VPC erstellen möchten. In diesem Beispiel wird die Region USA West (Oregon) verwendet.

-

Wählen Sie links oben die Option VPC-Dashboard aus. Wählen Sie Create VPC (VPC erstellen) aus, um mit dem Erstellen einer VPC zu beginnen.

-

Wählen Sie unter VPC Settings (VPC-Einstellungen) für Resources to create (Zu erstellende Ressourcen) VPC and more (VPC und mehr) aus.

-

Legen Sie für VPC settings (VPC-Einstellungen) folgende Werte fest:

-

Name tag auto-generation (Namens-Tag automatisch erstellen) –

tutorial -

IPv4 CIDR block (IPv4-CIDR-Block) –

10.0.0.0/16 -

IPv6 CIDR block (IPv6-CIDR-Block) – No IPv6 CIDR block (Kein IPv6-CIDR-Block)

-

Tenancy – Default (Standard)

-

Number of Availability Zones (AZs) (Anzahl der Availability Zones (AZs) – 2

-

Customize AZs (AZs anpassen) – Übernehmen Sie die Standardwerte.

-

Number of public subnet (Anzahl der öffentlichen Subnetze) – 2

-

Number of private subnets (Anzahl der privaten Subnetze) – 2

-

Customize subnets CIDR blocks (CIDR-Blöcke für Subnetze anpassen) – Übernehmen Sie die Standardwerte.

-

NAT gateways ($) (NAT-Gateways ($)) – None (Keine)

-

VPC endpoints (VPC-Endpunkte) – None (Keine)

-

DNS options (DNS-Optionen) – Übernehmen Sie die Standardwerte.

-

-

Wählen Sie VPC erstellen aus.

Erstellen einer VPC-Sicherheitsgruppe für einen öffentlichen Webserver

Als Nächstes erstellen Sie eine Sicherheitsgruppe für öffentlichen Zugriff. Wenn Sie eine Verbindung mit öffentlichen EC2-Instances in Ihrer VPC herstellen möchten, fügen Sie Ihrer VPC-Sicherheitsgruppe Regeln für eingehenden Datenverkehr hinzu. Diese ermöglichen die Verbindung des Datenverkehrs aus dem Internet.

So erstellen Sie eine VPC-Sicherheitsgruppe

Öffnen Sie die Amazon-VPC-Konsole unter https://console.aws.amazon.com/vpc/

. -

Wählen Sie VPC Dashboard (VPC-Dashboard), Security Groups (Sicherheitsgruppen) und anschließend Create security group (Sicherheitsgruppe erstellen).

-

Legen Sie auf der Seite Create security group (Sicherheitsgruppe erstellen) die folgenden Werte fest:

-

Security group name (Name der Sicherheitsgruppe:

tutorial-securitygroup -

Description (Beschreibung:

Tutorial Security Group -

VPC: Wählen Sie die VPC aus, die Sie zuvor erstellt haben, zum Beispiel: vpc- (tutorial-vpc)

identifier

-

-

Fügen Sie der Sicherheitsgruppe Regeln für den eingehenden Datenverkehr hinzu.

-

Legen Sie die IP-Adresse fest, die für die Verbindung mit EC2-Instances in Ihrer VPC mit Secure Shell (SSH) verwendet werden soll. Um Ihre öffentliche IP-Adresse in einem anderen Browserfenster oder einer anderen Registerkarte zu ermitteln, können Sie den Dienst unter verwenden. https://checkip.amazonaws.com

Ein Beispiel für eine IP-Adresse ist 203.0.113.25/32.In vielen Fällen können Sie eine Verbindung über einen Internetdienstanbieter (ISP) oder hinter Ihrer Firewall ohne statische IP-Adresse herstellen. Suchen Sie in diesem Fall den Bereich der IP-Adressen, die von Client-Computern verwendet werden.

Warnung

Wenn Sie

0.0.0.0/0für SSH-Zugriff verwenden, ermöglichen Sie für alle IP-Adressen den Zugriff auf Ihre öffentlichen Instances. Dieser Ansatz ist zwar für kurze Zeit in einer Testumgebung zulässig, aber für Produktionsumgebungen sehr unsicher. Für die Produktion wird nur eine bestimmte IP-Adresse bzw. ein bestimmter Adressbereich für den Zugriff auf Ihre Instances autorisiert. -

Wählen Sie im Abschnitt Eingehende Regeln die Option Regel hinzufügen aus.

-

Legen Sie die folgenden Werte für Ihre neue eingehende Regel fest, um SSH den Zugriff auf Ihre Amazon-EC2-Instance zu erlauben. Dann können Sie eine Verbindung mit Ihrer Amazon-EC2-Instance herstellen, um den Webserver und andere Hilfsprogramme zu installieren. Außerdem stellen Sie eine Verbindung mit Ihrer EC2-Instance her, um Inhalte für Ihren Webserver hochzuladen.

-

Typ:

SSH -

Quelle: Die IP-Adresse bzw. der IP-Bereich aus Schritt a, zum Beispiel:

203.0.113.25/32.

-

-

Wählen Sie Add rule.

-

Stellen Sie die folgenden Werte für Ihre neue eingehende Regel ein, um HTTP-Zugriff auf Ihren Webserver zuzulassen:

-

Typ:

HTTP -

Quelle:

0.0.0.0/0

-

-

-

Wählen Sie Create security group (Sicherheitsgruppe erstellen) aus, um die Sicherheitsgruppe zu erstellen.

Notieren Sie sich die Sicherheitsgruppen-ID, da Sie sie später in diesem Tutorial benötigen.

Erstellen einer VPC-Sicherheitsgruppe für einen privaten DB-Cluster

Erstellen Sie eine zweite Sicherheitsgruppe für privaten Zugriff, um Ihren DB-Cluster privat zu halten. Um eine Verbindung mit privaten DB-Clustern in Ihrer VPC herzustellen, fügen Sie eingehende Regeln zu Ihrer VPC-Sicherheitsgruppe hinzu, die ausschließlich Verbindungen von Ihrem Webserver zulassen.

So erstellen Sie eine VPC-Sicherheitsgruppe

Öffnen Sie die Amazon-VPC-Konsole unter https://console.aws.amazon.com/vpc/

. -

Wählen Sie VPC Dashboard (VPC-Dashboard), Security Groups (Sicherheitsgruppen) und anschließend Create security group (Sicherheitsgruppe erstellen).

-

Legen Sie auf der Seite Create security group (Sicherheitsgruppe erstellen) die folgenden Werte fest:

-

Security group name (Name der Sicherheitsgruppe:

tutorial-db-securitygroup -

Description (Beschreibung:

Tutorial DB Instance Security Group -

VPC: Wählen Sie die VPC aus, die Sie zuvor erstellt haben, zum Beispiel: vpc- (tutorial-vpc)

identifier

-

-

Fügen Sie der Sicherheitsgruppe Regeln für den eingehenden Datenverkehr hinzu.

-

Wählen Sie im Abschnitt Eingehende Regeln die Option Regel hinzufügen aus.

-

Legen Sie die folgenden Werte für Ihre neue eingehende Regel fest, um MySQL-Datenverkehr von Ihrer Amazon-EC2-Instance an Port 3306 zuzulassen. In diesem Fall können Sie von Ihrem Webserver eine Verbindung mit Ihrem DB-Cluster herstellen. Auf diese Weise können Sie Daten aus Ihrer Webanwendung in Ihre Datenbank abrufen und dort speichern.

-

Typ:

MySQL/Aurora -

Source (Quelle): Die Kennung der Sicherheitsgruppe tutorial-securitygroup, die Sie zuvor in diesem Tutorial erstellt haben, z. B. sg-9edd5cfb.

-

-

-

Wählen Sie Create security group (Sicherheitsgruppe erstellen) aus, um die Sicherheitsgruppe zu erstellen.

Erstellen einer DB-Subnetzgruppe

Eine DB-Subnetzgruppe ist eine Sammlung von Subnetzen, die Sie in einer VPC erstellen und anschließend den DB-Clustern zuweisen. Mithilfe einer DB-Subnetzgruppe können Sie beim Erstellen von DB-Clustern eine bestimmte VPC festlegen.

So erstellen Sie eine DB-Sicherheitsgruppe

-

Identifizieren Sie die privaten Subnetze für Ihre Datenbank in der VPC.

Öffnen Sie die Amazon-VPC-Konsole unter https://console.aws.amazon.com/vpc/

. -

Wählen Sie VPC Dashboard (VPC-Dashboard) und dann Subnets (Subnetze) aus.

-

Beachten Sie die Subnetz-IDs der Subnetze mit den Namen tutorial-subnet-private1-us-west-2a und tutorial-subnet-private2-us-west-2b.

Sie benötigen die Subnetz-IDs, wenn Sie Ihre DB-Subnetzgruppe erstellen.

-

Öffnen Sie die Amazon RDS-Konsole unter https://console.aws.amazon.com/rds/

. Stellen Sie sicher, dass Sie eine Verbindung mit der Amazon-RDS-Konsole herstellen, nicht mit der Amazon-VPC-Konsole.

-

Wählen Sie im Navigationsbereich Subnetzgruppe aus.

-

Wählen Sie Create DB subnet group (DB-Subnetzgruppe erstellen) aus.

-

Legen Sie auf der Seite DB-Subnetzgruppe erstellen unter Subnetzgruppendetails die folgenden Werte fest:

-

Name (Name:

tutorial-db-subnet-group -

Description (Beschreibung:

Tutorial DB Subnet Group -

VPC: Tutorial-vpc (vpc -)

identifier

-

-

Wählen Sie im Abschnitt Subnetze hinzufügen die Availability Zones und Subnetze aus.

Wählen Sie für dieses Tutorial us-west-2a und us-west-2b als Availability Zones aus. Wählen Sie für Subnets (Subnetze) die privaten Subnetze aus, die Sie im vorherigen Schritt identifiziert haben.

-

Wählen Sie Erstellen aus.

Ihre neue DB-Subnetzgruppe wird in der Liste der DB-Subnetzgruppen in der RDS-Konsole angezeigt. Sie können die DB-Subnetzgruppe auswählen und unten im Detailbereich ausführliche Informationen anzeigen. Diese Informationen umfassen alle Subnetze, die der Gruppe zugeordnet sind.

Anmerkung

Wenn Sie diese VPC zum Vervollständigen von Tutorial: Erstellen eines Webservers und einer eines Amazon Aurora-DB-Clusters erstellt haben, erstellen Sie den DB-Cluster, indem Sie die Anweisungen unter Erstellen eines Amazon Aurora-DB-Clusters befolgen.

Löschen der VPC

Nachdem Sie die VPC und andere Ressourcen für dieses Tutorial erstellt haben, können Sie sie löschen, wenn sie nicht mehr benötigt werden.

Anmerkung

Wenn Sie in der VPC, die Sie für dieses Tutorial erstellt haben, Ressourcen hinzugefügt haben, müssen Sie diese möglicherweise löschen, bevor Sie die VPC löschen können. Zu diesen Ressourcen können beispielsweise Amazon-EC2-Instances oder DB-Cluster von Amazon RDS. Weitere Informationen finden Sie unter Löschen Ihrer VPC im Amazon VPC User Guide.

So löschen Sie eine VPC und zugehörige Ressourcen

-

Löschen Sie die DB-Subnetzgruppe.

-

Öffnen Sie die Amazon RDS-Konsole unter https://console.aws.amazon.com/rds/

. -

Wählen Sie im Navigationsbereich Subnetzgruppe aus.

-

Wählen Sie die DB-Subnetzgruppe aus, die Sie löschen möchten.tutorial-db-subnet-groupaus.

-

Wählen Sie Löschen, und wählen Sie dann im Bestätigungsfenster Löschen.

-

-

Notieren Sie die VPC ID.

Öffnen Sie die Amazon-VPC-Konsole unter https://console.aws.amazon.com/vpc/

. -

Wählen Sie VPC Dashboard und dann VPCs.

-

Suchen Sie in der Liste die von Ihnen erstellte VPC, z. B.tutorial-vpc.

-

Notieren Sie die VPC ID (VPC-ID) der VPC, die Sie erstellt haben. Sie benötigen die VPC-ID in späteren Schritten.

-

Löschen der Sicherheitsgruppe.

Öffnen Sie die Amazon-VPC-Konsole unter https://console.aws.amazon.com/vpc/

. -

Wählen Sie VPC Dashboard und dann Sicherheitsgruppen.

-

Wählen Sie die Sicherheitsgruppe für die Amazon-RDS-DB-Instance aus, z. B.tutorial-db-securitygroupaus.

-

Wählen Sie unter Actions (Aktionen) Delete security groups (Sicherheitsgruppen löschen) und dann Delete (Löschen) auf der Bestätigungsseite aus.

-

Klicken Sie auf derSicherheitsgruppendie Sicherheitsgruppe für die Amazon EC2 Instance aus, z. B.tutorial-securitygroupaus.

-

Wählen Sie unter Actions (Aktionen) Delete security groups (Sicherheitsgruppen löschen) und dann Delete (Löschen) auf der Bestätigungsseite aus.

-

Löschen Sie die VPC.

Öffnen Sie die Amazon-VPC-Konsole unter https://console.aws.amazon.com/vpc/

. -

Wählen Sie VPC Dashboard und dann VPCs.

-

Wählen Sie die VPC aus, die Sie löschen möchten, z. B.tutorial-vpcaus.

-

Wählen Sie unter Actions (Aktionen) die Option Delete VPC (VPC löschen) aus.

Auf der Bestätigungsseite werden weitere Ressourcen angezeigt, die der VPC zugeordnet sind, die ebenfalls gelöscht werden, einschließlich der damit verknüpften Subnetze.

-

Geben Sie auf der Bestätigungsseite

deleteein, und wählen Sie die Option Delete (Löschen) aus.